Reklama

W dzisiejszych czasach mediów społecznościowych każdy potrzebuje Twittera w swoim życiu Dlaczego każdy potrzebuje Twittera w swoim życiu?Co możesz uzyskać w zaledwie 140 postaciach, które zmieniają twoje życie lub mają głęboki, znaczący wpływ? Okazuje się, że można dużo. Czytaj więcej . Ale jeśli korzystasz z sieci społecznościowej do mikroblogowania, masz złe wieści. Podobno wyciekło ponad 32 miliony kont i haseł, zgodnie z TechCrunch, więc czas zabezpieczyć konto, zanim stracisz nad nim kontrolę.

Nie przejmuj się, to nie sam Twitter został zhakowany. Spółka ogłosił że jego dochodzenia wykazały, że jego serwery nie zostały zhakowane. Nazwy użytkowników i hasła zostały prawdopodobnie skompilowane przez „połączenie informacji z innych niedawnych naruszeń oraz złośliwego oprogramowania na zaatakowanych komputerach, które kradną hasła do wszystkich witryn”.

Oznacza to, że nawet jeśli podjąłeś środki ostrożności bądź bezpieczny przed włamaniem na Twitterze Nie daj się zhakować na Twitterze: co zrobić, aby zachować bezpieczeństwo Strony takie jak Twitter nie są miękkimi celami. Twitter zaimplementował nawet protokoły bezpieczeństwa, takie jak DMARC, dla silniejszej ochrony przed phishingiem. Ale nawet gdy to piszę, pojawiły się wiadomości o porwanym portalu Associated Press na Twitterze ... Czytaj więcej , istnieje szansa, że Twoje dane zostały ujawnione. Sam Twitter próbował powiadomić użytkowników, których to dotyczy, prosząc o zmianę hasła.

Sprawdź, czy Twoje konto jest zagrożone

Usunięto złe wieści; przejdźmy do dobrych wiadomości. W rzeczywistości jest tylko jedno miejsce, aby sprawdzić, czy Twoje konto należy do tych, których dotyczy ten wyciek.

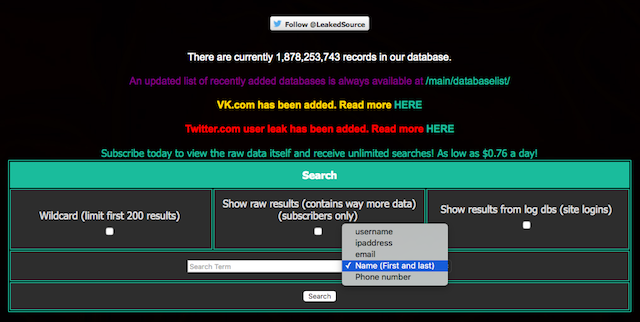

Wyciek był wykryty przez LeakedSource, nowa baza danych zawierająca ponad 1,8 miliarda wycieków danych z różnych witryn i źródeł. LeakedSource uzyskał kopię wycieku z Twittera i dodał ją do swojego repozytorium, umożliwiając w ten sposób wyszukiwanie konta.

Oto jak to zrobić:

- Iść do LeakedSource.com

- Wybierz „nazwa użytkownika” w rozwijanych opcjach i wprowadź uchwyt na Twitterze (np. @Mihirpatkar) w polu „Wyszukiwane hasło”

- Kliknij przycisk Wyszukaj, aby sprawdzić, czy doszło do wycieku konta

- Powtórz drugi i trzeci krok, ale wybierz „e-mail” z menu i użyj adresu e-mail użytego do rejestracji na Twitterze

- Powtórz drugi i trzeci krok, ale wybierz „numer telefonu” z menu i użyj numeru telefonu powiązanego z kontem na Twitterze

Mamy nadzieję, że wyniki wyszukiwania pokażą zero wpisów dla powyższych zapytań. Ale jeśli tego nie zrobią, nadszedł czas, aby natychmiast podjąć pewne środki bezpieczeństwa.

Jeśli Twoje konto zostało wyciekło

W przypadku wycieku z konta Twitter nie martw się. Wszystkie nadzieje nie zostaną utracone, nadal możesz odzyskać kontrolę nad swoim kontem. Oto co robisz.

Mimo to spróbuj się zalogować

Jeśli Twoje nazwisko pojawiło się w wyszukiwaniu LeakedSource, przejdź do Twitter.com mimo to i spróbuj się zalogować. Jeśli to działa, przejdź do sekcji na dole zatytułowanej „Jak zabezpieczyć konto na Twitterze”.

Zresetuj swoje hasło

Jeśli Twoje hasło nie działa i nie możesz się zalogować, zresetuj je. Iść do Formularz resetowania hasła na Twitterze i rozpocznij proces. E-mail zostanie wysłany z nowym hasłem, po czym możesz przejść do „Jak zabezpieczyć konto na Twitterze”.

Kiedy nic nie działa…

Najgorszy scenariusz to brak instrukcji resetowania hasła. Coś wielkiego poszło nie tak w tym przypadku. Czas skontaktować się bezpośrednio z Twitterem w celu uzyskania pomocy. Iść do złożyć zgłoszenie na Twitterze i wybierz „Zhakowane konto”, a następnie postępuj zgodnie z instrukcjami.

Jak zabezpieczyć konto na Twitterze

Jeśli jesteś na liście i odzyskałeś kontrolę nad swoim kontem lub chcesz zachować ostrożność, musisz wziąć trzy kroki, aby zabezpieczyć konto na Twitterze Co musisz wiedzieć o zabezpieczaniu konta na TwitterzeKonta na Twitterze są celowymi celami dla oszustów i dystrybutorów złośliwego oprogramowania. Gdy ktoś przejdzie na twoje konto na Twitterze, może wysyłać tweety z linkami do oszustw i złośliwego oprogramowania, bombardując swoich obserwatorów śmieciami. Wzmocnij ... Czytaj więcej .

1. Włącz weryfikację logowania

Kilka lat temu Twitter wprowadził nową funkcję o nazwie weryfikacja logowania, która zmienia login w dwuetapowym procesie, wysyłając tymczasowe hasło do telefonu komórkowego w celu dodania bezpieczeństwo. To jest tak zwane uwierzytelnianie dwuskładnikowe Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto z niego korzystaćUwierzytelnianie dwuskładnikowe (2FA) to metoda bezpieczeństwa, która wymaga dwóch różnych sposobów potwierdzenia tożsamości. Jest powszechnie stosowany w życiu codziennym. Na przykład płacenie kartą kredytową wymaga nie tylko karty, ... Czytaj więcej oraz rozsądną strategię użycia. Powyższy szybki film na Twitterze wyjaśni, co musisz zrobić, aby zacząć.

2. Zmień na Bezpieczne hasło

Nie ważne co, zmień hasło. Można również zhakować uwierzytelnianie dwuskładnikowe Zhakowane uwierzytelnianie dwuskładnikowe: dlaczego nie należy panikować Czytaj więcej , dlatego wskazane jest ustawienie hasła, którego nie można łatwo złamać. Istnieją dwie szkoły myślenia, jak to zrobić.

Podręcznik: Udostępniliśmy wskazówki, jak stworzyć niezapomniane hasło, które trudno złamać 6 porad dotyczących tworzenia niezłomnego hasła, które można zapamiętaćJeśli twoje hasła nie są unikalne i nie do złamania, równie dobrze możesz otworzyć drzwi wejściowe i zaprosić złodziei na lunch. Czytaj więcej , ale musisz pamiętać, aby używać kombinacji wielkich i małych liter, cyfr, unikalnych znaków i symboli. Im dłużej to robisz i im bardziej jest to arbitralne, tym lepiej.

Automatyczny: Menedżerowie haseł jak LastPass i 1 Hasło mogą generować bezpieczne, szyfrowane hasła Jak menedżerowie haseł dbają o bezpieczeństwo haseł?Trudne do złamania hasła są również trudne do zapamiętania. Chcesz być bezpieczny? Potrzebujesz menedżera haseł. Oto jak działają i jak zapewniają ci bezpieczeństwo. Czytaj więcej dla Ciebie. Nie będziesz ich pamiętać, ale zawsze możesz zainstalować menedżerów na wszystkich przeglądarkach i urządzeniach mobilnych, aby pamięć nie stanowiła żadnego problemu. Zaletą tej strategii jest to, że każda witryna otrzymuje własne, unikalne hasło. Więc to, co wydarzyło się w wyniku tego wycieku - gdzie dane zostały zebrane z innych źródeł - raczej nie wpłynie na ciebie, jeśli będziesz polegać na menedżerach haseł do tworzenia kluczy.

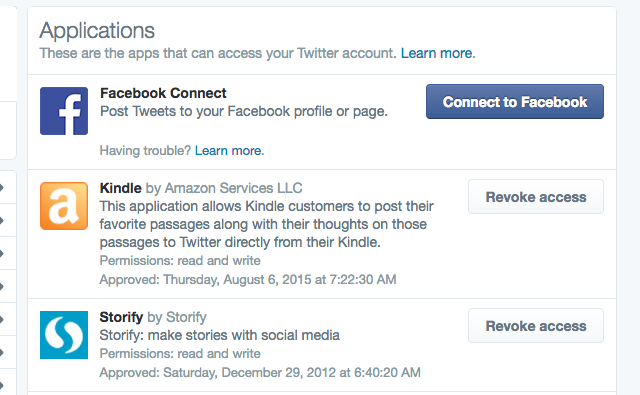

3. Odwołaj dostęp do aplikacji innych firm

Jak wspomniano na Twitterze, dane zostały prawdopodobnie opracowane na podstawie wycieków z różnych usług, w których udzielono dostępu do konta. Aby być bezpiecznym, posprzątaj aplikacje innych firm, które łączą się z Twitterem.

Iść do Twitter.com/Settings/Applications, zaloguj się i kliknij „Odwołaj dostęp” do dowolnej aplikacji, która nie jest dla Ciebie niezbędna. W rzeczywistości możesz bezpiecznie to zrobić we wszystkich aplikacjach i być może cofnąć uprawnienia we wszystkich głównych witrynach Za dużo aplikacji? Jak odwołać uprawnienia aplikacji z wielu stron internetowych w ciągu 2 minutŚwiat online oferuje wiele problemów związanych z prywatnością. Wszyscy wiemy, że nie powinniśmy publikować prywatnych rzeczy na Facebooku, nie powinniśmy zapisywać naszego adresu e-mail w widocznych miejscach i naprawdę powinniśmy zwracać uwagę, ponieważ ... Czytaj więcej . Następnym razem, gdy będziesz używać aplikacji wymagającej dostępu do Twittera, zadaj sobie pytanie, czy naprawdę chcesz zaufać tej aplikacji.

Czy Twoje konto zostało wyciekło?

Twitter ma swój własny centrum bezpieczeństwa dla ochrony prywatności i bezpieczeństwa Centrum bezpieczeństwa na Twitterze: jak chronić siebie i swoją rodzinę podczas tweetowaniaTwitter uruchomił nową inicjatywę mającą na celu rozwiązywanie problemów bezpieczeństwa, prywatności, bezpieczeństwa dzieci i tak dalej. Czytaj więcej , ale to tylko niewielka część bezpieczeństwa w sieci społecznościowej. Każdy ma swoje własne strategie, a my chcielibyśmy poznać Twoją. W rzeczywistości, jeśli jakiekolwiek konto, z którego korzystasz, zostało kiedykolwiek ujawnione, chcemy wiedzieć, co zrobiłeś, aby zabezpieczyć swoje dane.

Mihir Patkar pisze o technologii i produktywności, gdy nie patrzy na to z bliska.