Reklama

Menedżery haseł to narzędzia do ochrony haseł. Wprowadzając jedno hasło główne, możesz uzyskać dostęp do wszystkich bezpiecznie przechowywanych haseł. Dzięki temu możesz mieć unikalne, złożone hasło dla każdej witryny i aplikacji, z której korzystasz, pamiętając tylko jedno hasło główne. Brzmi świetnie, prawda?

Niestety, atakujący zaczęli atakować niektóre popularne menedżery haseł. Jeśli komputer został zainfekowany złośliwym oprogramowaniem, złośliwe oprogramowanie może z niego korzystać oprogramowanie keylogger 5 sposobów ochrony przed keyloggeramiKeyloggery są jednym z najbardziej obawianych zagrożeń dla bezpieczeństwa komputera. Przeczytaj te wskazówki, abyś nie padł ofiarą hakerów. Czytaj więcej aby nagrywać naciśnięcia klawiszy po wpisaniu hasła głównego, kradnąc je. Dzięki temu złośliwe oprogramowanie może uzyskać dostęp do przechowywanych haseł. W takim przypadku menedżer haseł może to zrobić zmniejszać bezpieczeństwo, ponieważ wszystkie hasła mogą zostać naruszone przez kradzież tylko jednego.

Najlepszą praktyką jest oczywiście ochrona komputera przed złośliwym oprogramowaniem. Ale w rzeczywistości masz kilka innych opcji poprawy bezpieczeństwa menedżera haseł, aby był mniej podatny na zagrożenia, gdyby komputer został zainfekowany złośliwym oprogramowaniem.

Wirtualna klawiatura

Niektóre menedżery haseł, takie jak Hasło bezpieczne i LastPass, oferują wirtualne klawiatury. Zamiast wpisywać hasło główne za pomocą klawiatury, wprowadza się je za pomocą klawiatury graficznej wyświetlanej na ekranie. Hasło Bezpieczne ma małą ikonę klawiatury po prawej stronie miejsca, w którym normalnie wpisujesz hasło, a LastPass ma hiperłącze z napisem Klawiatura ekranowa.

Po wyświetleniu wirtualnej klawiatury klikasz litery, cyfry i symbole, które składają się na twoje hasło główne. Idea korzystania z wirtualnej klawiatury polega na tym, że keyloggery mogą śledzić naciśnięcia klawiszy, ale większość nie może śledzić lokalizacji kliknięć myszą na ekranie. Gdy więc wprowadzisz hasło główne za pomocą wirtualnej klawiatury, keylogger prawdopodobnie nie będzie w stanie go ukraść. Bądź jednak ostrożny, ponieważ niektóre rodzaje złośliwego oprogramowania mogą monitorować aktywność ekranu i nadal ujawniać hasło poprzez obserwację.

Hasła jednorazowe

Klawiatura wirtualna zapewnia silniejsze rozwiązanie uwierzytelniania niż wpisywanie hasła, ale dostępne są silniejsze rozwiązania. Hasło jednorazowe to, jak sama nazwa wskazuje, hasło, którego można użyć tylko raz. Niektóre menedżery haseł, takie jak LastPass i Intuicyjne hasło, obsługują używanie haseł jednorazowych. Ponieważ hasło jednorazowe jest dobre tylko przy pierwszym użyciu, osoba atakująca, która go złapie, nie może go ponownie użyć.

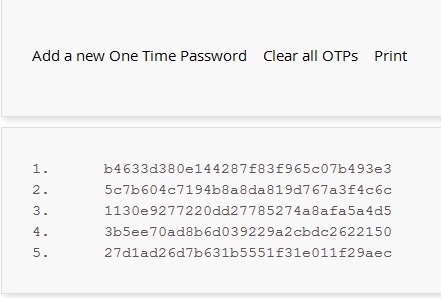

Poniższa lista przedstawia wygenerowane komputerowo jednorazowe hasła LastPass. Zauważ, że istnieje opcja Drukuj; powszechną praktyką jest drukowanie tych haseł i przechowywanie ich w portfelu na przechowanie. Może być kuszące, aby zapisać je w pliku na komputerze, a następnie skopiować i wkleić w menedżerze haseł w razie potrzeby, ale jest to słaba praktyka bezpieczeństwa. Zakładając, że komputer został zainfekowany złośliwym oprogramowaniem, najprawdopodobniej wyszuka on pliki tekstowe zawierające hasła, a jeśli ktoś dostanie fizyczny dostęp do twojego komputera, mogliby skopiować i wkleić hasło i natychmiast uzyskać dostęp do wszystkiego, co jest zapisane w haśle menedżer.

Inną opcją dla haseł jednorazowych jest uzyskanie losowo wygenerowanej liczby ze specjalnej aplikacji hasła jednorazowego. Godnym uwagi przykładem jest aplikacja mobilna Google Authenticator. Menedżerowie haseł, tacy jak DashLane a LastPass może wykorzystać Google Authenticator. Aby odblokować hasła, przejdź do urządzenia mobilnego i wygeneruj nowe jednorazowe hasło za pomocą Google Authenticator Czy weryfikacja dwuetapowa może być mniej irytująca? Cztery tajne hacki gwarantowane w celu poprawy bezpieczeństwaCzy chcesz mieć zabezpieczone konto kuloodporne? Zdecydowanie sugeruję włączenie uwierzytelniania „dwuskładnikowego”. Czytaj więcej . Następnie wpisz to hasło (zwykle sześć cyfr) w menedżerze haseł. Oto wideo, które pokazuje jak skonfigurować Google Authenticator do użytku z LastPass.

Istnieją również menedżery haseł, takie jak Hasło Intuicyjne, które można skonfigurować tak, aby wysyłały Ci jednorazowe hasło w wiadomości SMS.

Biometria

Inną opcją dla niektórych osób jest korzystanie z czytników biometrycznych, takich jak skanery linii papilarnych. The Wersja Premium LastPass i RoboForm oba narzędzia obsługują wykorzystanie danych biometrycznych zamiast hasła głównego. Niektóre komputery, zwłaszcza laptopy, mają wbudowane skanery linii papilarnych, a niektóre komputery (komputery stacjonarne i laptopy) mają zewnętrzne skanery linii papilarnych.

Jeśli Twoje urządzenie ma już skaner linii papilarnych, możesz rozważyć zakup menedżera haseł, który może korzystać z tego skanera. Jeśli nie masz skanera, jedna z innych opcji (wirtualna klawiatura lub hasło jednorazowe) jest prawdopodobnie lepsza dla Ciebie.

Uwierzytelnianie wieloskładnikowe

Ostatnią opcją jest uwierzytelnianie wieloskładnikowe. Do tej pory mówiliśmy tylko o uwierzytelnianiu jednoskładnikowym, co oznacza stosowanie pojedynczej metody uwierzytelniania, zwykle hasła. Dla większego bezpieczeństwa można zastosować uwierzytelnianie wieloskładnikowe, które odnosi się do używania wielu metody uwierzytelniania w tym samym czasie, takie jak hasło (coś, co znasz) i odcisk palca (czymś jesteś).

Na przykład menedżer haseł KeePass może użyć pliku klucza kryptograficznego skonfigurowanego na dysku flash USB wraz z hasłem. Jeśli osoba atakująca otrzyma hasło, nadal będzie musiała uzyskać dysk flash i odwrotnie. Ale jeśli Twój komputer jest zainfekowany złośliwym oprogramowaniem, prawdopodobne jest, że zdeterminowany napastnik może pobrać kopię pliku klucza z dysku flash, a także hasło. W tej sytuacji uwierzytelnianie wieloskładnikowe może nie być silniejsze niż uwierzytelnianie jednoskładnikowe.

Większość osób uzna, że uwierzytelnianie wieloskładnikowe jest niepotrzebnie skomplikowane dla menedżera haseł. Ostatecznie, jeśli Twój komputer jest zainfekowany złośliwym oprogramowaniem, twoje hasła są zagrożone. I bez względu na to, jak silna jest metoda uwierzytelniania menedżera haseł, w pewnym momencie odblokujesz bezpieczny sejf przechowywanych haseł i złośliwe oprogramowanie będzie mogło uzyskać do niego dostęp. Wzmocnienie metody uwierzytelniania jest środkiem odstraszającym, a nie absolutnym środkiem zapobiegawczym.

Zalecenia dotyczące uwierzytelniania Menedżera haseł

Używanie zwykłego hasła w celu ochrony menedżera haseł staje się coraz bardziej ryzykowne z powodu złośliwego oprogramowania. Rozważ użycie wirtualnej klawiatury, a nawet lepiej, jednorazowego hasła zamiast hasła głównego aby zapobiec możliwości przechwycenia hasła głównego przez złośliwe oprogramowanie i uzyskania dostępu do przechowywanych danych Hasła.

I nie zapomnij przestrzegać wszystkich zalecanych praktyk chroniących złośliwe oprogramowanie przed komputerem, takich jak foliowanie ataki inżynierii społecznej Jak się chronić przed atakami inżynierii społecznejW zeszłym tygodniu przyjrzeliśmy się niektórym głównym zagrożeniom związanym z inżynierią społeczną, na które Ty, Twoja firma lub pracownicy powinniście zwracać uwagę. W skrócie, inżynieria społeczna jest podobna do ... Czytaj więcej , za pomocą oprogramowanie antywirusowe Jakie jest najlepsze darmowe oprogramowanie antywirusowe? [MakeUseOf Poll]Ponieważ bez względu na to, jak ostrożny jesteś podczas korzystania z Internetu, zawsze zaleca się zainstalowanie oprogramowania antywirusowego na komputerze. Tak, nawet komputery Mac. Czytaj więcej i natychmiast instalowanie łatek i aktualizacji 3 powody, dla których warto korzystać z najnowszych poprawek i aktualizacji zabezpieczeń systemu WindowsKod tworzący system operacyjny Windows zawiera luki w zabezpieczeniach, błędy, niezgodności lub nieaktualne elementy oprogramowania. Krótko mówiąc, Windows nie jest idealny, wszyscy to wiemy. Łaty bezpieczeństwa i aktualizacje usuwają luki ... Czytaj więcej dla systemu operacyjnego komputera, przeglądarki internetowej i innych ważnych aplikacji. Jeśli Twój komputer nie zostanie zainfekowany, siła uwierzytelnienia menedżera haseł nie będzie tak ważna.

Czy jesteś gotowy, aby poradzić sobie z zagrożeniami wobec swojego menedżera haseł? Jakie środki ostrożności podejmujesz?

Kredyty obrazkowe: Bezpieczeństwo telefonu Ervins Strauhmanis przez Flickr

Karen Scarfone jest niezależnym pisarzem bezpieczeństwa mieszkającym w pobliżu DC. Uwielbia gry wideo, science fiction i króliczki. I fragmenty zdań. Napisz do niej na adres [email protected].