Reklama

E-mail nie jest bezpiecznym medium Dlaczego wiadomości e-mail nie można chronić przed nadzorem rządowym„Jeśli wiesz, co wiem o e-mailu, możesz go również nie używać” - powiedział właściciel bezpiecznego serwisu e-mail Lavabit, gdy niedawno go zamknął. „Nie ma możliwości szyfrowania ... Czytaj więcej - wiąże się to z ryzykiem, zarówno dla twojej prywatności, jak i twojego komputera. W porządku. Teraz to już nie przeszkadza, możemy uzyskać osiem wskazówek, z których każdy - bez względu na zaawansowanie technologiczne - może wykorzystać w celu zwiększenia bezpieczeństwa poczty e-mail. Wyślij je do swojej rodziny, przyjaciół, współpracowników lub kogokolwiek innego, kto musi zwiększyć swoje bezpieczeństwo poczty e-mail!

Wybierz dobre hasło

To powinno być oczywiste, ale istnieje wiele osób, które nadal mają imiona i nazwiska swoich dzieci jako hasła. Jeśli twoje hasło jest takie proste, odgadnięcie lub złamanie przy użyciu podstawowego oprogramowania nie będzie trudne. Udzieliliśmy Ci porad na temat

jak wybrać dobre hasło 6 porad dotyczących tworzenia niezłomnego hasła, które można zapamiętaćJeśli twoje hasła nie są unikalne i nie do złamania, równie dobrze możesz otworzyć drzwi wejściowe i zaprosić złodziei na lunch. Czytaj więcej i powiedział ci o liczba aplikacji, które mogą pomóc Ci zarządzać wszystkimi hasłami 5 Porównanie narzędzi do zarządzania hasłami: Znajdź ten, który jest dla Ciebie idealnyWybór strategii zarządzania hasłami, aby poradzić sobie z ogromną liczbą potrzebnych haseł, ma kluczowe znaczenie. Jeśli jesteś jak większość ludzi, prawdopodobnie przechowujesz swoje hasła w mózgu. Aby je zapamiętać ... Czytaj więcej , więc nie wybierasz łatwych do zapamiętania.Naprawdę nie masz teraz wymówki.

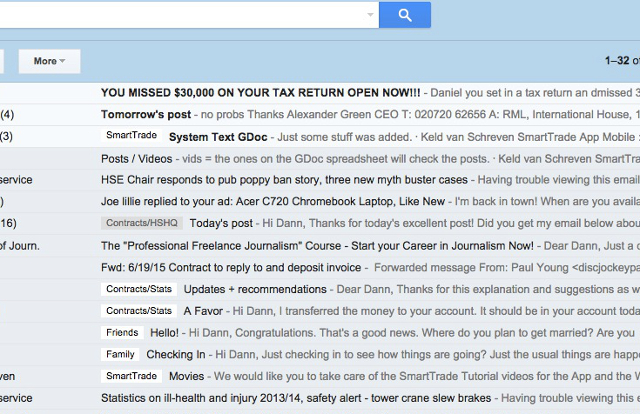

Nie otwieraj podejrzanych wiadomości e-mail

Ponownie wydaje się, że powinno to być oczywiste, ale tak wielu z nas korzysta z autopilota, gdy przeglądamy skrzynki odbiorcze i otwieramy prawie wszystko. Jeśli wiadomość e-mail nie ma nazwy „Od”, jeśli pochodzi z dziwnie wyglądającego adresu lub jeśli występują inne oznaki jest to złośliwa próba zmuszenia cię do zrobienia czegoś (powyższy obraz jest dość oczywistym przykładem), po prostu usuń to. Nigdy nie wiadomo, czy będzie w nim link lub obraz, który mógłby zainfekować komputer.

Nie otwieraj podejrzanych załączników

Jest to związane z poprzednim elementem, ale niedźwiedzie są wychowywane konkretnie. Nawet jeśli ktoś wyśle Ci całkowicie uzasadniony e-mail, możliwe, że przypadkowo lub nieświadomie umieścił złośliwy załącznik. Jeśli nie powiedzieli nic o dołączeniu dokumentu lub zdjęcia lub nazwa pliku nie wygląda poprawnie, nie otwieraj jej.

Otwarcie złego pliku jest jednym z najszybszych sposobów zainfekowania komputera i potencjalnie komputerów osób, z którymi się kontaktujesz. Ten przydatny przewodnik po jak znaleźć niebezpieczny załącznik do wiadomości e-mail Jak wykryć niebezpieczne załączniki do wiadomości e-mail: 6 czerwonych flagCzytanie wiadomości e-mail powinno być bezpieczne, ale załączniki mogą być szkodliwe. Poszukaj tych czerwonych flag, aby wykryć niebezpieczne załączniki e-mail. Czytaj więcej jest doskonałym źródłem bezpieczeństwa.

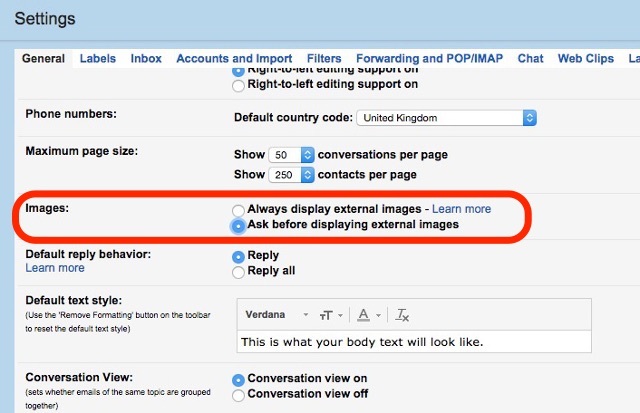

Wyłącz automatyczne ładowanie obrazu

Jednym ze sposobów, w jaki haker może uruchomić złośliwy kod na komputerze, jest osadzenie go w pliku obrazu. Jeśli aplikacja e-mail ładuje obraz, może potencjalnie zainfekować komputer. Dlatego tak wiele programów pocztowych pozwala wyłączyć automatyczne ładowanie obrazów i daje opcję ładowania obrazów do poszczególnych wiadomości e-mail. Rzadko jest to kłopotliwe i sprawia, że twoje konto jest bezpieczniejsze. (W Gmailu przejdź do Ustawienia> Ogólne> Obrazy i wybierz Zapytaj przed wyświetleniem treści zewnętrznych.)

Pomyśl, zanim wyślesz

Jeśli wysyłasz coś, czego nie chcesz publikować w Internecie, zastanów się dwa razy. Nawet jeśli masz pewność co do bezpieczeństwa poczty e-mail, kto wie, co stanie się na drugim końcu? To mogło mieć kopię zapasową 5 sposobów na wykonanie kopii zapasowej e-maila Czytaj więcej , zagubiony, przekazany, przechwycony lub w inny sposób skierowany na wścibskich oczu.

I zawsze pamiętaj, aby dokładnie sprawdzić listę odbiorców; w czasach autouzupełniania zwykle zakładamy, że Karen, do której wysyłamy, jest właściwym Karen. Ale nie zawsze tak jest.

Nie wysyłaj poufnych informacji

Ponieważ podszywanie się pod inną osobę za pomocą e-maila może być stosunkowo łatwe, nie należy wysyłać poufnych informacji. Zawsze. Nie wysyłaj kodu do drzwi garażu do sąsiada, nie wysyłaj swojego numeru ubezpieczenia społecznego rodzicom, nie wysyłaj nikomu informacji o koncie bankowym.

Nawet bank.

Większość renomowanych firm nie prosi o poufne informacje za pośrednictwem poczty e-mail, więc jeśli ktoś prosi o nazwę użytkownika i hasło, możesz być celem atak phishingowy Czym dokładnie jest phishing i jakich technik używają oszuści?Sam nigdy nie byłem fanem połowów. Wynika to głównie z wczesnej wyprawy, kiedy mój kuzyn zdołał złapać dwie ryby, podczas gdy ja złapałem zip. Podobnie jak w prawdziwym rybołówstwie, wyłudzanie informacji nie jest ... Czytaj więcej . W prawie każdym przypadku bezpieczniej jest przekazywać informacje, które można udostępniać - potwierdzonemu kontaktowi - przez połączenie telefoniczne lub osobiście.

Pomyśl dwa razy o logowaniu

Zakładając, że masz zabezpieczył twoją sieć domową WEP vs. WPA vs. WPA2 vs. WPA3: Wyjaśniono typy zabezpieczeń Wi-FiIstnieje wiele rodzajów zabezpieczeń sieci bezprzewodowej, ale których należy używać? Które Wi-Fi jest najbezpieczniejsze: WEP, WPA, WPA2 lub WPA3? Czytaj więcej , logowanie do kont e-mail powinno być całkiem bezpieczne. Jednak, zalogowanie się na konto e-mail - a nawet dostęp do Internetu - w publicznej sieci Wi-Fi lub z komputera publicznego może być ryzykowne 3 Niebezpieczeństwa związane z zalogowaniem się do publicznej sieci Wi-FiSłyszałeś, że nie powinieneś otwierać PayPal, konta bankowego, a nawet poczty e-mail podczas korzystania z publicznej sieci Wi-Fi. Ale jakie są rzeczywiste zagrożenia? Czytaj więcej . Wszyscy jesteśmy winni, ale opłaca się być świadomym swojego otoczenia - jeśli jesteś w wyjątkowo podejrzanej kafejce internetowej lub korzystasz z całkowicie niezabezpieczonego Wi-Fi, nie loguj się, chyba że musisz.

Włącz uwierzytelnianie dwuskładnikowe

Do tego momentu trzymaliśmy się najbardziej podstawowych wskazówek bezpieczeństwa, które można osiągnąć przy minimalnym wysiłku. Ta ostatnia wskazówka wymaga nieco więcej pracy, ale może mieć ogromny wpływ na poziom bezpieczeństwa konta e-mail. I kiedy już to robisz, dodaj uwierzytelnianie dwuskładnikowe do jak największej liczby innych usług Zablokuj teraz te usługi za pomocą uwierzytelniania dwuskładnikowegoUwierzytelnianie dwuskładnikowe to inteligentny sposób ochrony kont internetowych. Rzućmy okiem na kilka usług, które możesz zablokować z większym bezpieczeństwem. Czytaj więcej .

Jeśli nie masz pewności, czy chcesz przejść dodatkowy wysiłek, sprawdź je cztery sposoby na ułatwienie uwierzytelniania dwuskładnikowego Czy weryfikacja dwuetapowa może być mniej irytująca? Cztery tajne hacki gwarantowane w celu poprawy bezpieczeństwaCzy chcesz mieć zabezpieczone konto kuloodporne? Zdecydowanie sugeruję włączenie uwierzytelniania „dwuskładnikowego”. Czytaj więcej .

Tylko Ty możesz zapobiegać naruszeniom bezpieczeństwa poczty e-mail

Istnieje wiele skomplikowanych i zaawansowanych technologicznie kroków, które możesz podjąć, aby zabezpieczyć swój e-mail (jak szyfrowanie za pomocą PGP PGP Me: Wyjaśnienie zasady ochrony prywatnościCałkiem dobra prywatność to jedna z metod szyfrowania wiadomości między dwojgiem ludzi. Oto, jak to działa i czy można to sprawdzić. Czytaj więcej ), ale nie wszyscy są gotowi poświęcić czas, aby być tak bezpiecznym. Osiem powyższych wskazówek jest jednak prostych i łatwych do wdrożenia, dlatego podziel się nimi z kolegami, przyjaciółmi i rodziną, aby pomóc im zachować bezpieczeństwo online!

Czego tu przegapiliśmy? Jakie są inne dobre sposoby, aby zachować bezpieczeństwo, jeśli chodzi o bezpieczeństwo poczty e-mail?

Kredyty obrazkowe: Zaloguj się lub zaloguj za pomocą pola nazwy użytkownika i hasła. przez Shutterstock.

Dann jest konsultantem ds. Strategii i marketingu treści, który pomaga firmom generować popyt i potencjalnych klientów. Bloguje także na temat strategii i content marketingu na dannalbright.com.