Reklama

Z Hollywood glamour hakowania Jak Hollywood glamuruje hakowanie - i dlaczego jest to całkowicie błędne [Opinia]Co jeśli mógłbyś włamać się do systemu komputerowego swojej szkoły i „poprawić” swój rekord frekwencji? Dokonano tego w filmie z 1986 roku Ferris Bueller's Day Off, w którym ponownie wystąpił Matthew Broderick. Co jeśli możesz zhakować ... Czytaj więcej , łatwo jest myśleć o grupach hakerów jako o romantycznych rewolucjonistach na zapleczu. Ale kim oni naprawdę są, co reprezentują i jakie ataki przeprowadzili w przeszłości?

Niektóre z nich oglądamy co tydzień nieustraszony haker 10 najbardziej znanych i najlepszych hakerów na świecie (i ich fascynujące historie)Hakerzy w białych kapeluszach a hakerzy w czarnych kapeluszach. Oto najlepsi i najbardziej znani hakerzy w historii oraz to, co robią dzisiaj. Czytaj więcej lub grupa hakerów siejąca spustoszenie dzięki swojej wiedzy technicznej. Banki obrabowane z milionów z powodu jakiegoś tajemniczego złośliwego oprogramowania lub zhakowanego

dokumenty wyciekły z międzynarodowej korporacji. Nie wspominając o milionach małych witryn i niewinnych (i bardziej złowieszczy) Konta na Twitterze są wyłączane. Przykłady są ciągłe. Ale kiedy się temu przyjrzysz, wiele głównych ataków można często przypisać kilku wybitnym grupom hakerów.Rzućmy okiem na kilka z tych grup i ich motywację.

Anonimowy: zdecentralizowany, ale zjednoczony

Zdecydowanie najbardziej znaną i dobrze nagłośnioną grupą hakerów jest Anonimowy. Jest to podziemna, międzynarodowa sieć prawie anarchistycznych „haktystów”, z której wyłoniła się 4Chan, kontrowersyjna tablica ogłoszeń oparta na obrazach. Kolektyw jest znany opinii publicznej od 2008 r., Kiedy wydał film na YouTube (powyżej), który nadaje ton nadchodzącym wydarzeniom. Właśnie w tym filmie po raz pierwszy wypowiedziano niedoszły slogan grupy.

Wiedza jest darmowa. Jesteśmy anonimowi. Jesteśmy Legionem. Nie wybaczamy. My nie zapominamy. Spodziewaj się nas.

W jego pierwszy wywiad od czasu zostania informatorem FBI, były członek Anonimowy Hector Monsegur wyjaśnia „Anonimowy to pomysł. Pomysł, w którym wszyscy moglibyśmy być anonimowi…Wszyscy moglibyśmy pracować razem jako tłum - zjednoczeni - moglibyśmy powstać i walczyć z uciskiem. ”

Od tego czasu tajemnicza grupa przeprowadziła liczne ataki na strony internetowe ministerstw, politycy, wielonarodowe, Kościół Scjentologii, i setki kont ISIS na Twitterze (żeby wymienić tylko kilka). Należy jednak pamiętać, że ponieważ Anonmyous jest całkowicie zdecentralizowany, nie ma konkretnego „przywództwa” kierującego tymi kampaniami. Większość ataków będzie składać się z zupełnie różnych osób, które mogą nawet pracować nad własnymi celami.

Jedną z najbardziej dalekosiężnych kampanii grupy była atak przeprowadzony przeciwko PayPal, VISA i Mastercard (Operacja Pomścić Assange) w odpowiedzi na smycz zawieszoną na szyi Wikileaks.

W efekcie Wikileaks był - i nadal jest — zależy od darowizn, aby utrzymać się na powierzchni. Rząd Stanów Zjednoczonych zmobilizował plany, aby uczynić te darowizny prawie niemożliwymi, tym samym udaremniając zdolność strony do dalszego działania. Anonimowi nie spodobał się ten ruch, więc przeciwdziałał mu, dokonując (bardzo) skutecznego użycia Działo jonowe o niskiej orbicie (LOIC) narzędzie. To narzędzie pozwoliło prawie każdemu pomóc w atakach typu „odmowa usługi” (DDOS) na te gigantyczne strony internetowe, tymczasowo sprowadzając je na kolana, oraz tracąc firmy miliony dolarów w trakcie.

Po prawdopodobnym „sukcesie” tego ataku Anonim zaczął działać w znacznie bardziej politycznej sferze, atakując meksykańskie kartele narkotykowe (który zawiódł), strony internetowe związane z pornografią dziecięcą i Strony rządowe Izraela (w odpowiedzi na ataki na Palestynę).

Sposób, w jaki Anonymous uruchamia te ataki, stał się prawie tradycją dla grupy: atak DDOS. W tym miejscu serwer witryny jest zalany tak dużą ilością danych (pakietów), że nie jest w stanie poradzić sobie z presją. Ogólnie rzecz biorąc, witryna przechodzi w tryb offline, dopóki nie pojawią się niektórzy technicy, aby rozwiązać problem, lub dopóki Anonimowy nie zaprzestanie bombardowania. W jego fantastyce Nowojorczyk artykuł o Anonimowym David Kushner cytuje byłego Anona Militarne podejście Christophera Doyona do ataków DDOS grupy:

PLF: UWAGA: Każdy, kto popiera PLF lub uważa nas za swoich przyjaciół - lub którym zależy na pokonaniu zła i ochronie niewinnych: Operacja Obóz Pokoju jest ŻYWA i trwa akcja. CEL: www.co.santa-cruz.ca.us. Fire At Will. Powtórz: POŻAR!

Jednak taktyka Anonimowego wykracza poza te „tradycyjne” ataki DDOS. W 2011 roku Anonimowi zwrócono uwagę na Tunezję (Operacja Tunezja). Korzystając z posiadanych kontaktów i umiejętności, grupa zapewniła rewolucję w Internecie ulice cieszyły się dużym zainteresowaniem mediów, zhakowanymi witrynami rządowymi i rozprowadzały „pakiety opieki” protestujący. Te pakiety opieki zostały rozprowadzone na różnych wiecach na całym świecie, oferując skrypty, których można użyć, aby zapobiec przechwyceniu przez rząd, między innymi rewolucjonistom.

Pod względem całości celuje Anonimowych, zostały one dość wyraźnie przedstawione w komunikat publikowanie operacji Avenge Assange. To, czy grupa zamierza realizować te cele we właściwy czy niewłaściwy sposób, jest otwarte na debatę, ale z pewnością jest to krok od „robiąc to dla LULZ„Podejście, które wiele osób kojarzy z innymi aktami nieposłuszeństwa obywatelskiego.

Chociaż nie jesteśmy zbytnio powiązani z WikiLeaks, walczymy z tych samych powodów. Chcemy przejrzystości i przeciwstawiamy się cenzurze…Dlatego zamierzamy wykorzystać nasze zasoby do podnoszenia świadomości, atakowania tych i wspierania tych, którzy pomagają prowadzić nasz świat do wolności i demokracji.

Syryjska Armia Elektroniczna (SEA): Wspieranie Baszara al-Assada

Jednak nie wszyscy hakerzy walczą o bardziej lewicowe, liberalne ideały. W 2012 roku Anonymous i Syryjska Armia Elektroniczna zaczęły wymieniać ataki i groźby, które doprowadziły do powstaniaogłaszając cyberwoję„Na SEA (patrz powyżej wideoi Odpowiedź SEA tutaj)

Od 2011 r. Wysoce aktywna SEA nie działa na rzecz Syryjski reżim prezydenta Baszara al-Assada. Logicznie zatem SEA często są atakowane przez zachodnie media, które publikują antysyryjskie wiadomości. Studenci (twierdzili, że mają powiązania z Islamska grupa bojowników islamskich (Hezbollah) za atakami zyskał szacunek ze strony internetowych firm ochroniarskich po zhakowaniu setek stron internetowych. Najważniejsze cele to New York Times, CBC, i The Washington Post, powodując wielu głęboko zaniepokojony motywami politycznymi za grupą.

Używając złośliwego oprogramowania, ataków DDOS, deflacji, spamowania i phishingu, zespół patriotyczny był płodny zarówno pod względem ataków, jak i psot. Z drugiej strony, gdy grupa zhakowała konto BBC Weather na Twitterze, nie wyrządzono większych szkód:

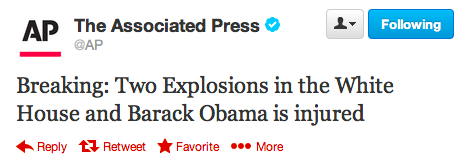

Z drugiej strony grupa jest dobrze znana z ataków typu phishing spear-phishing w celu uzyskania danych logowania na konta Gmail, profile w mediach społecznościowych i nie tylko. Na 23 kwietnia 2013 r. Tjego podejście doprowadziło do oszustwa na Twitterze z konta agencji prasowej Associated Press. Fałszywie stwierdzono, że w Białym Domu doszło do eksplozji, podczas której prezydent Obama został ranny w wyniku wybuchu. Nieszkodliwy dowcip na pierwszy rzut oka, ale w rzeczywistości doprowadziło to do… 136 miliardów dolarów spadku na Indeks S&P 500 przez okres około 2 minut.

Aby zagłębić się jeszcze głębiej w króliczą norkę, SEA powiązano również z udawaniem żeńskich zwolenniczek syryjskich rebeliantów w celu ukraść plany wojenne do wykorzystania w trwającym konflikcie w kraju, prowadzącym do śmierci dużej liczby rebeliantów.

Chaos Computer Club (CCC): Ujawnianie luk bezpieczeństwa

Ważne jest, aby zrozumieć, że nie wszystkie grupy hakerów nalegają na stosowanie prawie wyłącznie nielegalnych środków, aby osiągnąć swój cel. Przykładem jest Chaos Computer Club. Jeśli chodzi o europejskie grupy hakerów, nie są one większe niż CCC. który obecnie ma znacznie ponad 3000 członków. Od momentu powstania w Berlinie na początku lat 80. grupa promuje swoją osobistą markę liberalnej etyki, gdzie tylko jest to możliwe.

To się zaczęło, gdy CCC ukradła 134 000 marek niemieckich z banku w Hamburgu, korzystając z Internetu Bildschirmtext stronę, aby zwrócić pieniądze następnego dnia, aby zwrócić uwagę na wady bezpieczeństwa w systemach.

Jak wspomniano, większość ataków grupy, w przeciwieństwie do innych grup hakerów, miała miejsce przede wszystkim (ale nie zawsze) prawny. W swoim wywiadzie dla OWNI Andy Müller-Maguhn, wczesny członek CCC, wyjaśnia że „potrzebowaliśmy wielu ekspertów prawnych, którzy doradziliby nam, co możemy, a czego nie moglibyśmy włamać, i pomogli nam odróżnić czynności prawne od szarych obszarów legalności ”. To bardziej życzliwe podejście do hakowania ma, według Müller-Maguhn, doprowadzić do stawania się CCC „Uznany i uznany podmiot, ponieważ od lat 80. działa na rzecz edukacji społeczeństwa na temat technologii”.

Praktycznie wszystko, z czym biorą udział CCC, wynika z głębokiego pragnienia zwrócenia uwagi na niewłaściwe użycie – i wady bezpieczeństwa – technologia, na której polegamy zarówno my, jak i nasze rządy. Często towarzyszy temu duży zasięg mediów, dzięki czemu wszelka nie odkryta wiedza dociera do jak największej liczby odbiorców.

Po objawieniach Snowdena entuzjazm grupy wzrósł gwałtownie, szczególnie gdy debata zmieniła się w masową inwigilację, w której skupiono się na nowym podejściu.

Muszą być konsekwencje. Praca służb wywiadowczych musi zostać poddana przeglądowi - podobnie jak ich prawo do istnienia. W razie potrzeby ich cele i metody będą musiały zostać ponownie zdefiniowane. …Musimy zastanowić się, w jaki sposób przetwarzane są te [współdzielone] dane i gdzie można pozwolić im się wynurzyć. To nie tylko wyzwanie na 2015 rok, ale na kolejne 10 lat.

Członek CCC Falk Garbsch (przez DC)

Jako kilka przykładów ich exploitów, we wczesnych dniach CCC można się spodziewać protestów grupy przeciwko francuskim próbom nuklearnym, kradzież pieniędzy na żywo w telewizji za pomocą wady ActiveX Microsoftu technologia (1996) i złamanie algorytmu szyfrowania COMP128 karty klienta GSM, co niepokojąco pozwala na klonowanie karty (1998).

Niedawno w 2008 r. CCC podkreśliła poważne wady federalnego konia trojańskiego z którego wówczas korzystał niemiecki rząd. Twierdzono, że technologia ta jest sprzeczna z orzeczeniem Trybunału Konstytucyjnego, a niektóre z jej wad są omawiane w grupie informacja prasowa na ten temat:

Złośliwe oprogramowanie może nie tylko wysysać poufne dane, ale także oferuje funkcję zdalnego sterowania lub funkcji backdoor do przesyłania i wykonywania dowolnych innych programów. Znaczące wady projektowe i implementacyjne sprawiają, że wszystkie funkcje są dostępne dla każdego w Internecie.

Jednak kampanie CCC nie były tego rodzaju. Jeden z ich wczesnych projektów dotyczył sprzedaż kodu źródłowego uzyskanego nielegalnie od amerykańskich systemów korporacyjnych i rządowych, bezpośrednio po radziecki KGB, a także wiele innych mniej kontrowersyjnych projektów.

W kilku przypadkach „Arcade” było największy na świecie pokaz świetlny zorganizowane przez Chaos Computer Club. Kolektyw prowadzi również cotygodniowy program radiowy (Niemiecki), organizuje coroczne warsztaty wielkanocne o nazwie Easterheggi organizuje największe coroczne spotkanie hakerów w Europie - Kongres Komunikacji Chaosu.

Tarh Andishan: odpowiedź Iranu na Stuxnet

Jak dotąd wspomniane ataki rzadko, jeśli w ogóle, groziły milionom obywateli świata ogromnym niebezpieczeństwem. Jednak w ciągu ostatnich kilku lat trend ten zmienił się wraz z nadejściem Tarha Andishana i ich nieustannym dążeniem do kontrolowania bardzo ważnych systemów i technologii.

Z około 20 członkami, z których większość ma rzekomo siedzibę w Teheranie (Iran) członkowie peryferii na całym świecie), Tarh Andishan pokazuje, czym może być naprawdę wyrafinowana grupa hakerów zdolny do.

Rozgniewany przez poważnie uszkodzoną sieć komputerową dzięki Atak robaka Stuxnet (rzekomo stworzony przez USA i Izrael), rząd irański drastycznie zintensyfikował wysiłki związane z cyberwoją, a Tahr Andishan— co znaczy „innowatorzyW języku perskim — urodził się.

Korzystając ze zautomatyzowanych, podobnych do robaków systemów rozprzestrzeniania, backdoorów, wstrzykiwania SQL, a także innych taktyk dużego kalibru, grupa ta wprowadziła dużą liczbę ataków na znane agencje, systemy rządowe i wojskowe oraz prywatne firmy na całym świecie pod nazwą „Cleaver Operation”.

Według firmy ochroniarskiej Cylance, Operacja Cleaver celowała w 16 krajach i sugeruje, że „a pojawiła się nowa globalna siła cybernetyczna; taki, który już skompromitował niektóre z najbardziej krytycznych infrastruktur na świecie ”, w tym serwery Marynarki Wojennej USA, systemy stojące za wieloma wiodącymi światowymi firmami, szpitalami i uniwersytetami.

W zeszłym roku założyciel Cylance'a Stuart McClure stwierdził w wywiad z TechTimes że „Nie szukają wzorów kart kredytowych ani mikroczipów, wzmacniają swoją pozycję w dziesiątkach sieci, które, jeśli zostaną uszkodzone, wpłyną na życie miliardów ludzi…Ponad dwa lata temu Irańczycy wdrożyli złośliwe oprogramowanie Shamoon na saudyjskim Aramco, jak dotąd najbardziej niszczycielskim ataku na sieć korporacyjną, niszcząc cyfrowo trzy czwarte komputerów Aramco ”.

Jako bardziej domowy przykład zasięgu grupy hakerów, kolektyw również zyskał podobno pełny dostęp do bram linii lotniczych i systemów bezpieczeństwa, dając grupie najwyższą kontrolę nad danymi uwierzytelniającymi pasażerów / bramek. Te przykłady to tylko kilka spośród wielu, o których wspomina raport Cylance'a na temat Tarha Andishana (PDF). Raport twierdzi, że większość ich ustaleń została pominięta ze względu na „poważne zagrożenie dla bezpieczeństwa fizycznego świata”. którą grupa rzekomo teraz stanowi.

Złożoność i przerażające możliwości przedsięwzięć Tarha Andishana zdecydowanie sugerują, że jest to sponsorowany przez państwo haker kolektywne, bez (jak na razie) żadnych jasnych celów ani ambicji, ale z przerażającą zdolnością do narażania nawet najbardziej bezpiecznych systemów.

To tylko wierzchołek góry lodowej

Te cztery przykłady to tylko wierzchołek góry lodowej, jeśli chodzi o grupy hakerów. Od Oddział Jaszczurów do APT28, sieć jest zalana grupami, które chcą skompromitować systemy, czy to dla korzyści politycznych, czy po prostu dla lulz. Jednak tylko nieliczni są odpowiedzialni za dużą część bardziej nagłośnionych ataków, które widzimy w mediach. Czy zgadzamy się z ich podejściem, czy nie Jaka jest różnica między dobrym hakerem a złym hackerem? [Opinia]Od czasu do czasu słyszymy coś w wiadomościach o tym, że hakerzy usuwają strony, wykorzystują mnogość programów lub groźba wkroczenia do obszarów o wysokim poziomie bezpieczeństwa, w których się znajdują nie powinno należeć. Ale jeśli... Czytaj więcej , ich możliwości są czasami szokujące i prawie zawsze imponujące. „Kultura hakerów” nie jest jednak czymś, co przemija, i możemy się tylko spodziewać więcej tego rodzaju działalności w przyszłości, a wraz z upływem czasu będzie ona coraz bardziej wyrafinowana na.

Wszystko, co możemy zrobić, to mieć nadzieję, że jego negatywne wyniki zostaną w jakiś sposób ograniczone do minimum.

Co sądzisz o tego rodzaju działalności online? Czy jest to nieunikniony aspekt nowoczesnej technologii, czy też jest to coś, co my mieć zacisnąć się?

Źródło zdjęcia: Anonimowy en la operación Goya przez Gaelx przez Flickr

Rob Nightingale ukończył filozofię na University of York w Wielkiej Brytanii. Od ponad pięciu lat pracuje jako menedżer mediów społecznościowych i konsultant, prowadząc warsztaty w kilku krajach. Przez ostatnie dwa lata Rob był również pisarzem technologii, a także MakeUseOf, menedżerem mediów społecznościowych i redaktorem biuletynu. Zazwyczaj znajdziesz go podróżującego…