Reklama

Urok taniego smartfona może być trudny do oparcia, zwłaszcza że są one teraz prawie tak samo zdolne jak droższe modele. Z tego powodu nieznani byli wcześniej chińscy producenci, tacy jak Huawei i Xiaomi szybkie wyprzedzanie Dlaczego Twój następny smartfon z Androidem powinien być chińskiPrzez lata chińskie smartfony zyskały złą reputację, ale oto powód, dla którego naprawdę powinieneś rozważyć zakup takiego. Czytaj więcej bardziej znani producenci premium, tacy jak Samsung, Sony, a nawet Apple.

Ale, jak we wszystkich rzeczach, dostajesz za co płacisz. Niedawno odkryta luka w wielu budżetowych chińskich telefonach, która może pozwolić atakującemu na uzyskanie dostępu do roota, potwierdza ten modus. Oto, co musisz wiedzieć.

Zrozumieć atak

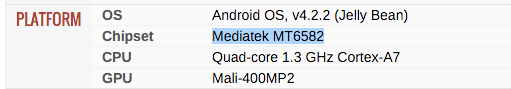

Wiele telefonów obsługuje SoCs (System na chipie Jargon Buster: Przewodnik po procesorach mobilnychW tym przewodniku omówimy żargon, aby wyjaśnić, co należy wiedzieć o procesorach smartfonów. Czytaj więcej ) zbudowanego przez tajwański MediaTek, jednego z największych producentów półprzewodników na świecie. W 2013 roku wyprodukowali fenomenalne 220 milionów układów smartfonów. Jednym z ich największych sprzedawców jest MT6582, który jest używany w wielu smartfonach z niższej półki, z których wiele jest produkowanych przez chińskich producentów, takich jak Lenovo i Huawei.

MT6582 został wyposażony w funkcję debugowania, która według producenta została użyta do przetestowania „interoperacyjności telekomunikacyjnej” w Chinach.

Chociaż było to konieczne, aby MediaTek faktycznie zaprojektował układ i zapewnił jego prawidłowe działanie, pozostawienie go na urządzeniu konsumenckim stanowi niewiarygodne zagrożenie dla bezpieczeństwa. Dlaczego? Ponieważ umożliwia atakującemu lub złośliwemu oprogramowaniu uzyskanie dostępu root do telefonu.

Więc Mediatek złamał podstawowe funkcje bezpieczeństwa, aby ten backdoor działał. Właściwości tylko do odczytu NIE są tylko do odczytu! pic.twitter.com/pEjtMNpo9v

- Justin Case (@jcase) 13 stycznia 2016 r

Dzięki temu mogliby modyfikować i usuwać ważne pliki systemowe i ustawienia, szpiegować użytkownika i instalować jeszcze więcej złośliwego oprogramowania bez zgody użytkownika. Jeśli napastnik tego chce, może nawet zepsuć telefon, co spowoduje, że będzie on bezużyteczny.

Według rejestru tę lukę można wykonać tylko na telefonach z wersją 4.4 KitKat systemu operacyjnego Android.

Odkrycie tej luki wynika z podobnej wady znalezionej w pęku kluczy systemu operacyjnego w wersji 3.8 jądra Linux, który był ujawnione przez naukowców w styczniu Ta szalona wada w Linuksie daje każdemu dostęp do katalogu głównego Czytaj więcej . Po wykorzystaniu ta luka umożliwia osobie atakującej uzyskanie dostępu do katalogu głównego komputera.

Luka ta dotyczyła praktycznie każdej dystrybucji Linuksa, a także wielu telefonów z Androidem. Na szczęście szybko wydano poprawkę.

Odłóż widły

Chociaż dotyczy to zwłaszcza telefonów takich jak Lenovo i Huawei, nie należy ich winić. Choć może się to wydawać atrakcyjne, biorąc pod uwagę, że niektórzy z tych producentów mają w przeszłości nieprawidłowości związane z bezpieczeństwem.

Lenovo jest szczególnie winny tego. W 2014 r. Złamali protokół SSL dla wszystkich swoich użytkowników z SuperFish Właściciele laptopów Lenovo Uwaga: Twoje urządzenie może mieć wstępnie zainstalowane złośliwe oprogramowanieChiński producent komputerów Lenovo przyznał, że laptopy wysłane do sklepów, a konsumenci pod koniec 2014 r. Mają wstępnie zainstalowane złośliwe oprogramowanie. Czytaj więcej . Potem obciążali swoje laptopy nieusuwalne złośliwe oprogramowanie oparte na systemie BIOS. Następnie zainstalowali przerażający, program analityczny Big Brother Teraz na laptopach Lenovo znajdują się TRZY wstępnie zainstalowane złośliwe oprogramowaniePo raz trzeci w roku firma Lenovo została przyłapana na wysyłaniu klientów obciążonych komputerami złośliwe oprogramowanie nieprzyjazne dla prywatności, pokazujące, że nie wyciągnęły wniosków z publicznego oburzenia Superfish. Czytaj więcej na ich wysokiej klasy komputerach stacjonarnych ThinkPad i ThinkCenter.

Ale tutaj ich ręce są czyste. Raz. Wina leży po stronie MediaTek, który wysłał te układy do producentów z włączonym tym ustawieniem.

Czy jestem dotknięty?

Warto zauważyć, że ta luka nie będzie miała takiego samego zasięgu, jak wspomniana wyżej luka w systemie Linux. Luka ta występuje tylko w telefonach z mikroukładem, który nie był dostępny w telefonach wydanych w 2015 i 2016 roku.

Można go również wykonać tylko na telefonach z bardzo specyficzną wersją Androida, która pomimo tego, że działa na około jednej trzeciej telefonów z Androidem, wcale nie jest wszechobecna.

Mimo to prawdopodobnie dobrym pomysłem jest sprawdzenie, czy Twój telefon jest wrażliwy. Tak się składa, że mam budżetowy chiński telefon - Huawei Honor 3C, który był moim głównym urządzeniem, dopóki nie wskoczyłem na Windows Phone w sierpniu.

Najpierw spojrzałem na urządzenie GSMArena. Jest to zasadniczo Encyklopedia Britannica telefonów. Jeśli zostanie wydany przez dużego producenta, ta strona internetowa zapewni dokładne statystyki na jego temat. Informacje na temat zastosowanego mikroukładu można znaleźć poniżej Platforma. Rzeczywiście, mój telefon Huawei zawiera to.

Muszę więc sprawdzić, czy korzystam z wersji Androida, której dotyczy problem. otworzyłem Ustawienia, a następnie dotknij O telefonie. Może to jednak wyglądać nieco inaczej w przypadku twojego telefonu. Producenci są znani z dostosowywania menu ustawień.

Na szczęście na moim telefonie działa system Android 4.2 Jellybean, który nie jest dotknięty tą luką.

Jeśli jesteś dotknięty chorobą

Chociaż miałem raczej szczęście, można bezpiecznie założyć, że wpłynie to na miliony telefonów. Jeśli tak, warto kupić nowy telefon.

The Motorola Moto G Moto G jest oficjalnie dostępny za jedyne 179 USD odblokowaneMotorola właśnie ogłosiła podobno Moto G, tańszego kuzyna Moto X, który będzie kosztował 179 USD za model 8 GB i 199 USD za model 16 GB. Czytaj więcej to niedrogi telefon wyprodukowany przez zaufanego producenta. Możesz kupić jeden na Amazon za jedyne 110 USD. Jako dodatkowy bonus, Motorola jest dość szybka, jeśli chodzi o wydawanie aktualizacji oprogramowania, czego Huawei na pewno nie jest.

Jeśli nie możesz sobie pozwolić na aktualizację, rozsądnie zastosuj proste środki ostrożności. Po pierwsze, staraj się unikać pobierania oprogramowania z nierzetelnych źródeł. Unikaj pobierania pirackich aplikacji Pęknięte aplikacje i gry na Androida: przeczytaj to przed pobraniemStatystyki nie kłamią: większość złośliwego oprogramowania dla Androida pochodzi spoza Google Play. Pobieranie pękniętych aplikacji - lub dowolnego rodzaju aplikacji - z podejrzanej strony internetowej lub niewiarygodnego zewnętrznego sklepu z aplikacjami to sposób ... Czytaj więcej i “warez“ jak plaga. Trzymaj się sklepu Google Play.

Prawdopodobnie wielu dotkniętych użytkowników będzie miało siedzibę w Chinach, gdzie sklep Google Play nie jest dostępny. Chińscy konsumenci muszą zadowolić się innymi alternatywne sklepy z aplikacjami 4 najlepsze alternatywy Google Play do pobierania aplikacji na AndroidaNie chcesz korzystać ze sklepu Google Play? Lub nie masz do niego dostępu? Oto najlepsze alternatywne sklepy z aplikacjami dla Androida. Czytaj więcej , z których wiele nie jest tak czujnych w filtrowaniu złośliwego oprogramowania jak Google. Tacy konsumenci powinni zachować szczególną ostrożność.

W skrócie: Bój się, ale nie rób tego

Ta podatność jest przerażająca. To przerażające, ponieważ wynika z tego, jak skonfigurowano konkretny sprzęt. To przerażające, ponieważ konsument nie może podjąć żadnych kroków, aby zachować bezpieczeństwo.

Warto jednak podkreślić, że nie dotyczy to większości konsumentów. Wpływa tylko na ograniczoną liczbę urządzeń, które zostały wypuszczone przez garść producentów około 2013 i 2014 roku. Większość ludzi powinien być w porządku.

Czy miałeś na to wpływ? Jeśli tak, czy dostaniesz nowy telefon? A może nie martwisz się tym? Daj mi znać w komentarzach poniżej.

Matthew Hughes jest programistą i pisarzem z Liverpoolu w Anglii. Rzadko można go znaleźć bez filiżanki mocnej czarnej kawy w dłoni i absolutnie uwielbia swojego Macbooka Pro i aparat. Możesz przeczytać jego blog na http://www.matthewhughes.co.uk i śledź go na Twitterze na @matthewhughes.