Reklama

Czy Twoje dane są posortowane? Czy uważasz, że nikt nie może ukraść danych z twojego komputera lub urządzeń sieciowych? Świetny! To musi oznaczać, że rozwiązałeś najgorszy problem bezpieczeństwa, jaki nękają korporacje na całym świecie.

W rzeczywistości bezpieczeństwo danych jest złożone i trudne. Jeśli uważasz, że jesteś całkowicie bezpieczny, prawdopodobnie oznacza to, że istnieją luki, których po prostu nie znasz. Dlatego ważne jest, aby znać następujące sposoby kradzieży danych z komputera lub dysków sieciowych.

1. Pamięć USB

Pasują do kieszeni lub zawieszają się na breloku. Są kompaktowe, łatwe do ukrycia i nawet w przebraniu 3 sposoby na ukrycie dysku USBDyski USB nie są tak bezpieczne, nawet jeśli dodasz do nich podstawową ochronę hasłem. Zamiast tego idź ninja i ukryj ich na widoku, tworząc mistrzowskie przebranie dysku USB. Czytaj więcej . Ale pamięci flash USB to ogromne ryzyko bezpieczeństwa 5 sposobów, w jakie pamięć USB może stanowić zagrożenie bezpieczeństwa Dyski USB są przydatne do wielu różnych rzeczy, ale mogą być problematyczne i niebezpieczne, jeśli nie podejmie się odpowiednich środków ostrożności. Czytaj więcej .

Na przykład mogą zostać zgubione lub skradzione. Podanie jednego, który Twoim zdaniem może być całkowicie pusty, może spowodować ujawnienie tajemnic za pomocą oprogramowania do odzyskiwania. Istnieje specyficzne dla USB złośliwe oprogramowanie, które dostarcza robaki i trojany na komputery hosta, czekając tylko na kradzież danych logowania i poufnych danych.

Pamięci USB można również łatwo pomylić ze sobą. W środowisku pracy nierzadko zabiera się niewłaściwy kij do domu.

Dopóki komputer jest odblokowany, każdy, kto ma pamięć USB, może ukraść z niej dane. Po prostu podłączają go, przenoszą dane, usuwają i opuszczają. To jest takie proste; znacznie prostsze niż kradzież fizycznych dokumentów.

Gigant technologiczny IBM zastosował nową politykę bezpieczeństwa w 2018 r.: całkowity zakaz urządzeń pamięci USB. Niestety wydaje się, że jest to zdecydowanie za późno.

2. Smartfon lub tablet

Chociaż zakazali urządzeń pamięci USB, IBM nie ogłosił żadnych ograniczeń w stosunku do tego innego popularnego przenośnego nośnika danych: smartfona. Po ustawieniu trybu pamięci masowej smartfon może pojawiać się jako przenośny dysk twardy lub dysk USB na komputerze.

Tablety i stare odtwarzacze MP3 są rozpoznawane w podobny sposób. Dla użytkowników IBM daje to natychmiastową odpowiedź na ich problem z niemożnością korzystania z pamięci USB. Być może firma zdaje sobie sprawę z tego, że może wykryć, jakie dane zostały przeniesione do jakiego urządzenia, wiedząc, że telefony można powiązać z ludźmi w sposób, którego nie są w stanie zrobić pamięci USB.

Tak czy inaczej, każdy może skopiować dane na odblokowanym, nienadzorowanym komputerze za pomocą tylko telefonu i kabla USB.

3. Karta pamięci flash

Pamięć flash mniejsza niż pamięć USB może być ukradkiem wykorzystywana do kradzieży danych. Wiele urządzeń obecnie wyposażonych jest w czytniki kart, często pozwalając włożonym mediom zrównać się z krawędzią czytnika. Mogą być pozornie niewidoczne.

Podobnie jak w przypadku urządzenia flash USB, te małe karty pamięci można łatwo schować do kieszeni, ale można polegać na odblokowanym i nienadzorowanym komputerze. Wyobraź to sobie: znajomy używa twojego komputera do przeglądania zdjęć na karcie pamięci aparatu. Chociaż mogą nie mieć na celu kradzieży danych, złośliwe oprogramowanie można wprowadzić z karty na komputer.

Obowiązują tutaj wszystkie zagrożenia związane z pamięcią USB.

4. Przenośny dysk twardy lub urządzenie NAS

Inne zagrożenia dla danych komputera wiążą się z przenośnymi dyskami twardymi (HDD). Ponownie można je łatwo podłączyć przez USB. Istnieje jednak inny rodzaj dysku twardego, który może narazić twoje dane.

Network Attached Storage jest coraz bardziej popularny jako sposób przechowywania danych w sieci lokalnej, zwykle w domu. Urządzenia NAS są niedrogie i mogą zapewniać odporność danych… możesz nawet zbudować własne za pomocą Raspberry Pi.

Chodzi o to, że jeśli przechowujesz wszystkie ważne dane na urządzeniu NAS, jest to bezpośrednio zagrożone. O wiele mniejszy niż komputer osobisty, urządzenie NAS można bez wysiłku podłączyć z sieci domowej i zabrać.

Na szczęście masz rozwiązanie: przechowuj urządzenie NAS w miejscu niedostępnym, najlepiej w zamkniętym otoczeniu.

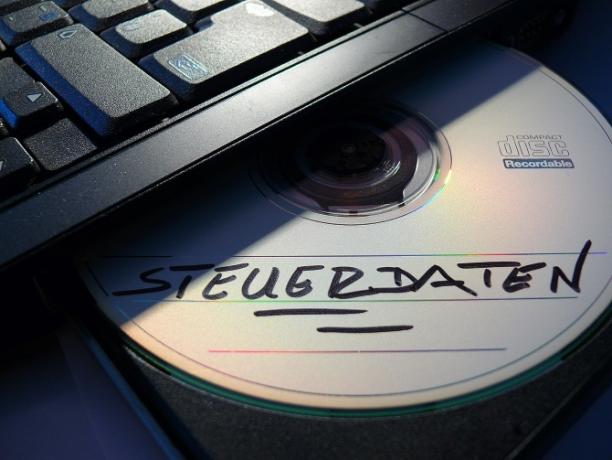

5. Inne wymienne nośniki danych

Przyjrzeliśmy się dotychczas najpopularniejszym kompaktowym nośnikom pamięci, ale są też inne, o których powinieneś wiedzieć. Zapisywalne dyski CD i DVD są być może najbardziej oczywiste, chociaż dyski ZIP i REV (od Iomega) są nadal używane w niektórych organizacjach. Są one mniejsze (dyski REV są zasadniczo kasetami na dyski twarde), a zatem są łatwiejsze do ukrycia.

Tymczasem, choć mało prawdopodobne jest dostanie się w ręce większości użytkowników, nośniki taśmowe są używane do przechowywania danych, tworzenia kopii zapasowych i odzyskiwania danych w wielu firmach i na niektórych serwerach domowych. Te oczywiście muszą być przechowywane bezpiecznie, ponieważ zazwyczaj przechowują kopię całej zawartości serwera.

Pozostawienie taśm tam, gdzie można je pobrać i zabrać, oznaczałoby utratę danych z całego serwera!

Jak zabezpieczyć i chronić swoje dane

Jakie masz dane na komputerze? Gry wideo? Dzieło sztuki? Powieść w toku? A może coś cenniejszego: dane klientów, informacje wrażliwe z handlowego punktu widzenia, coś, co utraci pracę w przypadku utraty?

Niezależnie od tego, czy obawiasz się, że dane zostaną skradzione z domowego komputera lub laptopa służbowego, musisz zrozumieć, jak to się dzieje. Twoje dane są zagrożone fizycznie na pięć sposobów, które powinieneś być w stanie rozpoznać:

- Pamięci USB.

- Smartfony, tablety i odtwarzacze MP3 (podłączone przez USB).

- Karty pamięci flash.

- Przenośne dyski twarde i urządzenia NAS.

- Nośniki wymienne: dyski optyczne, wymienne dyski twarde, taśmy.

Ważne jest zrozumienie, które urządzenia można wykorzystać do przechowywania danych na komputerze. Nie pozwól jednak, aby zachmurzyło się to, co jest przydatne. Na przykład pamięci USB mogą być zamienione w klucze, które odblokowują komputer 3 Narzędzia do przekształcania dysku USB w bezpieczny klucz odblokowujący na komputerzeTak, jest to możliwe: możesz zmienić dysk flash USB w fizyczny klucz, który blokuje i odblokowuje komputer. Czytaj więcej .

Jeśli obawiasz się o bezpieczeństwo danych, których używasz, rozważ użycie szyfrowania dysku. Używasz komputera roboczego? Jeśli Twój pracodawca spodziewa się, że będziesz pracować zdalnie na danych przechowywanych centralnie, zapytaj go o konfigurację VPN. Znacząco poprawi to bezpieczeństwo danych.

I ostatnia rzecz: chociaż tych urządzeń można użyć do kradzieży danych z komputera, można je również wykorzystać do wprowadzenia trojanów i złośliwego oprogramowania. Upewnij się, że zabezpieczenia internetowe i aplikacje antywirusowe są aktualne Najlepsze zabezpieczenia komputera i narzędzia antywirusoweMartwisz się złośliwym oprogramowaniem, oprogramowaniem ransomware i wirusami? Oto najlepsze aplikacje bezpieczeństwa i antywirusowe, których potrzebujesz, aby zachować ochronę. Czytaj więcej !

Źródło zdjęcia: BrianAJackson /Depositphotos

Christian Cawley jest zastępcą redaktora ds. Bezpieczeństwa, Linux, DIY, programowania i technologii. Jest także producentem The Really Useful Podcast i ma duże doświadczenie w obsłudze komputerów stacjonarnych i oprogramowania. Współtwórca magazynu Linux Format, Christian majsterkowicz Raspberry Pi, miłośnik Lego i miłośnik gier retro.