Reklama

Szyfrowanie jest dobrodziejstwem dla każdego, kto korzysta z urządzenia cyfrowego. The Internet byłby niebezpiecznym miejscem bez szyfrowania 5 typowych typów szyfrowania i dlaczego nie powinieneś tworzyć własnegoCzy dobrym pomysłem jest wprowadzenie własnego algorytmu szyfrowania? Czy zastanawiałeś się kiedyś, jakie rodzaje szyfrowania są najczęstsze? Dowiedzmy Się. Czytaj więcej , podobnie jak punkty dostępu Wi-Fi i urządzenia chronione hasłem, takie jak iPhone'y.

Jednak iPhone nie jest już bastionem bezpieczeństwa, jakim był kiedyś. Amerykańskie organy ścigania używają taniego narzędzia do ominięcia szyfrowania iPhone'a, drastycznie zmniejszając prywatność, jednocześnie niszcząc bezpieczeństwo.

Oto dokładniejsze spojrzenie na nowe narzędzie GrayKey, co robi, dlaczego jest niebezpieczne i dlaczego Apple się tym martwi.

Apple vs. FBI

Zanim przejrzymy GrayKey, krótki kontekst szyfrowania iPhone'a i spróbujemy go złamać.

Pamiętasz iPhone San Bernardino? Po ataku terrorystycznym w San Bernardino, FBI pozwała Apple do sądu. FBI chciało, aby Apple stworzyło backdoor szyfrujący, który pozwoliłby im ominąć zabezpieczenia iPhone'a jednego ze zmarłych terrorystów. Oczywiście Apple odmówił,

prawidłowe stwierdzenie, że po utworzeniu backdoora nigdy nie zostanie ono zamknięte Dlaczego nigdy nie powinniśmy pozwolić rządowi złamać szyfrowaniaŻycie z terroryzmem oznacza regularne wezwania do naprawdę absurdalnego pojęcia: stworzyć dostępne dla rządu backdoory szyfrujące. Ale to nie jest praktyczne. Oto dlaczego szyfrowanie jest niezbędne w codziennym życiu. Czytaj więcej .Cellebrite, izraelska firma zajmująca się bezpieczeństwem, ostatecznie znalazła drogę przez mechanizmy bezpieczeństwa Apple, wykorzystując nieznaną wcześniej lukę. I nie było nic ważnego w telefonie. Należy również pamiętać, że w tym czasie usługa Cellebrite kosztowała 5000 USD za urządzenie, a telefon musiał zostać wysłany do ich bezpiecznego obiektu.

Prześlij dalej do 2017 r. Na rynku pojawia się firma Grayshift, która sprzedaje swój nowy produkt: GrayKey. Cel GrayKey był niejasny, dopóki Thomas Fox-Brewster ujawnił urządzenie w Forbes Exclusive, w tym kilka zdjęć, a także przegląd tego, co dokładnie robi odblokowanie iPhone GrayKey.

GrayKey iPhone Unlocker

Oto, co do tej pory wiadomo o odblokowaniu GrayKey na iPhone'a.

Samo urządzenie GrayKey jest małym, szarym pudełkiem o głębokości czterech cali i wysokości dwóch cali. Pudełko jest wyposażone w dwa kable Lightning wystające z przodu, aby podłączyć dwa iPhony jednocześnie.

IPhone łączy się z urządzeniem GrayKey przez około dwie minuty, po czym są one odłączane, ale jeszcze nie pęknięte. Rzeczywisty czas procesu łamania różni się w zależności od siły hasła.

Łatwe hasło zajmuje około dwóch godzin, aby złamać go przy użyciu siły, podczas gdy trudniejsze hasła (sześć cyfr) mogą potrwać trzy dni lub dłużej. Dokumentacja GrayKey, również oglądana przez Malwarebytesa, nie wspomina o czasach pękania dla dłuższych kombinacji.

Gdy pęknięcie znajdzie hasło urządzenia, telefon wyświetli czarny ekran pokazujący kod z innymi informacjami o urządzeniu. (Wskazówki dotyczące tworzenia silnego i niezapomnianego hasła. Jak stworzyć silne hasło, którego nie zapomniszCzy wiesz, jak stworzyć i zapamiętać dobre hasło? Oto kilka porad i wskazówek, jak zachować silne, osobne hasła do wszystkich kont online. Czytaj więcej )

GrayKey pobiera cały iPhone

Unlocker wyświetla hasło urządzenia, ale również pobiera cały system plików iPhone'a na urządzenie GrayKey. GrayKey następnie łączy się z interfejsem internetowym, gdzie jest dostępny do analizy.

Poniższy obraz pokazuje wyniki pęknięcia iPhone'a X. Zwróć uwagę na „Znalezione hasło”, najnowszą „Wersję oprogramowania” oraz „Kopię zapasową iTunes” i „Pełny system plików” dostępne do pobrania (w tym ich skrót SHA256).

GrayKey kosztuje dużo pieniędzy

Odblokowanie GrayKey na iPhone'a ma dwie różne wersje.

Pierwszy model kosztuje 15 000 USD i wymaga połączenia z Internetem do pracy. Dzięki temu urządzenie jest geofencing do swojej sieci początkowej konfiguracji, aby mieć pewność, że GrayKey nie zostanie łatwo przesłany. Inne raporty twierdzą, że trwały model połączenia internetowego pozwala również tylko na 300 odblokowań, które kosztują 50 USD za iPhone'a.

Drugi model kosztuje 30 000 USD i działa w trybie offline, bez widocznego ograniczenia liczby zastosowań urządzenia GrayKey. Urządzenie będzie prawdopodobnie działać, dopóki Apple w końcu nie odkryje usterki i ją załatać.

Które organy ścigania mają GrayKey?

Chociaż są to niewątpliwie ogromne sumy pieniędzy, budżety organów ścigania z łatwością (lub cudem, w zależności od agencji) sięgnij po narzędzie, które stworzy zupełnie nową drogę Informacja. Zwłaszcza jedna wcześniej nieosiągalna dla wielu agencji, przynajmniej w tak pozornie łatwym charakterze.

Trwająca Płyta główna dochodzenie wykazało, że kilka różnych typów agencji kupiło już GrayKey:

- Lokalna policja: Policja hrabstwa Miami-Dade wskazała, że mogła kupić urządzenie GrayKey.

- Regionalna policja: The Maryland State Police i Indiana State Police wydały formularze zamówień na urządzenia GrayKey.

- Policja miejska: Dokumenty wskazują również, że Stołeczny Departament Policji w Indianapolis otrzymał ofertę od Grayshift dotyczącą urządzeń GrayKey.

- Wywiad:Pokaż e-maile agencja planuje zakup sześciu urządzeń GrayKey.

- Departament stanu: Biuro Bezpieczeństwa Dyplomatycznego Departamentu Stanu kupiło od Grayshift 15,000 USD w marcu 2018 r., według akta zamówień publicznych.

- DEA: Agencja ds. Egzekwowania Narkotyków wydał dokument „Źródła poszukiwane” dla offline urządzenia GrayKey.

- FBI: Dokumenty zamówień publicznych online pokazują, że FBI chce kupić sześć urządzeń GrayKey.

Jeśli GrayKey firmy Grayshift nadal zapewnia władzom niedostępne wcześniej dane iPhone'a, prawdopodobnie pojawi się również więcej formularzy zamówień agencji.

IRS jest teraz klientem GrayShift - zakup zestawu hakera iPhone'a za 15 000 USD https://t.co/lWDLQscSHY

- Thomas Fox-Brewster (@iblametom) 23 czerwca 2018 r

Co robi Apple, aby zatrzymać GrayKey?

Jak można sobie wyobrazić, Apple nie jest najbardziej zadowolony z publicznego naruszenia bezpieczeństwa iPhone'a. I to nie tylko stare iPhone'y - mówimy o najwyższej klasy urządzeniach z najnowszymi wersjami iOS. Apple nie będzie siedzieć i czekać, aż Grayshift utrzyma lukę w zabezpieczeniach.

Zamiast tego w obecnej publicznej wersji beta iOS 12 pojawiła się nowa funkcja, która drastycznie ogranicza dostęp do portu Lightning zablokowanego iPhone'a. (Więcej funkcji na iPhone'a z iOS 12! Co nowego w iOS 12? 9 Zmiany i funkcje do sprawdzeniaNadszedł iOS 12. Dowiedz się o ekscytujących nowych funkcjach dostępnych teraz na iPhonie lub iPadzie w pobliżu. Czytaj więcej )

„Stale wzmacniamy zabezpieczenia w każdym produkcie Apple, aby pomóc klientom w obronie przed hakerami, złodziejami tożsamości i włamaniami do ich danych osobowych - powiedział rzecznik Apple Reuters. „Mamy największy szacunek dla organów ścigania i nie projektujemy naszych ulepszeń w zakresie bezpieczeństwa, aby udaremnić ich wysiłki związane z wykonywaniem ich zadań”.

iOS 12 sprawi, że błyskawiczne ataki portu błyskawicy staną się bezużyteczne poprzez wyłączenie dostępu tą drogą po zaledwie godzinie. Nowy Tryb Ograniczonego USB zatrzyma wszelką transmisję danych z nowo podłączonego urządzenia po tym 60-minutowym okresie, skutecznie czyniąc GrayKey bezużytecznym. Obecne ustawienia trybu ograniczonego dostępu USB mają limit czasu wynoszący jeden tydzień, co daje władzom długi okres na użycie siły.

Jak chronić się przed GrayKey?

Biorąc pod uwagę nadchodzącą aktualizację systemu iOS 12 i wprowadzenie ograniczeń trybu ograniczonego dostępu do USB, możesz teraz zrobić tylko jedną rzecz: zaktualizować hasła. Zawsze należy używać co najmniej ośmiu cyfr, aby zabezpieczyć telefon. Alternatywnie, aby naprawdę wydobyć zabezpieczenia iPhone'a, przełącz się na dłuższe hasło.

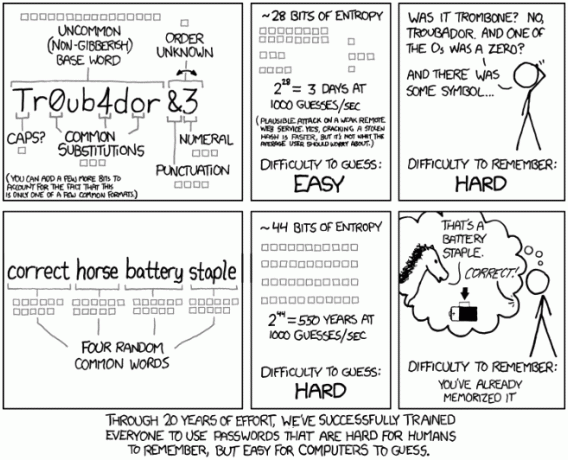

iOS obsługuje niestandardowe kody numeryczne i niestandardowe kody alfanumeryczne dowolnej długości. Hasło używa wielu słów, aby stworzyć znacznie silniejszą blokadę Dlaczego hasła są wciąż lepsze niż hasła i odciski palcówPamiętasz, kiedy hasła nie musiały być skomplikowane? Kiedy łatwo było zapamiętać kody PIN? Te dni minęły, a ryzyko cyberprzestępczości oznacza, że skanery linii papilarnych są prawie bezużyteczne. Czas zacząć korzystać z kodów dostępu ... Czytaj więcej niż zwykły kod PIN lub hasło. Sprawdź niezwykle istotne Komiks XKCD po więcej informacji:

Trwający szary obszar GrayKey

W tej chwili organy ścigania posiadają karty. Przynajmniej w pewnym sensie. Słaby jest iPhone o słabym bezpieczeństwie. Sytuacja ta może jednak nie potrwać długo, chyba że Grayshift będzie nadal znajdować luki w zabezpieczeniach iPhone'a i sposoby ich obejścia. Co więcej, GrayKey nie jest bezprecedensowy.

IP-Box był podobnym urządzeniem, które mogło uzyskać dostęp do informacji o zablokowanych iPhone'ach z starszymi wersjami iOS. Jego funkcjonalność przestała obowiązywać wraz z aktualizacją iOS 8.2, ale doprowadziła do powstania IP-Box 2. IP-Box 2 jest nadal szeroko dostępny, ale wymaga wiedzy na temat usuwania układów scalonych w celu umieszczenia w urządzeniu.

Istnieją również inne implikacje. Czy iPhone jest trwale narażony na atak po zakończeniu łamania hasła? Czy właściciel iPhone'a może ponownie używać telefonu w normalny sposób, czy też będzie trzeba go wymienić?

I wreszcie, w jaki sposób władze powinny zdecydować, kiedy używać urządzenia GrayKey? Mam na myśli, czy istnieje zdefiniowany protokół, który zarządza łamaniem hasła urządzenia przy użyciu narzędzia innej firmy? Czy potrzebują oświadczenia, uzasadnionego podejrzenia i tak dalej?

Trwają implikacje i debata na temat łamania haseł iPhone'a za pomocą urządzenia GrayKey. Jestem pewien, że większość czytelników oczekuje, że organy ścigania zrobią tyle, ile mogą, aby chronić ofiary. Jeśli łamanie haseł stanie się podstawową zasadą bezpieczeństwa obywatelskiego, czy wierzysz, że władze wykonają tę władzę we właściwym czasie?

A ty byś tylko zwiększ ilość szyfrowania na swoim urządzeniu 7 powodów, dla których warto szyfrować dane smartfonaCzy szyfrujesz swoje urządzenie? Wszystkie główne systemy operacyjne na smartfony oferują szyfrowanie urządzeń, ale czy należy go używać? Oto dlaczego szyfrowanie smartfona jest opłacalne i nie wpłynie na sposób korzystania ze smartfona. Czytaj więcej przeciwdziałać ich wysiłkom?

Gavin jest starszym pisarzem dla MUO. Jest także redaktorem i menedżerem SEO dla siostrzanej strony MakeUseOf, Blocks Decoded. Ma BA (z wyróżnieniem) współczesne pisanie z cyfrowymi praktykami artystycznymi zdobytymi na wzgórzach Devon, a także ponad dekadę doświadczenia zawodowego. Lubi dużo herbaty.