Reklama

Jeśli wierzyć doniesieniom prasowym, hakerzy są całkowicie demograficzni. Może być tak, ponieważ naruszenia bezpieczeństwa naszych kont osobistych stanowią realne i aktualne zagrożenie. Tylko w lutym zhakowano 250 000 kont na Twitterze. Wall Street Journal i New York Times były jednymi z nazw markiz. Może ty też byłeś wśród liczb. Zaletą tego było to, że Twitter zareagował łaskawie i zatkał dziurę, zanim się otworzyła.

Strony takie jak Twitter nie są miękkimi celami. Są chronione przez zapory ogniowe i inne zabezpieczenia. Twitter zaimplementował nawet takie protokoły bezpieczeństwa DMARC dla silniejszej ochrony przed phishingiem. Ale nawet gdy to piszę, nadeszły wieści o uprowadzonym koncie Associated Press na Twitterze wykorzystywanym do transmisji fałszywej aktualizacji ataku na Biały Dom. Giełda spadła. Twitter wzmocni swoją obronę. My, użytkownicy, jesteśmy częścią tych fortyfikacji. Zwykle jesteśmy też jego najsłabszym ogniwem.

Ziemia do tej pory pokryta…

Mój przyjaciel Chris dał nam absolutne podstawy, o których musisz wiedzieć

zabezpiecz swoje konto na Twitterze Co musisz wiedzieć o zabezpieczaniu konta na TwitterzeKonta na Twitterze są celowymi celami dla oszustów i dystrybutorów złośliwego oprogramowania. Gdy ktoś przejdzie na Twoje konto na Twitterze, może wysyłać tweety z linkami do oszustw i złośliwego oprogramowania, bombardując swoich obserwatorów śmieciami. Wzmocnij ... Czytaj więcej . Jeszcze raz szybko je ponownie:- Uważaj na phishing

- Nie używaj ponownie haseł

- Zarządzaj aplikacjami innych firm

- Popraw swoją przeglądarkę i bezpieczeństwo komputera

- Ogranicz resetowania hasła

- Użyj ekspandera URL

- Podać pomocną dłoń

Gorąco zachęcam do przeczytania jego popularnego artykułu, aby zrozumieć pierwsze rzeczy, które musisz zrobić. Oto kilka innych wskazówek na Twitterze, które powinny być przydatne chroń się przed hakerami Jak rozpoznać i uniknąć 10 najbardziej podstępnych technik hakerskichHakerzy stają się podstępni, a wiele ich technik i ataków często pozostaje niezauważonych przez nawet doświadczonych użytkowników. Oto 10 najbardziej podstępnych technik hakowania, których należy unikać. Czytaj więcej .

Radzić sobie ze spamem

Atak może przybrać postać spamu na Twitterze. Ataki spamowe przyjmują wiele różnych form. Twitter rozpoznaje agresywne obserwowanie; wykorzystanie @reply lub @mention do publikowania niechcianych wiadomości; a nawet tworzenie wielu kont jako zachowania spamowego. Może to być również coś tak nieszkodliwego jak publikowanie niepowiązanych linków. Sztuką jest wczesne rozpoznanie spamu i podjęcie działań w celu jego zgłoszenia. Oto jak…

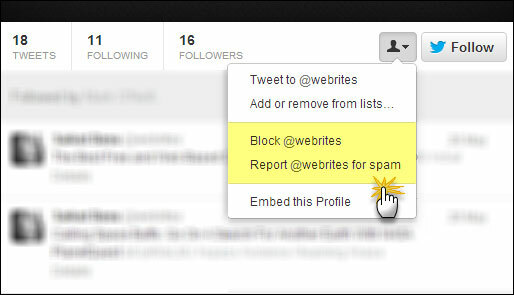

- Kliknij, aby przejść do strony profilu konta spamowego.

- Kliknij małą ikonę sylwetki obok przycisku śledzenia, aby wyświetlić menu rozwijane.

- Możesz skorzystać z opcji (patrz zrzut ekranu), aby zgłosić przestępcze konto pod kątem spamu. Możesz również zablokować konto.

Twitter nie zawiesza automatycznie podejrzanego konta spamowego. Chociaż uniemożliwia użytkownikowi śledzenie ciebie lub odpowiadanie na ciebie. Możesz także zgłosić bardziej bezpośrednie zgłoszenie naruszenia. Twitter ma stronę pomocy technicznej, która mówi ci wszystko jak zgłaszać naruszenia oraz wszelkie inne podejrzane działania.

Korzyści z chronionych kont na Twitterze

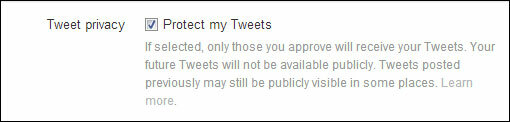

Oś czasu na Twitterze jest domyślnie publiczna. Możesz skorzystać z opcji, aby ustawić tweety jako „chronione”. Chronione tweety są widoczne dla zatwierdzonych obserwujących na Twitterze. Chronione konto na Twitterze daje ci większą kontrolę nad tym, kto Cię obserwuje. Każde następne żądanie wymaga Twojej wyraźnej zgody. Twoje tweety będą widoczne tylko dla obserwujących. Chronione tweety również nie będą wyświetlane w wynikach Google.

Ochrona twojego konta na Twitterze jest bezpieczniejszą strategią, ale może kosztować otwartą interakcję. Strona pomocy na Twitterze przechodzi w drobiazgi ochrona i ochrona Twoich tweetów.

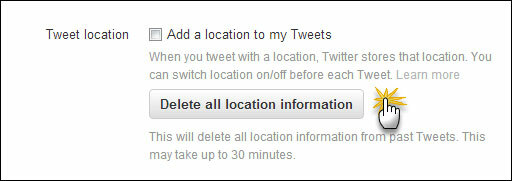

Nie udostępniaj swojej lokalizacji

Chociaż udostępnienie informacji o Twojej lokalizacji może nie doprowadzić do zhakowania konta, nikt nie może obiecać, że nie stanie się to w Twoim domu... co jest jeszcze gorsze. PleaseRobMe to ciekawa strona internetowa, która stara się uwypuklić to niebezpieczeństwo nadmiernego udostępniania informacji w mediach społecznościowych. Na przykład udostępnienie informacji o lokalizacji może doprowadzić włamywacza do domu, gdy jesteś gdzie indziej.

The Ustawienia strona na Twitterze umożliwia wyłączenie informacji o Twojej lokalizacji, a także usunięcie wszystkich poprzednich odniesień do niej za pomocą jednego kliknięcia. Możesz także przejść do ustawień lokalizacji swojego smartfona i wyłączyć udostępnianie.

Nie ślepo zezwalaj na aplikacje innych firm

Aplikacje innych firm połączone za pośrednictwem konta na Twitterze mają dwa poziomy autoryzacji - tylko czytaćlub Czytaj i pisz. W efekcie aplikacja może uzyskać dostęp do wszystkich informacji na Twoim koncie Twitter. Aplikacja z uprawnieniami do odczytu i zapisu może także publikować aktualizacje w Twoim imieniu. Twoje tweety mogą być również chronione, ale obrazy dostępne za pośrednictwem usług takich jak Instagram mogą nie być. Stanowi to potencjalne ryzyko, jeśli dana aplikacja nie jest legalna. To z powrotem prowadzi nas do spornego pytania o uważne sprawdzanie każdej aplikacji innej firmy, do której udzielamy dostępu, i okresowe cofanie dostępu do aplikacji, których już nie potrzebujemy.

Zachowaj ostrożność dzięki bezpośrednim wiadomościom „out of the blue”

Muszę to jeszcze raz powtórzyć. Nastąpił szereg bezpośrednich ataków złośliwego oprogramowania na wiadomości i wiadomości e-mail. Bezpośrednie wiadomości (DM) powinny być interakcjami jeden-do-jednego między dwiema stronami i powinny być prywatne. W rzeczywistości DM mogą być podsłuchiwane przez aplikacje innych firm, które mają dostęp do twojego konta na Twitterze. Oszustwa związane z wyłudzaniem informacji Czym dokładnie jest phishing i jakich technik używają oszuści?Sam nigdy nie byłem fanem połowów. Wynika to głównie z wczesnej wyprawy, kiedy mój kuzyn zdołał złapać dwie ryby, podczas gdy ja złapałem zip. Podobnie jak w prawdziwym rybołówstwie, wyłudzanie informacji nie jest ... Czytaj więcej a trojany backdoor polegają również na linkach w wiadomościach wysyłanych na niepodejrzewające konto. Twitter odradza obserwowanie „setek lub tysięcy kont bez uprzedniego spojrzenia”.

Rynek akcji na chwilę spada, a potem odzyskuje @APZhakowane konto na Twitterze wysyła fałszywy tweet: http://t.co/X0KeRg1C5A

- Yahoo News (@YahooNews) 23 kwietnia 2013 r

To jest naprawdę łatwe wykryć ataki phishingowe 4 Ogólne metody wykrywania ataków phishingowych„Phish” jest terminem określającym witrynę oszustwa, która próbuje wyglądać jak witryna, którą znasz i którą często odwiedza. Akt wszystkich tych stron próbujących ukraść twoje konto ... Czytaj więcej z odrobiną ostrożności. Na przykład: sprawdź tekst i treść wiadomości. Ponadto należy zachować szczególną ostrożność na urządzeniach mobilnych, ponieważ mniejsze ekrany mogą znacznie utrudnić odszyfrowanie fałszywego ekranu. Poczekaj, aby to sprawdzić na większym ekranie, zanim klikniesz.

Oto doskonała lektura na temat phishingu na Fraud.org.

Wyloguj się z komputerów publicznych

To zabezpieczenie wydaje się tak oczywiste, ale zdziwiłbyś się, ilu z nich zapomina. Jeśli używasz wspólnego komputera, pamiętaj o wylogowaniu się z Twittera, aby uniemożliwić komuś dostęp do twojego otwartego konta. W podobny sposób zawsze używaj hasła, aby zablokować smartfon i zapobiec szpiegowaniu oczu.

Wyłącz Javę

Java jest niebezpieczna Czy Java jest niebezpieczna i czy należy ją wyłączyć?Wtyczka Java firmy Oracle staje się coraz bardziej popularna w Internecie, ale coraz częściej pojawia się w wiadomościach. Niezależnie od tego, czy Java pozwala na zainfekowanie ponad 600 000 komputerów Mac, czy Oracle ... Czytaj więcej powiedzmy eksperci ds. bezpieczeństwa. Departament Bezpieczeństwa Wewnętrznego Stanów Zjednoczonych faktycznie wydał publiczne zalecenie w sprawie wyłączanie Java jeśli nie jest potrzebny w przeglądarce. Zawsze dobrym pomysłem jest ciągłe aktualizowanie Javy, chociaż wyłączenie go może być przestrogą podczas zamykania tylnego wejścia, zanim ktoś się do niego wślizgnie.

Ostatnia uwaga: Jeśli Twoje konto na Twitterze zostało naruszone, możesz zresetować hasło. Obserwuj to Strona pomocy na Twitterze aby zabezpieczyć konto i zatrzymać dalsze nietypowe zachowania

Łatwość tweetowania czasami wprawia nas w fałszywe poczucie bezpieczeństwa. Zapominamy, że Twitter jest prawdopodobnie najbardziej otwartym ze wszystkich serwisów społecznościowych. To jest owoc, a także skórka, na którą możemy się poślizgnąć. Jeśli spędzasz większą część dnia w mediach społecznościowych, zauważysz, że ustawienia zabezpieczeń Twittera są znacznie łatwiejsze do zrozumienia i ustawienia niż ustawienia Facebooka. Teraz musimy to przemyśleć i kilka minut, abyśmy nie padli ofiarą hakerów. Jakie inne wskazówki dotyczące bezpieczeństwa na Twitterze chcielibyście zaproponować? Czy nauczyłeś się go z gorzkiego doświadczenia, czy jesteś jednym z najmądrzejszych ludzi, którzy grają bezpiecznie, a nie żałują?

Źródło zdjęcia: Shutterstock

Saikat Basu jest zastępcą redaktora ds. Internetu, systemu Windows i wydajności. Po usunięciu brudu MBA i dziesięcioletniej kariery marketingowej pasjonuje go pomaganie innym w doskonaleniu umiejętności opowiadania historii. Szuka brakującego przecinka Oxford i nie znosi złych zrzutów ekranu. Ale pomysły dotyczące fotografii, Photoshopa i produktywności uspokajają jego duszę.