Reklama

Jeśli korzystasz z dowolnej wersji programu Internet Explorer, jesteś potencjalnie narażony na włamanie. Niedawny exploit został uzupełniony o krytyczną aktualizację zabezpieczeń wydaną w ubiegły wtorek. Jednak następny atak jest tuż za rogiem.

Takie incydenty nie tylko są dźwiękowym przypomnieniem, aby włączyć Windows Update i upewnić się, że wszystkie krytyczne aktualizacje są instalowane natychmiast, ale także rodzi pytanie, czy są bezpieczniejsze opcje. Podsumujmy wydarzenia i zbadaj, co możesz zrobić, aby uchronić się przed włamaniem w przyszłości.

Co się stało z Internet Explorerem?

17 września Microsoft ogłosił, że hakerzy wykorzystują nieznaną wcześniej, niezałataną lukę we wszystkich wersjach Internet Explorera. Podczas gdy Microsoft pracował nad oficjalną łatką, zaoferowali tymczasowe narzędzie Fix it, które użytkownicy mogą zastosować ręcznie, aby uchronić się przed exploitem zero-day.

Tymczasem ogłoszenie zwróciło uwagę. Co więcej, kod ataku został zintegrowany z open source Rapid7

Narzędzie do testowania penetracji Metasploit, dzięki czemu kod jest swobodnie dostępny zarówno dla specjalistów ds. bezpieczeństwa, jak i cyberprzestępców. Ten ruch prawdopodobnie wywołał falę ataków na nieświadomych użytkowników Internet Explorera, którzy nie zastosowali poprawki bezpieczeństwa.Przygotowanie biuletynu zabezpieczeń zajęło firmie Microsoft trzy tygodnie. 8 października we wtorek wprowadzono krytyczną aktualizację zabezpieczeń, aby naprawić lukę na wszystkich komputerach, na których włączono usługę Windows Update. Jeśli usługa Windows Update jest włączona na twoim komputerze, jesteś bezpieczny; przynajmniej na razie.

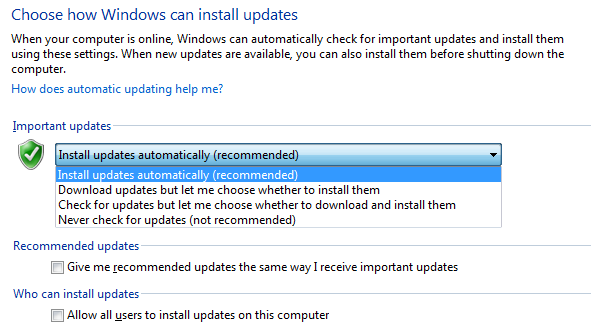

Włącz automatyczną aktualizację Windows

Pierwszym i najważniejszym krokiem jest włącz Windows Update Windows Update: wszystko, co musisz wiedziećCzy usługa Windows Update jest włączona na komputerze? Windows Update chroni Cię przed lukami w zabezpieczeniach, aktualizując system Windows, Internet Explorer i Microsoft Office za pomocą najnowszych poprawek bezpieczeństwa i poprawek błędów. Czytaj więcej ponieważ Microsoft zazwyczaj oferuje poprawki bezpieczeństwa w odpowiednim czasie. Zarówno ważne, jak i zalecane aktualizacje można pobrać i zainstalować automatycznie. Użytkownicy, którzy wyłączyli Windows Update, aby automatycznie instalować ważne aktualizacje, pozostają podatni na złośliwe ataki, dopóki ręcznie nie zastosują krytycznych poprawek bezpieczeństwa.

Uaktualnij do najnowszej wersji Internet Explorera

Podczas gdy ostatni exploit wpłynął na wszystkie wersje Internet Explorera, starsze wersje są zazwyczaj bardziej podatne na zagrożenia, ponieważ brakuje im funkcji bezpieczeństwa lub nie są już obsługiwane przez Microsoft. Obecnie, Internet Explorer 10 jest najnowszą wersją dla systemu Windows 7, podczas gdy użytkownicy systemu Windows 8 powinni uruchomić Internet Explorer 11.

Obie najnowsze wersje Internet Explorera są na równi z konkurencją. IE 10 oferuje znaczące ulepszenia, takie jak wzrost prędkości o 20% w porównaniu z IE9. W międzyczasie, IE 11 wprowadził nowe funkcje Niespodzianka: Internet Explorer 11 dojrzał do nowoczesnej przeglądarkiPamiętasz Internet Explorera 6? Cóż, Internet Explorer nie jest już straszny. Niezależnie od tego, czy podoba Ci się IE, czy nie, nie można zaprzeczyć, że poprawił się on dramatycznie i jest teraz godny zająć miejsce obok innych nowoczesnych ... Czytaj więcej , w szczególności interfejs dotykowy i możliwość synchronizacji kart między urządzeniami Windows 8.1 i Windows Phone.

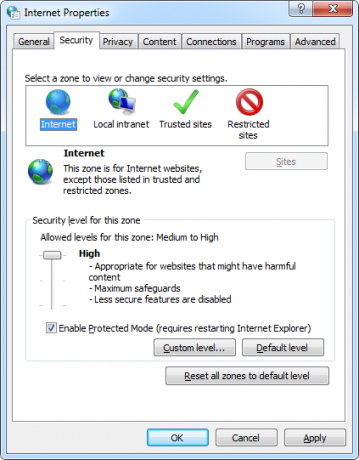

Uruchom Internet Explorera w trybie chronionym i wysokim poziomie bezpieczeństwa

Firma Microsoft zajęła bardzo dużo czasu opublikowaniu łatki za pośrednictwem usługi Windows Update dla ostatniej luki w zabezpieczeniach. Chociaż poprawka została natychmiast udostępniona, wymagała ręcznej interwencji użytkownika. Aby zwiększyć ochronę przed złośliwymi atakami do momentu zastosowania poprawki, przeciętny użytkownik systemu Windows 7 lub 8 może włączyć tryb chroniony programu Internet Explorer i ustawić wysoki poziom bezpieczeństwa.

W systemie Windows 7 przejdź do Start, wyszukaj i otwórz opcje internetowe. W Windows 8 otwórz Ustawienia urok, kliknij Ustawienia, otworzyć Panel sterowania, i znajdź opcje internetowe. Przejdź do Bezpieczeństwo i upewnij się Włączyć bezpieczny tryb jest zaznaczone dla wszystkich stref. Ustaw poziom bezpieczeństwa na wysoki dla Internet i Lokalny intranet.

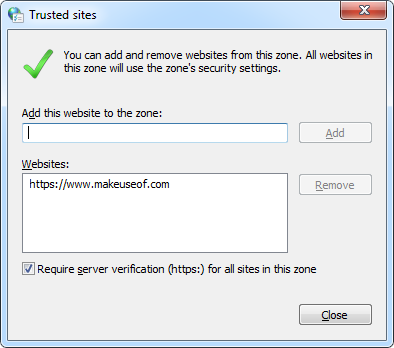

Aby uzyskać dostęp do mniej bezpiecznych funkcji w często odwiedzanych witrynach, ręcznie dodaj adresy URL do swoich Zaufane strony i ustaw poziom bezpieczeństwa na średni dla tej strefy.

Użyj innej przeglądarki

Po połączeniu wszystkich wersji Internet Explorer pozostaje najczęściej używaną przeglądarką na świecie. Już to czyni go głównym celem hakerów. Dodaj, że jest to standardowa przeglądarka w wielu środowiskach korporacyjnych i możesz mieć pewność, że każda luka w zabezpieczeniach zostanie rygorystycznie wykorzystana, gdy tylko zostanie ujawniona. Uruchomienie najnowszej wersji zgodnie z najwyższymi standardami bezpieczeństwa może nie wystarczyć do ochrony.

Chociaż nigdy nie możesz być całkowicie bezpieczny, chyba że odłączysz Internet, najlepszym rozwiązaniem jest użycie rzadziej używanej przeglądarki open source z aktywną bazą użytkowników i społecznością programistów. Możliwe, że nie tylko zostaniesz ostrzeżony o potencjalnym zagrożeniu bezpieczeństwa, społeczność prawdopodobnie będzie pracować dzień i noc, aby jak najszybciej załatać exploita. Pierwsza alternatywa, jaka przychodzi na myśl, to Firefox, przeglądarka open source i wieloplatformowa Przegląd mini Firefox - świeże spojrzenie na znaną przeglądarkęFirefox wziął przeglądanie na zupełnie nowy poziom. Oferuje stabilną, wieloplatformową przeglądarkę typu open source z innowacyjnymi funkcjami, takimi jak karty, rozszerzenia i wyszukiwanie podczas pisania. To prawda, że wiele jego funkcji nie było ... Czytaj więcej dzięki czemu przeglądanie w kartach stało się popularne, ale jest ich o wiele więcej świetna przeglądarka dla Windows Czy naprawdę używasz najlepszej przeglądarki internetowej dla systemu Windows?Zapytaj kogokolwiek o najlepsze przeglądarki na rynku przeglądania stron internetowych, a prawdopodobnie otrzymasz następującą listę - IE, Chrome, Firefox. Osoby bardziej obeznane z technologią mogą wymienić Operę jako alternatywę. To są... Czytaj więcej .

Uruchom oprogramowanie zabezpieczające i przeglądaj odpowiedzialnie

Last but not least, należy uruchomić oprogramowanie, aby chronić swój system przed wirusami i innymi złośliwe oprogramowanie 10 kroków, które należy podjąć po wykryciu złośliwego oprogramowania na komputerzeChcielibyśmy myśleć, że Internet jest bezpiecznym miejscem do spędzania czasu (kaszel), ale wszyscy wiemy, że za każdym rogiem istnieje ryzyko. E-mail, media społecznościowe, złośliwe strony internetowe, które działały ... Czytaj więcej i Użyj rozumu 7 porad dotyczących zdrowego rozsądku, które pomogą Ci uniknąć wyłapywania złośliwego oprogramowaniaInternet umożliwił wiele. Dostęp do informacji i komunikacja z ludźmi z daleka to pestka. Jednocześnie jednak nasza ciekawość może szybko doprowadzić nas do ciemnych wirtualnych zaułków ... Czytaj więcej podczas korzystania z komputera. Oprogramowanie nie zawsze będzie w stanie odpierać złośliwe ataki hakerskie, ale ich algorytmy mogą wykrywać ataki w oparciu o wspólne wzorce.

Jak chronić się przed exploitami bezpieczeństwa?

Internet Explorer nie jest jedynym punktem wejścia do złośliwych ataków. Każde oprogramowanie i każdy system operacyjny prawdopodobnie zawiera dziury w pętli, które nie zostały jeszcze odkryte. Dlatego ważne jest, aby instalować oprogramowanie zabezpieczające, regularnie uruchamiać aktualizacje i zachować czujność.

Nadal używasz Internet Explorera? Jakie środki podjęto w celu ochrony systemu przed lukami w zabezpieczeniach? Co zalecają inni użytkownicy?

Tina pisze o technologii konsumenckiej od ponad dekady. Posiada doktorat z nauk przyrodniczych, dyplom z Niemiec oraz tytuł magistra ze Szwecji. Jej doświadczenie analityczne pomogło jej osiągnąć sukces jako dziennikarki technologicznej w MakeUseOf, gdzie zarządza badaniami i operacjami dotyczącymi słów kluczowych.