Reklama

Sieć zbliża się do cyfrowej wolności. Neutralność sieci została uchylona, twój rząd i ISP szpiegują cię, a nawet twój e-mail nie jest tak bezpieczny, jak myślisz.

Krótko mówiąc, chcą wiedzieć o tobie wszystko. Gdzie kupujesz, jakim samochodem jeździsz, z kim robisz interesy i co ciekawe… zwyczaje możesz mieć. Jednocześnie chcą zachować swoje preferencje, oferty i pojazdy ściśle w tajemnicy.

Ale jest sposób na walkę. Wszystko czego potrzebujesz to konto wirtualnej sieci prywatnej (VPN) i kilka dodatkowych dolarów miesięcznie (chociaż bezpłatne VPN są dostępne 8 Całkowicie darmowe usługi VPN w celu ochrony Twojej prywatnościDarmowe VPN z nieograniczoną ilością danych nie istnieją, chyba że są oszustwem. Oto najlepsze rzeczywiście darmowe VPN, które możesz bezpiecznie wypróbować. Czytaj więcej ).

Tak wiele powodów, aby korzystać z VPN

Dobre, niezawodne i bezpieczne konta VPN są dostępne za mniej niż 10 USD miesięcznie. Ale dlaczego warto korzystać z wirtualnej sieci prywatnej?

Dzięki klientowi VPN zainstalowanemu na komputerze, telefonie, tablecie, a nawet routerze dane są przesyłane za pomocą szyfrowanego połączenia, co umożliwia utworzenie bezpiecznego połączenia z wybraną witryną. To połączenie jest kierowane przez zdalny serwer, co zwiększa twoją anonimowość. Pamiętaj, że zalogowanie się na stronie ujawni, kim jesteś, a Twoja zwykła lokalizacja będzie zazwyczaj dołączona do tych informacji.

Wcześniej sprawdziliśmy kluczowe powody, aby korzystać z VPN 11 powodów, dla których potrzebujesz VPN i czym jestWirtualne sieci prywatne mogą chronić Twoją prywatność. Wyjaśniamy, co dokładnie robią i dlaczego warto korzystać z VPN. Czytaj więcej . Tutaj patrzymy na trzy kolejne.

1. Sieci VPN chronią neutralność sieci

3 kwietnia 2017 r. Prezydent Donald Trump zainicjował uchylenie zasad prywatności szerokopasmowego internetu, które były kamieniem węgielnym neutralność sieci Proste wyjaśnienie, na czym polega neutralność sieciNeutralność sieci to złożony temat, ale ta strona świetnie się tłumaczy w sposób zrozumiały. Czytaj więcej .

Oprócz umożliwienia dostawcom usług internetowych sprzedaży informacji o zwyczajach przeglądania ich klientów, umożliwia to dostawcom usług usługi internetowe do kierowania danych w sposób, który uznają za odpowiedni, a potencjalnie nawet za treści premium, takie jak Facebook czy Youtube.

Jeśli dostawca usług internetowych może nadać priorytet niektórym stronom internetowym w stosunku do innych, będą to wielcy hits. A to oznacza, że mali chłopcy będą cierpieć. Konkurencja zostanie stłumiona.

Na szczęście VPN może to zapobiec.

Korzystanie z VPN oznacza, że zawartość nie ulegnie spowolnieniu. Charakter twojego połączenia będzie nieznany, więc danych nie można traktować priorytetowo ani obniżać. A jeśli zawartość ma zostać zablokowana, klient VPN pozwala łatwo przełączyć się na serwer w innym kraju.

2. VPN pomagają zachować bezpieczeństwo i prywatność Twojego e-maila

Niedawna ankieta wykazała, że ludzie mają ogromne zaufanie do znanych dostawców poczty e-mail, mimo że usługi te nie zapewniają żadnego prawdziwego bezpieczeństwa ani prywatności. Zdumiewające 36 procent respondentów ankieta z NordVPN ujawnili, że uważają Gmail za najbardziej ukierunkowaną na prywatność usługę e-mail. Tymczasem Outlook został oceniony najwyżej 22 procent, a Yahoo Mail 14 procent.

Najwyraźniej wiadomość nie przechodzi. Na przykład tylko 6,3 procent respondentów wiedziało o ProtonMail. Jak zapewne wiesz, Yahoo ma kłopoty - jedną z największych awarii ostatnich lat był wyciek 500 milionów kont e-mail w 2014 r Wieśniak! Utraciliśmy Twoje dane! Dwa lata temu...Internetowy gigant Yahoo doznał ogromnego naruszenia bezpieczeństwa danych. Naruszenie, które miało miejsce w 2014 r., Spowodowało, że 500 milionów użytkowników Yahoo zostało zaoferowanych do sprzedaży w ciemnej sieci. Czytaj więcej . Aha, a dodatkowe 32 miliony kont wyciekło na początku 2017 roku.

Tymczasem trafiły na konta Outlook połączone z Microsoft Office ataki ransomware Tak, Ransomware może szyfrować pamięć w chmurzeKilka wariantów oprogramowania ransomware atakuje nie tylko główny dysk twardy, ale także inne dyski systemowe - w tym pamięć w chmurze! Nadszedł czas, aby zastanowić się, jak wykonać kopię zapasową plików i gdzie je przechowywać. Czytaj więcej . Konta Gmail można znaleźć na sprzedaż w ciemna sieć Wizualny przewodnik po Deep and Dark WebInternet to dziwne miejsce. To niesamowite miejsce pełne wszelkiego rodzaju wspaniałej rozrywki, pożytecznej wiedzy i zdjęć kotów, ale Internet ma również ciemniejszą stronę. Czytaj więcej , a potem są reklamy…

Istnieje wiele sposobów ochrony kont e-mail, od uwierzytelniania dwuskładnikowego i silniejszych haseł (i menedżera haseł) po przejście na szyfrowany dostawca poczty e-mail 5 najbardziej bezpiecznych i szyfrowanych dostawców poczty e-mailMasz dość inwigilacji e-maili przez rząd i osoby trzecie? Chroń swoje wiadomości za pomocą bezpiecznej, szyfrowanej usługi e-mail. Czytaj więcej , takich jak ProtonMail, Tutanota lub Countermail.

Możesz jednak także użyć sieci VPN, aby zapewnić szyfrowanie ruchu e-mail między komputerem a serwerem VPN. Haker będzie w stanie zaobserwować tylko to połączenie. Wszystkie inne informacje - nazwa użytkownika, hasło i treść wiadomości - są szyfrowane.

3. Obejście rządu i nadzoru ISP

Nadzór ISP w zakresie neutralności sieci to tylko jeden problem. W Wielkiej Brytanii nakazano aktywny nadzór dzięki uchwaleniu Ustawa o uprawnieniach dochodzeniowych (zwana także „Kartą Snoopera”) W jaki sposób Karta Snooper w Wielkiej Brytanii może wpłynąć na cały światUstawa o mocy dochodzeniowej, lepiej znana jako „Karta Snooper'a”, jest tutaj. Możesz myśleć, że dotyczy to tylko Wielkiej Brytanii, ale mylisz się. Dotyczy to wszystkich na całym świecie. Czytaj więcej . Zapewnia to dostęp do 12-miesięcznej historii online oraz podgląd online na żywo, do służb bezpieczeństwa i organów ścigania. Przydatny w walce z przestępczością i terroryzmem, ale przez wielu uważany za przesadny. Zaproponowane systemy nie mają nadzoru i mogą być łatwo obalone przez hakerów.

Przepisy dotyczące inwigilacji zostały opisane jako gorsze niż w Chinach, ale są niezwykle łatwe do uchwalenia. 2016.

- Matt Burgess (@ mattburgess1) 16 listopada 2016 r

Wpłynie to na każdego w Wielkiej Brytanii, czy to rezydenta, czy przejeżdżającego do pracy lub na wakacje.

I to nie tylko Wielka Brytania, gdzie nadzór rządowy online jest kwestią prywatności. Państwa i narody na całym świecie zacieśniają kontrolę nad przestrzenią cyfrową, nadzorując komentarze, blokując sieci społecznościowe i tłumiąc sprzeciw.

Chociaż do walki z tym można użyć różnych narzędzi (takich jak partyzanckie stacje radiowe Nadawaj własną stację radiową FM za pomocą Raspberry PiMasz dość słuchania bełkotliwych DJ-ów i chcesz nadawać własną stację radiową? Raspberry Pi przyjdzie Ci z pomocą, z jego wcześniej nieznaną możliwością nadawania w paśmie FM. Czytaj więcej i strony internetowe hostowane na Raspberry Pi Jak prowadzić własną stronę internetową na Raspberry PiChcesz uruchomić stronę internetową, ale nie stać Cię na koszty hostingu? Zbuduj swój własny serwer WWW obsługujący LAMP z Raspberry Pi o niskiej mocy. Czytaj więcej ), kluczowym elementem takiego arsenału musi być VPN.

Trzy mocne powody: którą VPN wybrać?

Teraz, gdy wiesz, dlaczego naprawdę potrzebujesz VPN, nadszedł czas, aby dokonać wyboru. Od czego zacząć A jeśli już korzystasz z VPN, nadszedł czas na przejdź do płatnego rozwiązania 5 powodów, dla których darmowe VPN po prostu tego nie wycinająVPN są modne, ale jeśli myślisz o skorzystaniu z bezpłatnej trasy, zastanów się. Darmowe usługi VPN wiążą się z ryzykiem, które może nie być warte podjęcia ... Czytaj więcej ?

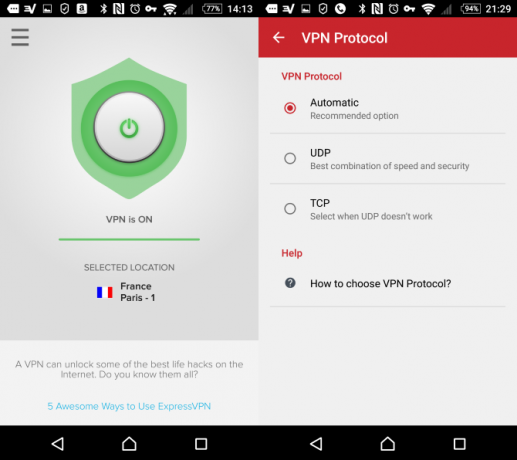

Spędziliśmy dużo czasu patrząc na usługi VPN, zbierając nasze ulubione w naszym lista najlepszych VPN Najlepsze usługi VPNZebraliśmy listę najlepszych dostawców usług wirtualnej sieci prywatnej (VPN), pogrupowanych według kategorii premium, darmowych i przyjaznych dla torrentów. Czytaj więcej , do odniesienia w dowolnym momencie. Ale chociaż byliśmy pod wrażeniem sieci VPN wielu różnych dostawców, obecnie rekomendujemy tę ExpressVPN, który ma aplikacje klienckie na komputery i urządzenia mobilne (na zdjęciu powyżej).

Nie oznacza to jednak, że powinieneś śledzić nas na ślepo. Być może nasza rekomendacja nie odpowiada Twoim potrzebom. Być może sposób, w jaki korzystasz z sieci, sprawia, że nasz wybór jest dla ciebie zły. W porządku - dostępnych jest wiele dobrych opcji.

Zdobądź VPN już dziś: nie ma wymówki!

Jednym z naszych celów w MakeUseOf jest dostarczenie narzędzi do bezpiecznego życia, niezależnie od tego, czy szukasz wskazówek dotyczących wydajności, hacków na Androida, czy budowanie własnego komputera Jak zbudować własny komputerBudowanie własnego komputera jest bardzo satysfakcjonujące; jak również zastraszanie. Ale sam proces jest w rzeczywistości dość prosty. Przeprowadzimy Cię przez wszystko, co musisz wiedzieć. Czytaj więcej . Zdajemy sobie sprawę, że dodanie dodatkowych 10 USD do miesięcznego budżetu internetowego nie jest idealne, ale jeśli obawiasz się szokującego wycofania neutralności sieci, potrzebujesz VPN. Niezadowolony z bezpieczeństwa w Gmailu i Outlooku? Boisz się inwigilacji państwa?

Zdobądź VPN.

Być może masz już jeden? Co sądzisz o przywróceniu neutralności sieci lub nadzorze ISP? Powiedz nam w komentarzach.

Kredyty obrazkowe: Roman Samborskyi / Shutterstock

Christian Cawley jest zastępcą redaktora ds. Bezpieczeństwa, Linux, DIY, programowania i technologii. Jest także producentem The Really Useful Podcast i ma duże doświadczenie w obsłudze komputerów stacjonarnych i oprogramowania. Współtwórca magazynu Linux Format, Christian majsterkowicz Raspberry Pi, miłośnik Lego i miłośnik gier retro.