Reklama

Wczoraj przyjrzeliśmy się niektórym najbardziej szkodliwe wirusy komputerowe o wysokim profilu Krótka historia 5 najgorszych wirusów komputerowych wszechczasówSłowo „wirus” i jego powiązanie z komputerami zostało umieszczone przez amerykańskiego informatyka Fredericka Cohen, który użył go do opisania „programu, który może„ zainfekować ”inne programy, modyfikując je tak, aby zawierały możliwie... Czytaj więcej w historii, a dzisiaj zajmiemy się bardziej niejasnymi. Termin „wirus” nie był dołączany do złośliwego oprogramowania do 1983 r., Ale znane nam wirusy pochodzą z wczesnych lat 70.

Wczoraj przyjrzeliśmy się niektórym najbardziej szkodliwe wirusy komputerowe o wysokim profilu Krótka historia 5 najgorszych wirusów komputerowych wszechczasówSłowo „wirus” i jego powiązanie z komputerami zostało umieszczone przez amerykańskiego informatyka Fredericka Cohen, który użył go do opisania „programu, który może„ zainfekować ”inne programy, modyfikując je tak, aby zawierały możliwie... Czytaj więcej w historii, a dzisiaj zajmiemy się bardziej niejasnymi. Termin „wirus” nie był dołączany do złośliwego oprogramowania do 1983 r., Ale znane nam wirusy pochodzą z wczesnych lat 70.

Wirusy te niekoniecznie generowały wiadomości na pierwszej stronie w taki sam sposób, jak robili to Sasser, MyDoom lub Storm Worm, ale wiele z nich było pierwszymi w swoim rodzaju. Warto również zauważyć, że wiele z nich było nieniszczących, a prawdziwym celem było stworzenie programu samoreplikującego się, a nie spowodowanie utrata danych 5 sposobów klonowania i kopiowania dysku twardego Czytaj więcej .

1971: Pnącze

Creeper został napisany w 1971 roku przez Boba Thomasa, który pracował dla BBN [Broken URL Removed], i jest powszechnie uważany za pierwszy przykład robaka komputerowego. Program sam się replikował i nie niszczał danych, ponieważ jego głównym celem było przetestowanie skuteczności takiego kodu.

Creeper technicznie nie był wirusem ze względu na jego raczej pasywny charakter. Autor skomentował w odpowiedzi na Ten artykuł:

„… Aplikacja pełzająca nie wykorzystywała wady systemu operacyjnego. Prace badawcze miały na celu opracowanie mechanizmów przenoszenia aplikacji na inne maszyny z zamiarem przeniesienia aplikacji na najbardziej wydajny komputer do jej zadań. ”

Creeper nie wykorzystał exploita na (na zdjęciu) systemach DEC PDP-10 TENEX, z którymi się zetknął z, i ostatecznie został zatrzymany za pomocą programu o nazwie Reaper, który został specjalnie zaprojektowany, aby zatrzymać rozpowszechnianie się.

1981: Elk Cloner

W 1981 roku 15-latek o imieniu Rich Skrenta natknął się na pierwszy na świecie wirus sektora rozruchowego 7 rodzajów wirusów komputerowych, na które należy uważać i co robiąWiele rodzajów wirusów komputerowych może ukraść lub zniszczyć dane. Oto niektóre z najczęstszych wirusów i ich działania. Czytaj więcej , Elk Cloner dla Apple II 5 witryn, w które można zagrać w stare gry komputerowe Czytaj więcej . W tym czasie Apple II używał dyskietek do uruchamiania systemu operacyjnego, co czyniło go szczególnie podatnym na ataki.

Jeśli użytkownik uruchomił system operacyjny z zainfekowanej dyskietki, wirus zostałby skopiowany do pamięci komputera. Wszelkie inne dyskietki, które zostały włożone do komputera po tym, jak Elk Cloner był już w pamięci, również zostały zainfekowane. Chociaż kod nie był złośliwy, użytkownik widział wiersz przy każdym 50. uruchomieniu.

Wirus Skrenty był nie tylko pierwszym, który specjalnie atakował sektor rozruchowy, ale także jednym z pierwszych, który rozprzestrzenił się „na wolności” - tj. Poza środowiskiem, w którym został pierwotnie napisany.

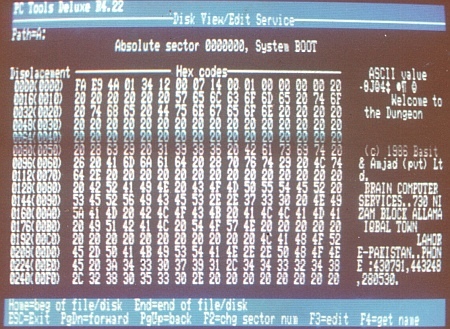

1986: Mózg

Uważany przez wielu za pierwszego wirusa komputerowego napisanego dla MS-DOS Jak zdobyć stare gry komputerowe DOS do uruchomienia w systemie Windows 7 Czytaj więcej (a więc standard IBM PC), Brain wpłynął na dyskietki, a dokładniej sektor rozruchowy tablicę alokacji plików DOS (FAT), przenosząc prawdziwy sektor rozruchowy w inne miejsce i oznaczając go jako "zły". Kopia wirusa zastąpiła prawdziwy sektor rozruchowy, ale unikano dysków twardych.

Wirus można prześledzić od dwóch braci z Lahore w Pakistanie - Basit i Amjada Iqbala, którzy zamieścili następującą wiadomość:

Witamy w lochu © 1986 Basit * Amjad (pvt) Ltd. USŁUGI KOMPUTERA MÓZGOWEGO 730 NIZAM BLOCK ALLAMA IQBAL TOWN LAHORE-PAKISTAN TELEFON: 430791,443248,280530. Strzeż się tego WIRUSA…. Skontaktuj się z nami w sprawie szczepień…

Wirus został pierwotnie napisany jako zabezpieczenie praw autorskich do oprogramowania medycznego, nad którym pracowała para. Otrzymywali telefony z całego świata, domagając się szczepień, i nadal handlują jako Mózg NET, dostawca usług internetowych.

1987: SCA

Kolejnym pierwszym, SCA był inauguracyjny wirus komputerowy Commodore Amiga, napisany przez „Swiss Cracking Association” lub „Mega-Mighty SCA”. Grupa specjalizowała się głównie w usuwaniu ochrony przed kopiowaniem z dyskietek, dlatego wirus SCA atakował sektor rozruchowy dysków z funkcją zapisu.

Przy każdym 15 ponownym uruchomieniu wyświetlał się następujący komunikat ostrzegający użytkownika, że został zainfekowany:

Stało się coś cudownego Twoja AMIGA żyje!!! a nawet lepiej… niektóre dyski są zainfekowane wirusem!!! Kolejne arcydzieło The Mega-Mighty SCA !!

Wirus wpłynął tylko na dyskietki z możliwością zapisu, ale zniszczyłby niestandardowe programy rozruchowe, takie jak te używane przez gry. Wirus SCA doprowadził tę samą grupę do wydania pierwszego skanera antywirusowego Amiga w celu usunięcia infekcji.

1988: Morris Worm

Robak Morris, z kodem źródłowym zachowanym na zakurzonej dyskietce w Boston Museum of Science, jest jednym z najsłynniejszych ognisk w historii - głównie z powodu pomyłki jego autora. Robak Morris był w rzeczywistości jednym z pierwszych rozprzestrzeniających się za pośrednictwem Internetu i wykorzystywał znane luki w systemie operacyjnym UNIX.

Robak pierwotnie nie został napisany jako złośliwy, ale zamiast tego próbował zebrać informacje o rozmiarze Internetu według jego autora, Roberta Tappana Morrisa. Tym, co spowodowało, że robak był takim problemem, była metoda rozprzestrzeniania się, która infekowała ponownie co 1 na 7 komputerów, które twierdziły, że są już zainfekowane.

To okazało się przesadą i uważa się, że na 60 000 maszyn podłączonych do Internetu w tym czasie ucierpiało 10%. Morris studiował w tym czasie na Uniwersytecie Cornell, ale postanowił zwolnić robaka z MIT, aby uniknąć wykrycia. Później był pierwszą osobą, która została skazana na podstawie amerykańskiej ustawy o oszustwach komputerowych i nadużyciach komputerowych z 1986 roku.

https://www.youtube.com/watch? v = G2i_6j55bS0

Otrzymał trzyletni okres próbny, 400 godzin pracy społecznej i grzywnę w wysokości 10 000 USD. Uważa się, że robak spowodował szkody w wysokości od 10 milionów do 100 milionów dolarów i bez wątpienia zmienił bezpieczeństwo Internetu na zawsze.

2006: Skok

Skok, znany również jako wirus Oompa-Loompa, był pierwszym, który zainfekował ceniony system operacyjny Apple OS X. Chociaż nie był to wybuch epidemii, a nawet nie został przeniesiony przez Internet, Leap udowodnił, że bez względu na to, jak ścisłe było bezpieczeństwo, zawsze będzie potencjalne podatności Czy programy antywirusowe są niezbędne dla komputerów Mac? Czytaj więcej .

Wirus przenosił się za pośrednictwem listy znajomych Bonjour iChat, ale tylko przez sieci lokalne. Aby komputer został zainfekowany, użytkownik musiał zaakceptować latestpics.tgz zarchiwizuj, otwórz i uruchom plik wykonywalny (podając się za obraz następnego systemu operacyjnego Apple).

Wirus infekowałby aplikacje niesystemowe będące własnością użytkownika, ale z powodu błędu w wirusie wszelkie zainfekowane programy odmówiły uruchomienia po ekspozycji na Leap. Usunięcie wirusa nie wymagało całkowitej ponownej instalacji systemu operacyjnego, dlatego Leap zawsze będzie uważany za wirusa niskiego zagrożenia, choć zmieniającego świat.

Wniosek

Mam nadzieję, że podobało Ci się kilka moich „ulubionych” wirusów, ich pochodzenie i oczywiście efekty domina. Podczas gdy infekcje, takie jak Elk-Cloner i Creeper, nie były szczególnie szkodliwe, były wysoce innowacyjne i z pewnością zapewniły przedsmak nadchodzących wydarzeń.

Czy znasz jakieś inne interesujące epidemie wirusów? Pamiętasz to uczucie zatonięcia po zainfekowaniu komputera? Wypowiedz poniżej!

Kredyty obrazkowe: Shutterstock, DEC PDP-10, Apple II, Wirus mózgu

Tim jest niezależnym pisarzem, który mieszka w Melbourne w Australii. Możesz śledzić go na Twitterze.