Reklama

Bezpieczeństwo jest ważnym tematem dla wszystkich w dzisiejszym wysoce technologicznym świecie. Ze wszystkimi nowościami dotyczącymi bezpieczeństwa, które pojawiają się prawie codziennie, próba bycia świadomym dokonanych wyborów może mieć duże znaczenie. Linux jest często reklamowany jako najbezpieczniejszy system operacyjny, na który można dostać się w swoje ręce, ale czy ta reputacja jest zasłużona?

Rzućmy okiem na różne aspekty bezpieczeństwa Linuksa.

Praktyki bezpieczeństwa dystrybutorów

Przez krótki okres w lutym 2016 r. Niektóre linki na stronie pobierania Linux Mint przekierowały do zmienionego obrazu instalacyjnego, który zawierał backdoor. Od tego czasu opiekunowie Linux Mint mają został zaatakowany za złe praktyki bezpieczeństwa zarówno na własnych serwerach, jak i w ekosystemie Linux (na przykład, nie publikując własnych porad bezpieczeństwa). Nie wszystkie dystrybucje są takie same i dotyczy to również bezpieczeństwa.

Chociaż jest to niezwykle rzadkie zjawisko, pokazuje, że atakujący atakują Linuksa i że takie exploity są możliwe. Śledzenie najnowszych informacji o bezpieczeństwie jest bardzo ważne, niezależnie od używanej platformy.

Złośliwe oprogramowanie

Jednym z największych zmartwień wielu ludzi jest złośliwe oprogramowanie. Obejmuje to między innymi wirusy, oprogramowanie szpiegujące, robaki i tak dalej. Całe to złośliwe oprogramowanie ma jedną wspólną cechę: musi działać, aby kod działał. Na szczęście w systemie Linux praktycznie nie ma złośliwego oprogramowania w porównaniu do systemu Windows, a nawet Mac OS X. Na Wikipedii częściowa lista najpopularniejszych szkodliwych programów dla systemu Linux ma tylko około 54 pozycji.

Jednak fakt, że lista jest dłuższa niż zero elementów, dowodzi, że Linux nie jest nieprzenikniony. Fakt, że lista jest stosunkowo krótka, wynika z kilku różnych czynników, w tym:

- Jest stosunkowo niewielu użytkowników komputerów stacjonarnych z systemem Linux, a administratorzy serwerów z systemem Linux zwykle wiedzą, jak zabezpieczyć swój serwer.

- Wirusy systemu Windows nie mogą działać w systemie Linux (chyba że korzystają z pomocy WINE).

- Istnieje fantastyczny system uprawnień, aby zminimalizować szkody wyrządzone przez złośliwe oprogramowanie.

Teraz, chociaż ryzyko, że wirusy systemu Linux sieją spustoszenie, jest niskie, istnieją klienci antywirusowi (takie jak Clam Antivirus Kontroluj skanowanie wirusów z wiersza poleceń za pomocą Clam Antivirus [Linux]Istnieje kilka sposobów uzyskiwania dostępu do Clam Antivirus do wielu celów. Po pierwsze, Clam Antivirus oferuje interfejs, którego można używać do graficznego wykonywania zadań. Nazywa się Clamtk ... Czytaj więcej ) można uzyskać dla systemu Linux. Tyle, że są one używane głównie do skanowania w poszukiwaniu wirusów Windows. Chodzi o to, że gdy dane przechodzą przez twój system Linux, mogą być skanowane w poszukiwaniu wirusów, aby nie infekować innych użytkowników systemu Windows, którzy w pewnym momencie mogą otrzymywać te dane. Traktuj to jako usługę publiczną.

Uprawnienia Uratuj dzień

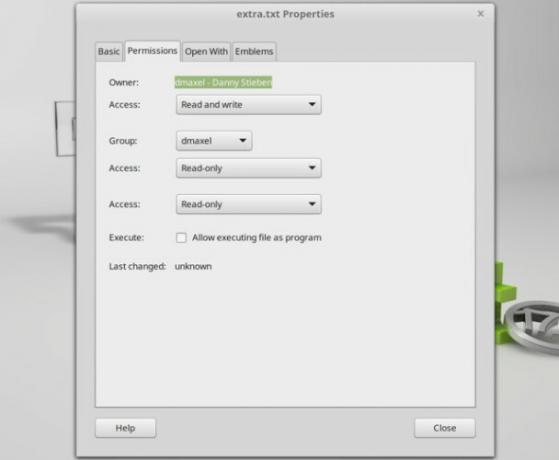

Zaraz, o czym wspomniano wcześniej o tym systemie uprawnień? Pliki są własnością użytkowników i grup i istnieją trzy poziomy uprawnień: uprawnienia dla użytkownika będącego właścicielem, uprawnienia dla grupy właściciela i uprawnienia dla wszystkich innych. Możliwe opcje dla każdego poziomu to uprawnienia do odczytu, zapisu i wykonywania lub dowolna ich kombinacja. Na przykład użytkownik-właściciel może mieć pełne uprawnienia, grupa może mieć uprawnienia do odczytu, a wszyscy inni mogą nie mieć żadnych uprawnień.

Jeśli złośliwe oprogramowanie kiedykolwiek się uruchomi, najprawdopodobniej będzie działało z uprawnieniami użytkownika, więc szkody zostaną zlokalizowane, ale nie zniszczy całego systemu. Dlaczego? Pliki związane z systemem są własnością użytkownika „root”. To jest powód, dla którego jest to zalecane użyj konta root Co to jest SU i dlaczego jest ważne, aby efektywnie korzystać z Linuksa?Linux SU lub konto użytkownika root to potężne narzędzie, które może być pomocne, gdy jest używane poprawnie lub dewastujące, jeśli jest używane lekkomyślnie. Zobaczmy, dlaczego powinieneś ponosić odpowiedzialność podczas korzystania z SU. Czytaj więcej (lub sudo) tak mało, jak to możliwe, aby uniknąć ryzyka uruchomienia złośliwego oprogramowania jako root. Ponieważ jeśli tak się stanie, na pewno wyczyści cały system (jeśli złośliwe oprogramowanie zostało napisane w tym celu).

Zapora ogniowa

Jednak posiadanie zapory ogniowej jest nadal niezwykle ważne. Linux nie różni się niczym od innych systemów operacyjnych, jeśli chodzi o tworzenie sieci - bez oprogramowania kontroluj porty, wszystko ze świata zewnętrznego może połączyć się z twoim komputerem i zacząć powodować chaos. Jako użytkownik pulpitu najszybszym i najłatwiejszym narzędziem do upewnienia się, że masz włączoną zaporę, jest Gufw, narzędzie graficzne do zapory UFW. To bardzo prosta rzecz, którą możesz zrobić, aby uchronić się przed atakami.

Wyłudzanie informacji

Następnie wyłudzanie informacji. Uważam, że jest to w rzeczywistości większe zagrożenie niż złośliwe oprogramowanie, ponieważ może przytrafić się każdemu i jest o wiele trudniejsze do uniknięcia. I nadal nic nie może zrobić Twój system operacyjny, aby chronić Cię przed atakami typu phishing. Jedyny sposób, aby naprawdę chronić się przed atakami phishingowymi (oprócz proaktywnie je identyfikuje Jak rozpoznać wiadomość e-mail wyłudzającą informacjeZłapanie wiadomości phishingowej jest trudne! Oszuści udają PayPal lub Amazon, próbując ukraść hasło i dane karty kredytowej, jeśli ich oszustwo jest prawie idealne. Pokazujemy, jak rozpoznać oszustwo. Czytaj więcej ) jest całkowite rozłączenie z Internetem. Ale wiemy, że Internet jest po prostu zbyt dobry, abyśmy mogli to zrobić.

Instalowanie oprogramowania

Istnieje również powiązane ryzyko - oszukanie w instalacji złośliwego oprogramowania. Jeśli dopiero zaczynasz przygodę z Linuksem i zastanawiasz się, jak zainstalować określony program, możesz otrzymać linki do pobrania pakietów, które ostatecznie zawierają zmodyfikowane lub zupełnie inne oprogramowanie niż chcesz. Po zainstalowaniu jesteś prawie przykręcony.

Pamiętaj, aby sprawdzić, czego szukasz, i zawsze, gdy to możliwe, próbuj instalować oprogramowanie z oficjalnych repozytoriów. A jeśli tak instalowanie oprogramowania z PPA Co to jest PPA Ubuntu i dlaczego miałbym z niej korzystać? [Technologia wyjaśniona] Czytaj więcej , upewnij się, że oficjalnie pochodzi od programistów i jest zaufany.

Nie magiczna pigułka

Po tym wszystkim, czy Linux jest rzeczywiście bezpieczniejszy? Tak i dość obiektywnie. Jednak nadal nie jest kuloodporny i nie może cię chronić przed wszystkim. Więc jeśli bezpieczeństwo jest najważniejsze, zdecydowanie wypróbuj Linuxa. Pamiętaj tylko, aby nadal mieć otwarty umysł na zagrożenia bezpieczeństwa, ponieważ nadal istnieją.

Co robisz, aby zabezpieczyć swój system Linux? Daj nam znać w komentarzach!

Kredyty obrazkowe:pingwin niosący karabin przez 3Dalia przez Shutterstock

Danny jest senior na University of North Texas, który lubi wszystkie aspekty oprogramowania open source i Linuksa.