Reklama

Od czasu do czasu pojawia się nowy wariant złośliwego oprogramowania, który przypomina, że poziom bezpieczeństwa stale rośnie. Trojan bankowy QakBot / Pinkslipbot jest jednym z nich. Złośliwe oprogramowanie, nie zadowalające się pozyskiwaniem danych bankowych, może teraz pozostać i działać jako serwer kontrolny - długo po tym, jak produkt zabezpieczający przestanie działać.

W jaki sposób OakBot / Pinkslipbot pozostaje aktywny? Jak możesz całkowicie usunąć go ze swojego systemu?

QakBot / Pinkslipbot

Ten trojan bankowy ma dwie nazwy: QakBot i Pinkslipbot. Samo złośliwe oprogramowanie nie jest nowe. Po raz pierwszy został wdrożony pod koniec 2000 roku, ale nadal powoduje problemy ponad dekadę później. Teraz trojan otrzymał aktualizację, która przedłuża złośliwą aktywność, nawet jeśli produkt zabezpieczający ogranicza swój pierwotny cel.

Infekcja wykorzystuje uniwersalny plug-and-play (UPnP) do otwierania portów i zezwalania na połączenia przychodzące od dowolnej osoby w Internecie. Pinkslipbot jest następnie wykorzystywany do zbierania poświadczeń bankowych. Zwykły wachlarz złośliwych narzędzi: keyloggery, złodzieje haseł, ataki przeglądarki MITM, kradzież certyfikatów cyfrowych, poświadczenia FTP i POP3 i wiele innych. Szkodliwe oprogramowanie kontroluje botnet, który może zawierać ponad 500 000 komputerów. (

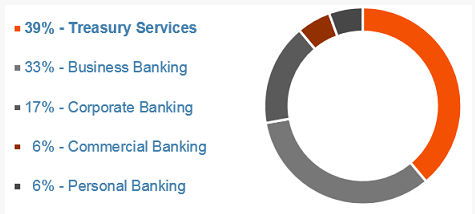

Czym w ogóle jest botnet? Czy Twój komputer to zombie? A zresztą czym jest komputer Zombie? [MakeUseOf wyjaśnia]Czy zastanawiałeś się kiedyś, skąd pochodzi cały spam internetowy? Prawdopodobnie codziennie otrzymujesz setki spamowanych wiadomości e-mail. Czy to oznacza, że są tam setki i tysiące ludzi siedzących ... Czytaj więcej )Szkodliwe oprogramowanie koncentruje się głównie na amerykańskim sektorze bankowym, z 89 procentami zainfekowanych urządzeń wykrytych w bankach skarbowych, korporacyjnych lub komercyjnych.

Nowa odmiana

Badacze z McAfee Labs odkryty nowy wariant Pinkslipbot.

„Ponieważ UPnP zakłada, że lokalne aplikacje i urządzenia są godne zaufania, nie oferuje żadnych zabezpieczeń i jest podatny na nadużycia przez zainfekowane maszyny w sieci. Zaobserwowaliśmy wiele serwerów proxy Pinkslipbot hostowanych na osobnych komputerach w tym samym domu sieć, a także coś, co wydaje się publicznym hotspotem Wi-Fi ”, mówi McAfee Anti-Malware Researcher Sanchit Karve „O ile wiemy, Pinkslipbot jest pierwszym złośliwym oprogramowaniem wykorzystującym zainfekowane maszyny jako serwery kontrolne oparte na HTTPS, a drugim złośliwym oprogramowaniem wykonywalnym używającym UPnP do przekierowania portów po osławiony robak Conficker w 2008."

W związku z tym zespół badawczy McAfee (i inni) próbują ustalić, w jaki sposób zainfekowana maszyna staje się serwerem proxy. Naukowcy uważają, że istotną rolę odgrywają trzy czynniki:

- Adres IP zlokalizowany w Ameryce Północnej.

- Szybkie łącze internetowe.

- Możliwość otwierania portów w bramie internetowej za pomocą UPnP.

Na przykład złośliwe oprogramowanie pobiera obraz za pomocą usługi Test prędkości Comcast, aby dokładnie sprawdzić, czy dostępna jest wystarczająca przepustowość.

Gdy Pinkslipbot znajdzie odpowiednią maszynę docelową, złośliwe oprogramowanie wydaje pakiet protokołu Simple Service Discovery Protocol w celu wyszukania urządzeń bramy internetowej (IGD). Z kolei IGD jest sprawdzane pod kątem łączności, a wynikiem pozytywnym jest tworzenie reguł przekierowania portów.

W rezultacie, gdy autor złośliwego oprogramowania zdecyduje, czy komputer jest odpowiedni do infekcji, trojan binarny pobiera i wdraża. Jest to odpowiedzialne za komunikację z serwerem proxy serwera sterującego.

Trudne do zatarcia

Nawet jeśli Twój pakiet antywirusowy lub pakiet antywirusowy pomyślnie wykrył i usunął QakBot / Pinkslipbot, istnieje szansa, że nadal służy jako serwer proxy kontrolny dla złośliwego oprogramowania. Twój komputer może być nadal podatny na atak, o czym nie wiesz.

„Reguły przekierowania portów utworzone przez Pinkslipbot są zbyt ogólne, aby można je było automatycznie usuwać bez ryzyka przypadkowych nieprawidłowych konfiguracji sieci. A ponieważ większość złośliwego oprogramowania nie zakłóca przekierowywania portów, rozwiązania przeciw złośliwemu oprogramowaniu mogą nie przywrócić takich zmian ”, mówi Karve. „Niestety oznacza to, że Twój komputer może być nadal podatny na ataki zewnętrzne, nawet jeśli Twój produkt antymalware skutecznie usunął wszystkie pliki binarne Pinkslipbot z twojego systemu.”

Złośliwe oprogramowanie zawiera robaki Wirusy, oprogramowanie szpiegujące, złośliwe oprogramowanie itp. Objaśnienie: Zrozumienie zagrożeń onlineKiedy zaczynasz myśleć o wszystkich rzeczach, które mogą pójść nie tak podczas przeglądania Internetu, sieć zaczyna wyglądać dość przerażająco. Czytaj więcej , co oznacza, że może się replikować samodzielnie przez współdzielone dyski sieciowe i inne nośniki wymienne. Według badaczy IBM X-Force, spowodowało blokady usługi Active Directory (AD), zmuszając pracowników odpowiednich organizacji bankowych do pracy offline przez wiele godzin.

Krótki przewodnik usuwania

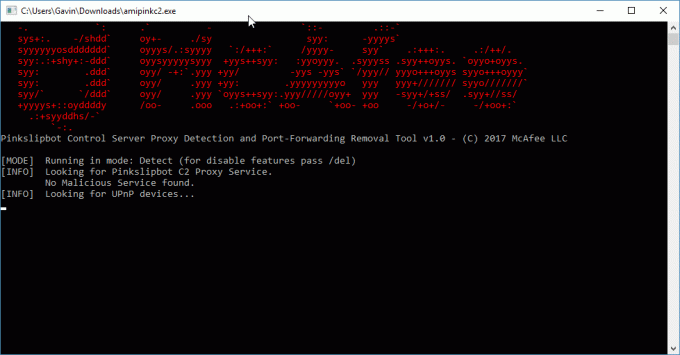

Firma McAfee wydała Pinkslipbot Control Server Detection Proxy Tool and Port-Forward Removal Tool (lub PCSPDPFRT, krótko mówiąc… żartuję). Narzędzie jest dostępne do pobrania tutaj. Ponadto dostępna jest krótka instrukcja obsługi tutaj [PDF].

Po pobraniu narzędzia kliknij prawym przyciskiem myszy i Uruchom jako administrator.

Narzędzie automatycznie skanuje system w „trybie wykrywania”. Jeśli nie wystąpi złośliwa aktywność, narzędzie zostanie automatycznie zamknięte bez wprowadzania zmian w konfiguracji systemu lub routera.

Jeśli jednak narzędzie wykryje złośliwy element, możesz po prostu użyć /del polecenie, aby wyłączyć i usunąć reguły przekierowania portów.

Unikanie wykrycia

Nieco zaskakujący jest trojan bankowy o takim wyrafinowaniu.

Oprócz wspomnianego robaka Conficker „informacje o złośliwym wykorzystaniu UPnP przez złośliwe oprogramowanie są ograniczone”. Mówiąc dokładniej, jest to wyraźny sygnał, że urządzenia IoT wykorzystujące UPnP są ogromnym celem (i podatnością na ataki). Ponieważ urządzenia IoT stają się wszechobecne, musisz przyznać, że cyberprzestępcy mają złotą szansę. (Nawet twoja lodówka jest zagrożona! Inteligentna lodówka Samsung Just Got Pwned. A co z resztą inteligentnego domu?Podatność na inteligentną lodówkę Samsung została odkryta przez brytyjską firmę Infosec Pen Test Parters. Implementacja szyfrowania SSL przez Samsung nie sprawdza ważności certyfikatów. Czytaj więcej )

Ale chociaż Pinkslipbot przechodzi w trudny do usunięcia wariant złośliwego oprogramowania, nadal zajmuje tylko 10 miejsce wśród najbardziej rozpowszechnionych rodzajów złośliwego oprogramowania finansowego. Najwyższe miejsce nadal utrzymuje Klient Maximus.

Ograniczanie ryzyka pozostaje kluczem do unikania finansowego szkodliwego oprogramowania, czy to dla firmy, firmy czy użytkownika domowego. Podstawowa edukacja przeciw phishingowi Jak rozpoznać wiadomość e-mail wyłudzającą informacjeZłapanie wiadomości phishingowej jest trudne! Oszuści udają PayPal lub Amazon, próbując ukraść hasło i dane karty kredytowej, jeśli ich oszustwo jest prawie idealne. Pokazujemy, jak rozpoznać oszustwo. Czytaj więcej i inne formy ukierunkowanej złośliwej aktywności W jaki sposób oszuści wykorzystują wiadomości phishingowe do atakowania uczniówLiczba oszustw skierowanych do studentów rośnie i wielu z nich wpada w pułapki. Oto, co musisz wiedzieć i co powinieneś zrobić, aby ich uniknąć. Czytaj więcej przejść ogromny sposób na powstrzymanie tego rodzaju infekcji przedostających się do organizacji - a nawet do domu.

Wpływa na Pinkslipbot? Czy to było w domu czy w Twojej organizacji? Czy zostałeś zablokowany w swoim systemie? Daj nam znać swoje doświadczenia poniżej!

Zdjęcie kredytowe: akocharm przez Shutterstock

Gavin jest starszym pisarzem dla MUO. Jest także redaktorem i menedżerem SEO dla siostrzanej strony MakeUseOf, Blocks Decoded. Ma licencjat z wyróżnieniem (z wyróżnieniem) z zakresu sztuki cyfrowej zdobyte na wzgórzach Devon, a także ponad dekadę doświadczenia zawodowego w pisaniu. Lubi dużo herbaty.