Reklama

Zastrzeżenie, skąd wyciekają nasze dane, jest trudnym zadaniem. Podejmujemy niezbędne środki ostrożności na wszystkich naszych urządzeniach, instalując oprogramowanie antywirusowe, uruchamiając skanowanie w poszukiwaniu złośliwego oprogramowania oraz, mam nadzieję, podwójnie i potrójnie sprawdzając wiadomości e-mail pod kątem wszelkich podejrzeń. To tylko kilka potencjalnych wektorów ataku, które nas czekają.

Badacze bezpieczeństwa ujawnili, że oprócz naszych „zwykłych” urządzeń, jedna z najnowszych form technologia może zapewnić atakującym nieoczekiwany, ale łatwo dostępny kąt, aby ukraść naszą dane osobiste. Fitness trackery niedawno znalazły się w centrum uwagi bezpieczeństwa po tym, jak raport techniczny podkreślił serię poważne wady bezpieczeństwa w ich projektach, teoretycznie pozwalające potencjalnym atakującym przechwycić twoje osobiste dane.

Fatalne wady sprawności

Obserwatorzy fitnessu widzieli bezprecedensowy wzrost popularności 17 najlepszych gadżetów zdrowotnych i fitnessowych poprawiających twoje ciało W ciągu ostatnich kilku lat nastąpiła eksplozja innowacji w dziedzinie gadżetów zdrowotnych i fitnessowych. Oto tylko kilka niesamowitych elementów zestawu, których będziesz mógł użyć, aby czuć się świetnie. Czytaj więcej przez ostatnie kilka lat. Tylko w czwartym kwartale 2015 r. Odnotowano ogromny wzrost sprzedaży o 197% rok do roku, z 7,1 miliona do 21 milionów sztuk. Analitycy rynku Parks Associates oszacuj globalny rynek urządzeń do monitorowania kondycji będzie nadal rosnąć, z 2 mld USD w 2014 r. do 5,4 mld USD w 2019 r. Są to znaczące korzyści, wskazujące na liczbę użytkowników potencjalnie narażających się na ten nieznany wcześniej wektor ataku.

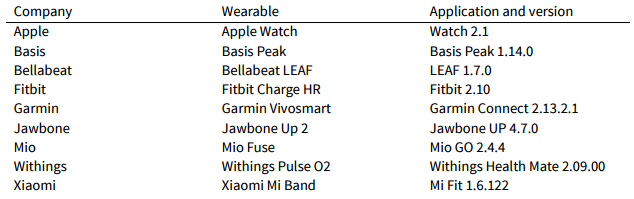

Kanadyjska organizacja badawcza non-profit Efekt otwarty, oraz interdyscyplinarne laboratorium badawcze Citizen Lab, zbadałem osiem najpopularniejszych obecnie dostępnych urządzeń fitness: Apple Watch, Basis Peak, Fitbit Charge HR, Garmin Vivosmart, Jawbone UP 2, Mio Fuse, Withings Pulse O2 i Xiaomi Mi Zespół muzyczny.

The połączony raport z badań starali się odkryć kroki podejmowane przez firmy technologiczne w celu ochrony i utrzymania bezpieczeństwa danych. Podczas gdy wiemy i rozumiemy, że urządzenia fitness gromadzą bicie serca, kroki, kalorie i sen danych, badacze zbadali dokładnie, co dzieje się z tymi danymi, gdy są one w rękach urządzenia programiści.

Jakie dane są wysyłane do zdalnego serwera? Jak firmy technologiczne zabezpieczają dane? Komu to jest udostępniane? Jak firmy faktycznie wykorzystują te informacje?

Najważniejsze ustalenia obejmowały:

- Siedem z ośmiu urządzeń monitorujących sprawność emituje trwałe unikalne identyfikatory (adres Bluetooth Media Access Control) mogą narazić użytkowników na długotrwałe śledzenie ich lokalizacji, gdy urządzenie nie jest sparowane i nie jest połączone z telefonem komórkowym urządzenie.

- Aplikacje Jawbone i Withings można wykorzystać do tworzenia fałszywych rekordów zespołów fitness. Takie fałszywe zapisy podważają wiarygodność wykorzystania danych z urządzenia do monitorowania kondycji w sprawach sądowych i programach ubezpieczeniowych.

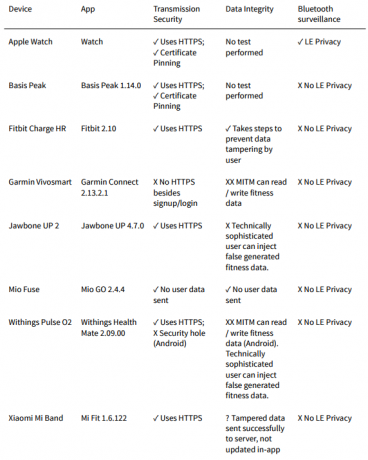

- Aplikacje Garmin Connect (iPhone i Android) oraz Withings Health Mate (Android) mają luki w zabezpieczeniach, które umożliwiają nieautoryzowanemu podmiotowi trzeciemu odczyt, zapis i usunięcie użytkownika dane.

- Garmin Connect nie stosuje podstawowych praktyk bezpieczeństwa transmisji danych w aplikacjach na iOS lub Androida, w związku z czym naraża informacje o kondycji na nadzór lub manipulację.

Trwałe unikalne identyfikatory

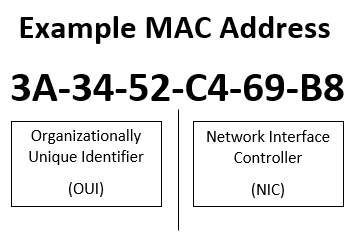

Technologia noszenia emituje trwały sygnał Bluetooth. Niezależnie od tego, czy jest to smartwatch, czy monitor fitness, sygnał ten służy do konsekwentnej komunikacji ze smartfonem. Ich komunikacja z urządzeniem zewnętrznym jest utrzymywane przy użyciu adresu MAC (Media Access Control) Adres IP i MAC: do czego służą?Internet nie różni się tak bardzo od zwykłych usług pocztowych. Zamiast adresu domowego mamy adresy IP. Zamiast nazw mamy adresy MAC. Razem dostarczają dane do twoich drzwi. Oto ... Czytaj więcej , jednoznacznie identyfikujący monitor fitness.

W kontekście monitorów sprawnościowych utrzymanie bezpieczeństwa danych osobowych wymaga, aby adresy te były losowe, aby zapewnić, że użytkownik nie będzie mógł śledzić i zidentyfikować na podstawie adresu MAC. Sygnały nawigacyjne Bluetooth, używane coraz częściej w centrach handlowych do tworzenia ukierunkowanych reklam mobilnych, mogą śledzić i profilować te urządzenia za pomocą jednego adresu MAC (mogą być również zbudowany przez każdego, kto ma odpowiedni, kompaktowy komputer Zbuduj DIY iBeacon z Raspberry PiReklamy skierowane do konkretnego użytkownika przechodzącego przez centrum metropolii to elementy dystopijnej przyszłości. Ale to wcale nie jest dystopijna przyszłość: technologia już tu jest. Czytaj więcej ). Rzeczywiście, spośród testowanych urządzeń tylko Apple Watch losowo przypisał swój adres MAC „w odstępie około 10 minut”, aby chronić tożsamość użytkownika.

Po zarejestrowaniu trwałego adresu MAC lokalizacja użytkownika może być śledzona od latarni do latarni. Jeśli centrum handlowe zdecyduje się gromadzić informacje o lokalizacji użytkownika podczas całej wizyty zakupowej, dane mogą zostać sprzedane agencji marketingowej lub innemu brokerowi danych bez uprzedniego powiadomienia użytkownika. Jeśli pojedynczy broker danych może zakupić wiele profili, informacje mogą być zestawiane w celu stworzenia zaawansowanych ukierunkowane profile reklamowe, aktywowane za każdym razem, gdy użytkownik (i jego unikalny identyfikator urządzenia) wejdą do budynek.

Aplikacje są równie złe

Każdy monitor fitness ma własną aplikację do monitorowania, która rejestruje mnóstwo danych związanych z kondycją i przekłada je na ładne wizualne przedstawienie działań użytkowników. Stwierdzono jednak, że same aplikacje wyciekują dane osobowe w wielu lokalizacjach transmisji.

Na przykład można oczekiwać, że nastąpi jakakolwiek transmisja danych osobowych szyfrowane przynajmniej przy użyciu HTTPS Co to jest HTTPS i jak włączyć bezpieczne połączenia domyślnieObawy związane z bezpieczeństwem rozprzestrzeniają się na szeroką skalę i dotarły na pierwszy plan większości. Terminy takie jak antywirus lub zapora ogniowa nie są już dziwnym słownictwem i są nie tylko zrozumiałe, ale również używane przez ... Czytaj więcej ; Garmin Connect nawet tego nie zrobił, pozostawiając dane użytkownika biernie narażone na potencjalnego podsłuchującego.

Podobnie, chociaż Bellabeat Leaf i Withings Health Mate komunikują się ze zdalnymi serwerami za pomocą HTTPS firmy wysyłały użytkownikom wiadomości e-mail w postaci zwykłego tekstu w celu potwierdzenia poświadczeń rejestracji, pozostawiając użytkowników otwartych na man-in-the-middle ataki Każdy atakujący z praktyczną znajomością Bellabeat lub Withings API może uzyskać dostęp do szerokiej gamy osobistych informacji o kondycji w ciągu kilku minut. Tej formy ataku można również użyć do wypchnięcia złośliwych lub fałszywych danych na urządzenie do noszenia lub telefon użytkownika.

Sabotaż danych

Trzy zaobserwowane aplikacje do monitorowania kondycji „były podatne na zmotywowanego użytkownika tworzącego fałszywie wygenerowane dane fitness na własne konto”, nakłaniając serwery firmy do akceptowania fałszywych danych. Efekt otwarty i Citizen Lab stworzył kilka aplikacji mających na celu nakłonienie serwerów monitorujących fitness do przyjmowania fałszywych informacji, a wkrótce pojawią się Bellabeat LEAF, Jawbone UP i Withings Health Mate.

„Wysłaliśmy zapytanie do Jawbone, stwierdzając, że nasz użytkownik testowy zrobił dziesięć miliardów kroków w ciągu jednego dnia”

Ich zastosowanie równomiernie rozłożyło czasy kroków na ustalone interwały w pożądanych ramach czasowych, tworząc sztuczny rozkład kroków. Naukowcy doszli do wniosku, że bardziej wyrafinowane podejście „losowo przydzieli kroki w celu ustalenia bardziej realistycznie wyglądającego rozkładu” w celu dalszego wykrywania ucieczki.

Dlaczego to jest problem?

Mogą śledzić fitness utrzymywać ciągły strumień gromadzenia danych osobowych Ile twoich danych osobowych może śledzić urządzenie inteligentne?Obawy dotyczące prywatności i bezpieczeństwa inteligentnego domu są nadal tak realne, jak zawsze. I chociaż podoba nam się pomysł inteligentnej technologii, to tylko jedna z wielu rzeczy, o których należy pamiętać przed nurkowaniem ... Czytaj więcej . Typowe wektory do gromadzenia danych obejmują kroki, bicie serca, wzorce snu, wysokość, geolokalizacje, jakość działań i rodzaje działań.

Niektóre urządzenia monitorujące kondycję zachęcają użytkowników do angażowania się w dodatkowe zajęcia fitness lub zajęcia towarzyskie, takie jak podawanie jedzenia do zliczania kalorii i analiz, osobisty nastrój w określonych porach dnia (również w odniesieniu do aktywności i jedzenia) konsumpcja), rejestrować swoje cele fitness 10 szablonów Excel do śledzenia zdrowia i kondycji Czytaj więcej i śledzić postępy w czasie Śledź kluczowe obszary swojego życia w ciągu 1 minuty za pomocą Formularzy GoogleTo niesamowite, czego możesz się nauczyć o sobie, kiedy poświęcasz czas na zwracanie uwagi na swoje codzienne nawyki i zachowania. Korzystaj z wszechstronnych Formularzy Google, aby śledzić swoje postępy w realizacji ważnych celów. Czytaj więcej lub konkurować z innymi entuzjastami fitness w z gametyzowane środowiska deski rozdzielczej w stylu mediów społecznościowych Najlepsze aplikacje społecznościowe do ćwiczeń z przyjaciółmi i rodzinąAplikacje fitness w mediach społecznościowych mogą być jednym z najlepszych sposobów na rozliczanie się ze znajomymi, ale musisz znaleźć aplikację, która będzie dla Ciebie najlepsza! Czytaj więcej .

Problemy podniesione przez Efekt otwarty i Citizen Lab ilustrują niebezpieczeństwa związane z monitorowaniem kondycji w celu zapewnienia wiarygodnych danych osobowych w różnych sytuacjach. Dane z modułu monitorowania sprawności zostały wykorzystane do zabezpieczenia polis ubezpieczeniowych lub reprezentują postępy w przypadku problemów medycznych, ale widzimy, że dane można łatwo sfałszować.

Ponadto, czy te problemy z danymi sprawiają, że charakter tych firm zajmujących się technologią monitorowania fitness jest wątpliwy? Jak te nieudane próby ochrony danych przekładają się na inne produkty? Problem nie dotyczy wyłącznie urządzeń monitorujących kondycję i zarówno obywatele, jak i organy regulacyjne powinni zrobić więcej, aby zapewnić dane użytkowników jest chroniony przez cały czas, aby nie narazić na szwank całej branży przez pozorny brak dbałości i dyskrecji z prywatnością dane.

Co następne?

Wyniki raportu są jasne: zwiększone bezpieczeństwo w oparciu o zalecenia z Efekt otwarty i Citizen Lab. Bezpieczeństwo osobiste i prywatne jest poważne i powinniśmy rozwiązywać problemy po ich przybyciu. Ale potrzebne jest nie tylko zwiększone bezpieczeństwo. Użytkownicy trackera fitness muszą zrozumieć, dokąd wysyłane są ich dane, gdzie są przechowywane i do których innych stron mają do nich dostęp.

Na firmach technologicznych spoczywa obowiązek komunikowania się ze swoimi użytkownikami z pełną głębią zagadnień technicznych nadzór, na który też się zgodzili, niezależnie od tego, czy zdają sobie z tego sprawę, czy nie, wraz z jego potencjałem ryzyko

Czy nadszedł czas, aby wyrzucić monitor fitness? Prawdopodobnie nie, szczególnie jeśli masz zegarek Apple Nie zegarek Apple: 9 innych urządzeń do noszenia na iPhonieOgłoszenie zegarka Apple Watch było wielką wiadomością, ale jest dalekie od jedynego urządzenia do noszenia zaprojektowanego do użytku z iPhonem. Czytaj więcej . Pomimo mieszanych reakcji na ustalenia raportu technicznego producentów monitorów fitness, jest mało prawdopodobne, aby luki te istniały długo.

Lub możemy przynajmniej mieć nadzieję, że nie będą istnieć długo.

Martwisz się o swój monitor fitness? Czy utraciłeś dane dzięki technologii noszenia? Co się stało? Daj nam znać poniżej!

Gavin jest starszym pisarzem dla MUO. Jest także redaktorem i menedżerem SEO dla siostrzanej strony MakeUseOf, Blocks Decoded. Ma licencjat z wyróżnieniem (z wyróżnieniem) z zakresu sztuki cyfrowej zdobyte na wzgórzach Devon, a także ponad dekadę doświadczenia zawodowego w pisaniu. Lubi dużo herbaty.