Reklama

Złośliwe oprogramowanie atakujące przeglądarkę nie jest niczym nowym. Ale złośliwe oprogramowanie to zastępuje istniejąca przeglądarka z funkcją śledzenia ruchów online, przejmowania ruchu związanego z wyszukiwaniem i wypełniania każdej strony niechcianymi reklamami? Tak, to całkiem interesujące.

Przeglądarka eFast została odkryta przez zespół MalwareBytes kilka dni temui robi to wszystko powyżej, i więcej.

Ciągnięcie eFast One

Być może najgorszą rzeczą w eFast Browser jest to, że jeśli nie jesteś szczególnie uważny, możesz nawet nie zauważyć, że tam jest, ponieważ bardzo trudno jest się kamuflażować.

Na początek wygląda i wygląda jak prawdziwa przeglądarka Chrome Prosty przewodnik po Google ChromeTen przewodnik użytkownika Chrome pokazuje wszystko, co musisz wiedzieć o przeglądarce Google Chrome. Obejmuje podstawy korzystania z Google Chrome, które są ważne dla każdego początkującego. Czytaj więcej , ponieważ jest zbudowany w przeglądarce Chromium. Jest to zasadniczo całkowicie otwarta wersja Chrome, z usuniętymi niektórymi zastrzeżonymi komponentami.

O dziwo, twórcy zaprojektowali nawet logo, które bardzo przypomina kultową Chrome „Spiral”.

Zadziwiający. eFast nawet zrywa logo Google. pic.twitter.com/3oFF9DIo3K

- Matthew Hughes (@matthewhughes) 19 października 2015 r

Ale pod względem zachowania jest bardzo podobny do innych złośliwych programów reklamowych. Zaczyna się od odinstalowania oficjalnej wersji Chrome. Gdy używasz go jako przeglądarki, eFast będzie śledził i wstawiał reklamy na każdej odwiedzanej stronie. Spowoduje to przejęcie ruchu związanego z wyszukiwaniem i próba przekierowania do innych złośliwych stron.

Kojarzy się również z szerokim obszarem formatów plików, być może po to, by zachęcić użytkowników do większego korzystania z niego. Te formaty to:

- gif

- htm

- HTML

- jpeg

- jpg

- png

- shtml

- webp

- xht

- xhtml

Skojarzy się również z następującymi powiązaniami adresów URL:

- ftp

- http

- https

- irc

- mailto

- mms

- Aktualności

- nntp

- sms

- smsto

- tel

- urna

- webcal

Motywacje związane z przeglądarką eFast są oczywiście czysto finansowe.

Twórcy złośliwego oprogramowania są przemożniemotywowane względami finansowymi Co motywuje ludzi do hakowania komputerów? Wskazówka: pieniądzePrzestępcy mogą wykorzystywać technologię do zarabiania pieniędzy. Wiesz o tym. Ale zdziwiłbyś się, jak pomysłowe mogą być, od hakowania i odsprzedaży serwerów po rekonfigurację ich jako lukratywnych górników Bitcoin. Czytaj więcej i nie jest to wyjątkiem. W rzeczywistości zarabia twórcom przyzwoitą ilość gotówki, ponieważ ich reklamy są wyświetlane na każdej odwiedzanej stronie. Ogromny potencjał nielegalnego zarabiania pieniędzy zmusza twórców szkodliwego oprogramowania do atakowania przeglądarki.

Atrakcja przeglądarki

Przeglądarka zawsze malowała kuszący cel dla twórców szkodliwego oprogramowania, po prostu z tego powodu w jaki sposób korzystamy z niego i jak często używamy tego. Dla wielu ich wrażenia z korzystania z komputera są całkowicie oparte na przeglądarce.

Przynajmniej ogromna większość z nas korzysta z naszych przeglądarek internetowych do sieci społecznościowych, rozrywki i zakupów. Poza tym wielu innych korzysta z niego, jeśli chodzi o produktywność biurową, ponieważ takie produkty jak Dysk Google całkowicie wyparły pakiet Microsoft Office, a Gmail prawie całkowicie zastąpił Outlooka i Exchange.

Ponieważ przeglądarka zajmuje tak cenioną pozycję, stanowi kuszącą okazję dla twórców szkodliwego oprogramowania. W najlepszym przypadku mogą po prostu wstawiać niechciane reklamy i przejmować ruch związany z wyszukiwaniem, ale w najgorszym przypadku mogą kraść hasła, dane uwierzytelniające i informacje bankowe.

Google, ku ich uznaniu, zdał sobie sprawę z zagrożeń, jakie stanowią dla własnej przeglądarki i dołożył wszelkich starań, aby było to jak najbezpieczniejsze.

Każda karta Chrome jest ściśle zamknięta w piaskownicy, a Google bardzo się starało, aby niezwykle trudno było przeprowadzić pobieranie przez dysk. W maju tego roku Google podjął decyzję o zakazie rozszerzeń do sklepu innego niż Web Store. Jeśli chcesz opublikować własne rozszerzenie Chrome, musisz przejść przez Google i ich rygorystyczną analizę kodu.

Jak to wyraźnie zauważył InfoSecTaylorSwift, Chrome jest teraz tak bezpieczny, że jedynym sposobem na zaatakowanie przeglądarki jest zastąpić to.

Główne sugestie dla zespołu Chrome, że tak trudno jest porwać Chrome, że złośliwe oprogramowanie dosłownie musi je zastąpić, aby skutecznie zaatakować.

- SecuriTay (@SwiftOnSecurity) 16 października 2015 r

Kto za tym stoi?

Wiemy już, że eFast Browser ma dość przerażające zachowanie i wiemy, że jest ukradkowo instalowany na komputerach ludzi. Ale kto to zrobił?

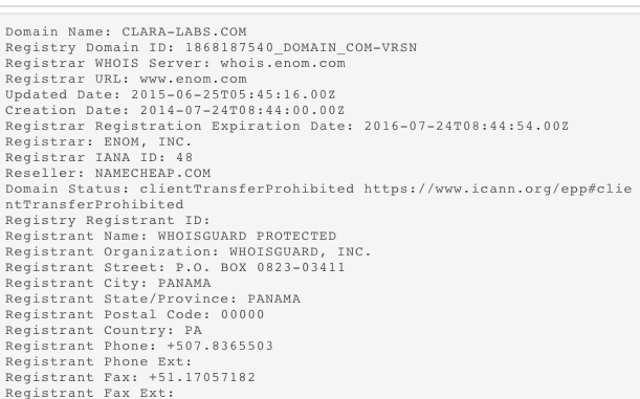

Dobrym punktem wyjścia jest przyjrzenie się jego certyfikatowi cyfrowemu. Zostało to podpisane przez „CLARALABSOFTWARE”, przy czym „clara-labs.com” jest wymieniona jako powiązana nazwa domeny.

Ich wybór nazwy prawie na pewno nie był wypadkiem. Nie tylko bardzo przypomina inne firmy technologiczne (takie jak brytyjski ISP Claranet), ale także brzmi jak to, co nazwała prawowita firma technologiczna.

Następnie zapytałem ich rekord Whois. Jest to publicznie dostępny zapis, kto jest właścicielem witryny i zawiera informacje kontaktowe. Można jednak „zrezygnować” z usługi Whois, korzystając z usługi zaciemniania innej firmy, takiej jak WhoisGuard. Nic dziwnego, że właśnie to tutaj zrobili.

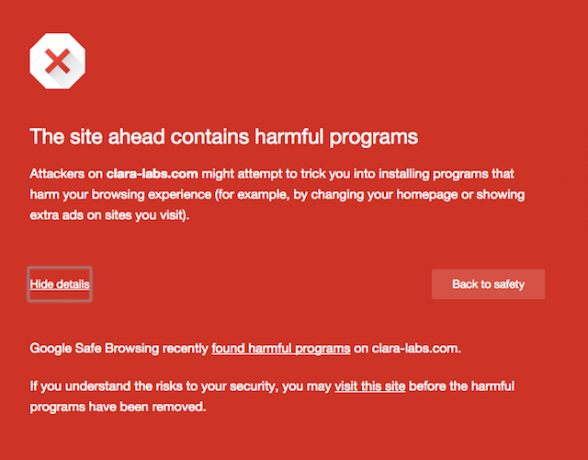

Postanowiłem więc odwiedzić stronę główną Clara Labs (nie zamierzamy linkować do niej bezpośrednio), aby sprawdzić, czy mogę znaleźć jakieś możliwe do zidentyfikowania informacje. Warto zauważyć, że odwiedzając go w Chrome, Google ostrzega, aby nie kontynuować, i stwierdza, że jest znanym dystrybutorem złośliwego oprogramowania.

Kiedy odwiedziłem, strona była bardzo obciążona dzięki ruchowi wygenerowanemu przez ogromne zainteresowanie mediów, które było widoczne w ciągu ostatnich kilku dni.

Kiedy w końcu się załadowałem, byłem trochę rozczarowany. Większość treści była rodzajem żmudnej kopii internetowej, która gwarantuje, że twoje oczy się błyszczą. W głównej mierze obwiniał się o „wzbogacanie doświadczenia użytkownika” poprzez „platformę inteligentnych reklam”, tak jakby ludzie powinni wdzięczny.

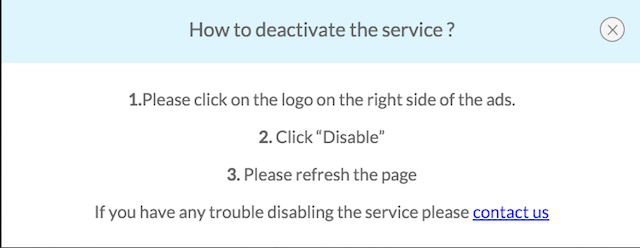

Co ciekawsze, zawiera proste instrukcje wyłączania wbudowanych reklam:

Chociaż jeśli jesteś w miejscu, w którym go zainstalowałeś, znacznie lepiej byłoby go całkowicie odinstalować.

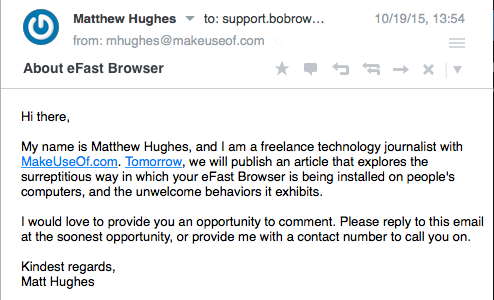

Witryna zawierała niewiele informacji kontaktowych. Nic nie mówiło o tym, kto go zarządzał ani w jakiej jurysdykcji się znajdowali. Nie było numeru kontaktowego ani adresu pocztowego. Tam było jednak adres e-mail. Skontaktowałem się i poprosiłem o komentarz.

Zaktualizuję ten post, jeśli odpowiedzą, ale nie mam nadziei.

Pozbywanie się przeglądarki eFast

Myślisz, że zostałeś zainfekowany? Cóż, jest prosty test. Wpisz „chrome: // chrome” w pasku adresu. Jeśli zobaczysz coś, co mówi „O eFast”, oznacza to, że na pewno zostałeś zainfekowany.

Jeśli go nie ma, ale nadal występują dziwne zachowania, problem może pochodzić z innego źródła. Pobierz program anty-malware i przeprowadź dochodzenie. Mamy również ogólne porady, jak to zrobić radzić sobie z przejętymi przeglądarkami Jak wyczyścić przejętą przeglądarkę internetowąCo jest bardziej frustrującego niż uruchomienie Firefoksa tylko po to, by zobaczyć, że strona główna została zmieniona bez Twojej zgody? Może masz nawet nowy błyszczący pasek narzędzi. Te rzeczy są zawsze przydatne, prawda? Źle. Czytaj więcej a konkretnie jak odblokować Chrome 3 niezbędne kroki, aby pozbyć się porywaczy Chrome w kilka minutCzy kiedykolwiek otworzyłeś wybraną przeglądarkę i zostałeś przywitany dziwnie wyglądającą stroną początkową lub nieestetycznym paskiem narzędzi przyklejonym do góry strony? Przywróć przeglądarkę do najwyższej formy. Czytaj więcej .

Jeśli jesteś zarażony eFastem, mądrze byłoby pobrać MalwareBytes (którą my po raz pierwszy objęty w 2009 r Zatrzymaj i usuń oprogramowanie szpiegujące za pomocą Malwarebytes dla WindowsMoże nie być tak obciążony funkcjami, jak Spybot Search and Destroy, który ma śmieszną liczbę narzędzi, ale jest to bardzo lekka alternatywa z dobrym pokryciem programów szpiegujących. Czytaj więcej ). Twórcami tego byli ci, którzy odkryli eFast, a ich antywirus ma odpowiednie definicje, aby go usunąć.

Czy zostałeś zainfekowany przez eFast? Znasz kogoś, kto był? Opowiedz mi o tym w komentarzach poniżej.

Kredyty obrazkowe:Ręce Czerwonego Diabła autor: Alex Malikov przez Shutterstock

Matthew Hughes jest programistą i pisarzem z Liverpoolu w Anglii. Rzadko można go znaleźć bez filiżanki mocnej czarnej kawy w dłoni i absolutnie uwielbia swojego Macbooka Pro i aparat. Możesz przeczytać jego blog na http://www.matthewhughes.co.uk i śledź go na Twitterze na @matthewhughes.