Reklama

Tworzenie silnych haseł do wszystkich kont internetowych nie należy do Ciebie powinien robić. To jest coś, co ty musi robić. Dwa miesiące temu włamano się na moje konto Google. Hakerzy zmienili moje hasło i zablokowali mój dostęp do konta. Na szczęście odkryłem to wcześnie i zmusiłem Google do zmiany hasła za pomocą drugiego konta e-mail.

Tworzenie silnych haseł do wszystkich kont internetowych nie należy do Ciebie powinien robić. To jest coś, co ty musi robić. Dwa miesiące temu włamano się na moje konto Google. Hakerzy zmienili moje hasło i zablokowali mój dostęp do konta. Na szczęście odkryłem to wcześnie i zmusiłem Google do zmiany hasła za pomocą drugiego konta e-mail.

W ubiegłym tygodniu włamano się również na konto MakeUseOf Google, a haker miał odwagę przenieść domenę MakeUseOf i szantażować właściciela. Jeśli nadal myślisz, że twoje hasło jest silne i bezpieczne, może czas się obudzić.

Co tworzy silne hasło?

Nie będę się nad tym rozwijał, ponieważ wiele stron już szczegółowo omawiało tę kwestię. Krótko mówiąc, silne hasło musi stanowić:

- Musi zawierać znaki specjalne, takie jak @ # $% ^ &

- Musi mieć co najmniej 8 znaków.

- Nie może zawierać żadnych wspólnych słów, takich jak 123, hasło, data urodzenia, nazwa użytkownika i wszelkie słowa, które można znaleźć w słowniku.

- odmiana wielkich liter i małych liter

Moim zdaniem, nawet jeśli twoje hasło składa się z powyższego, to wciąż nie wystarczy. Twoje hasło musi być całkowicie unikalne i różne dla każdego konta online. Ma to na celu zapewnienie, że w przypadku włamania na jedno konto nie wpłynie to na inne konta.

Musisz się zastanawiać, jak zapamiętasz tyle haseł, gdy będziesz mieć problem z zapamiętaniem swojego hasła. Oto kilka kroków, które zastosowałem i są bardzo potężne. Oto on:

1. Najpierw wymyśl rzecz, datę, frazę, wydarzenie, miejsce lub cokolwiek, co jest unikalne tylko dla Ciebie. Musi mieć co najmniej 8 znaków. Nazywam to Sól semestr. W celach demonstracyjnych użyję mojego nazwiska Damien Oh jako termin sól w tym artykule. Zwróć uwagę, że wielkie litery i spacja między nazwą są częścią terminu „sól”. Na swoim koncie wybierz termin „sól”, trudny do odgadnięcia przez innych.

2. Użyłem następujących zasad, aby zamienić zwykłe znaki na znaki specjalne. Możesz stworzyć własną regułę.

- Zamień wszystkie litery „a” na @

- Zamień wszystkie „s” na $

- Zmień dowolne miejsce za pomocą%

- Zamień dowolne „o” na 0

- Zamień dowolne „i” na!

W tym przypadku prosty termin Damien Oh staje się D @ m! En% Oh.

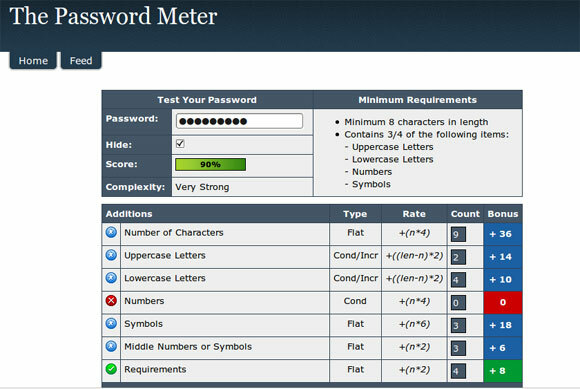

3. Teraz idź do [BRAK DŁUŻSZYCH PRAC] Miernik hasła (zobacz recenzję MakeUseOf tutaj) i przetestuj siłę swojego terminu soli. Jest to wynik powyższego terminu. Jeśli twój termin soli nie jest wystarczająco silny, zobaczysz listę przedmiotów, które możesz ulepszyć.

4. Gdy jesteś zadowolony ze swojego terminu solnego i masz pewność, że tylko Ty możesz go rozszyfrować, przejdź teraz do dowolnego konta online. Aby ustawić hasło do tego konta, dołącz nazwę witryny lub adres URL witryny na końcu terminu „sól”.

Na przykład dla konta MakeUseOf użyję D @ m! Pl% OhM @ keU $ e0f jako moje hasło i użycie D @ m! En% OhG00glem @! L dla mojego konta Gmail. Jeśli zrobisz to dla każdej ze swoich witryn, zdziwisz się, że właśnie utworzyłeś dziesiątki, setki, a nawet tysiące różnych haseł, które możesz łatwo zapamiętać.

Zamiast nazwy witryny lub adresu URL można również zmieniać nazwy witryn lub dowolne inne nazwy związane z witryną.

Czy to wystarczy?

To dopiero początek. Aby naprawdę było dla innych bezpieczne i trudne do odgadnięcia, musisz zmieniać hasło co kilka miesięcy. Niektórzy z was mogą mieć trudności z wymyślaniem nowych haseł co miesiąc. Oto, co możesz zrobić:

Zamiast dodawać nazwę strony na końcu, możesz teraz dołączyć ją z przodu, na środku lub nawet podzielić nazwę strony na kilka części. Na przykład:

- M @ keD @ m! EnU $ e0h0f

- M @ keU $ eD @ m! En% 0h

Możesz także zmienić zastępujące znaki, takie jak @ for ~ i cokolwiek innego. Możesz także dokonać całkowitej zmiany hasła, aby uzyskać zupełnie inne hasło.

Wniosek

Generowanie i używanie silnego hasła to tylko pierwsza linia obrony przed hakerami. Najważniejszą rzeczą, na którą powinieneś zwrócić uwagę, są twoje nawyki przeglądania Internetu. Jeśli korzystasz z terminalu publicznego, upewnij się, że ma on zainstalowaną odpowiednią zaporę ogniową i program antywirusowy upewnij się, że sieć jest bezpieczna, wyloguj się po zakończeniu sesji i wyczyść pamięć podręczną po zakończeniu.

Jakich innych metod używasz do generowania haseł?

Damien Oh jest maniakiem technologii, który lubi ulepszać i hakować różne systemy operacyjne, aby ułatwić życie. Sprawdź jego blog na MakeTechEasier.com, gdzie dzieli się wszystkimi wskazówkami, sztuczkami i samouczkami.