Reklama

Masz na myśli własną firmę, gdy nagle otrzymujesz wiadomość e-mail ze swojego konta, że Twoje konto zostało zhakowane. Zszokowany, otwierasz go, aby znaleźć zaskakujące twierdzenie: ktoś zainstalował złośliwe oprogramowanie na twoim komputerze, a on ma twoje wideo w kompromitującej sytuacji.

Jeśli nie wyślesz im kupy pieniędzy za pośrednictwem kryptowaluty, udostępnią wideo znajomym.

Większość ludzi byłaby nieco zdenerwowana widokiem takiego e-maila. Ale jak się okazuje, jest to kompletna farsa. Zajrzyjmy do tych e-maili o oszustwach i zobaczmy, dlaczego są one fałszywe, abyś nigdy nie przekazywał swoich pieniędzy oszustom.

Zostałem zhakowany ?!

W ciągu ostatnich kilku tygodni otrzymaliśmy dwa podobne e-maile z oszustwem. Wygląda na to, że każdy pochodzi z twojego adresu e-mail i twierdzi, że atakujący w pełni przejął twój system dzięki złośliwemu oprogramowaniu zainstalowanemu podczas odwiedzania strony dla dorosłych.

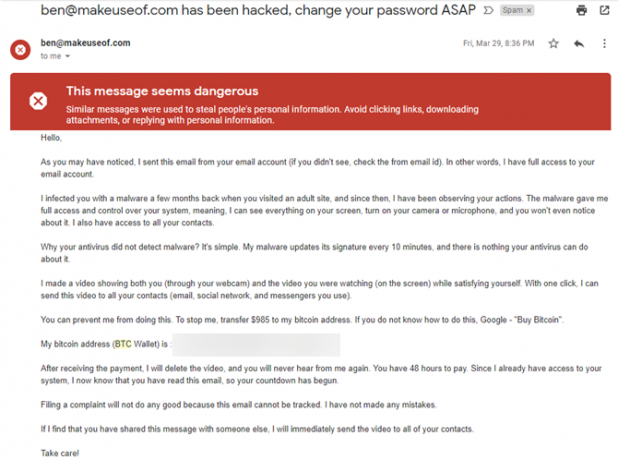

Oto pierwszy:

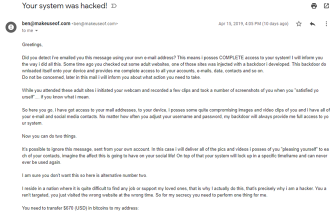

A oto drugi:

W szczególności Gmail rozpoznaje, że pierwsza wiadomość jest niebezpieczna i została wykorzystana do wykorzystania ludzi. Jedynym powodem, dla którego trafiły do mojej skrzynki odbiorczej, jest to, że skonfigurowałem filtr, aby mieć pewność, że wiadomości od

@ makeuseof.com adresy e-mail nigdy nie przechodzą na spam. Ale cieszę się, że je otrzymałem, ponieważ stanowią dobrą ilustrację.Ponieważ wysłali wiadomość e-mail „z własnego konta”, osoba atakująca twierdzi, że jest to dowód ich dostępu. Oszust twierdzi, że ma wideo z tobą przy użyciu materiałów dla dorosłych i grozi, że wyśle to do twoich kontaktów, jeśli nie zapłacisz setek dolarów w Bitcoin w ciągu jednego lub dwóch dni. Oczywiście proszą o bitcoiny, ponieważ jest to niemożliwe do wykrycia.

Wybierzmy z tych e-maili konkretne wiersze, aby zilustrować, dlaczego to nonsens.

Łatwe do sfałszowania e-maile

Pierwszy e-mail zawierał takie oświadczenie:

Wysłałem tego e-maila z twojego konta e-mail (jeśli go nie widziałeś, sprawdź identyfikator z e-maila). Innymi słowy, mam pełny dostęp do twojego konta e-mail.

Drugi idzie jeszcze dalej:

Czy wykryłeś, że wysłałem Ci tę wiadomość e-mailem, używając Twojego adresu e-mail? Oznacza to, że mam KOMPLETNY dostęp do twojego systemu!

Jak zapewne wiesz, jest to stosunkowo trywialne sfałszować wiadomość e-mail Co to jest fałszowanie wiadomości e-mail? Jak oszuści fałszują fałszywe wiadomości e-mailWygląda na to, że Twoje konto e-mail zostało zhakowane, ale te dziwne wiadomości, których nie wysłałeś, są spowodowane fałszowaniem wiadomości e-mail. Czytaj więcej . Ktoś może wysłać wiadomość e-mail do znajomego i sprawić, by wiadomość wyglądała tak, jakby wiadomość pochodziła z Twojego adresu.

To jest to samo, co się tutaj wydarzyło. W rzeczywistości nikt nie włamał się na twój e-mail; po prostu sfałszowali wiadomość, aby wyglądała, jakby pochodziła z Twojego konta.

Ponadto twierdzenie, że uzyskanie dostępu do konta e-mail oznacza, że mają kontrolę nad systemem, jest również kłamstwem…

Nie kontrolują twojego systemu

Głównie:

• Odwiedziłem witrynę dla dorosłych

• Szkodliwe oprogramowanie trojańskie pojawia się w domu

• douche uzyskuje zdalny dostęp do Voyager i starego e-maila

• obserwuje mnie i nagrywa

• wysyła mi e-maile z mojego konta i żąda płatności bitcoin

• Jeśli mu zapłacę, zostawia mnie samego

-? Don Kelleone? (@Kellthulhu) 24 grudnia 2018 r

Oba e-maile nalegają, aby miały dostęp do twoich danych osobowych i systemu komputerowego:

Złośliwe oprogramowanie dało mi pełny dostęp i kontrolę nad twoim systemem, co oznacza, że widzę wszystko na ekranie, włączam aparat lub mikrofon, a ty nawet o tym nie zauważysz. Mam również dostęp do wszystkich twoich kontaktów.

Ten backdoor pobrał się na twoje urządzenie i zapewnia mi pełny dostęp do wszystkich twoich kont, e-maili, danych, kontaktów i tak dalej.

Chociaż istnieje złośliwe oprogramowanie, które może szpieguj kamerę internetową bez Twojej wiedzy Jak sprawdzić, czy Twoja kamera internetowa została zhakowana: 7 rzeczy, które musisz zrobićCzy Twoja kamera internetowa może być celem hakerów? Myślisz, że już został zhakowany? Wykonaj te ważne kroki, aby się dowiedzieć. Czytaj więcej , prawdopodobnie spowodowałoby to uruchomienie oprogramowania zabezpieczającego. Jeden z e-maili stwierdził, że „Moje złośliwe oprogramowanie aktualizuje sygnaturę co 10 minut i nic nie może na to poradzić Twój program antywirusowy”. Oczywiście nie ma powodu, by w to wierzyć.

Fragment złośliwego oprogramowania uzyskany w witrynie nie dałby właścicielowi dostępu do kontaktów, kont itp. (Co jest bardzo niejasne). Zakładając, że korzystasz z okna incognito, nie będziesz zalogowany na żadnych kontach w przeglądarce. Jeśli nie masz zsynchronizowanych kontaktów z komputerem, nie ma mowy, żeby mieli te informacje. „Dane” wcale nie są specyficzne.

Logistyka małego oszusta, który przechowuje materiały wideo z setek lub tysięcy ofiar, również nie ma większego sensu. Zajmie to dużo miejsca do przechowywania i będzie znacznie więcej pracy, niż dana osoba była skłonna wykonać.

Odliczanie do zniszczenia

Obie wiadomości próbują zmusić cię do zapłacenia, informując, że masz ograniczony czas na podjęcie decyzji:

Masz 48 godzin na zapłacenie. Ponieważ mam już dostęp do twojego systemu, teraz wiem, że przeczytałeś tego e-maila, więc zaczęło się odliczanie.

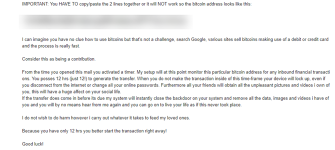

Od momentu otwarcia tej wiadomości aktywowałeś stoper. Moja konfiguracja będzie w tym momencie monitorować ten konkretny adres Bitcoin pod kątem wszelkich przychodzących transakcji finansowych. Masz 12 godzin (tylko 12!), Aby wygenerować przelew.

Wiadomość nie zawiera potwierdzenia odczytu, a nawet przy dostępie do systemu jest bardzo mało prawdopodobne, aby ktoś wiedział dokładnie po otwarciu wiadomości e-mail. Ten „ograniczony czas” jest po prostu sztuczką, która zmusza cię do szybkiego płacenia.

Nie tylko to, ale druga wiadomość ujawnia interesujący błąd. Mówi, że będzie monitorować swój portfel Bitcoin pod kątem „wszelkich przychodzących transakcji finansowych”. Każdy sugeruje, że jesteś jedyną ofiarą ataku; jeśli atakujący zainfekował wiele osób, ale otrzymał tylko jedną płatność, skąd wiedziałby, kto zapłacił? Bitcoin jest anonimowy, więc nic nie wiąże płatności z Twoim kontem e-mail.

Żaden oszust nie zadałby sobie trudu stworzenia niestandardowego złośliwego oprogramowania, aby zainfekować tylko jedną osobę.

Presja społeczna

Oszust uważa, że osaczył cię. Nie chciałbyś, aby takie filmy trafiały do wszystkich swoich bliskich, prawda?

dostarczę wszystkie posiadane przeze mnie zdjęcia i filmy wideo „zadowalając się” każdemu z twoich kontaktów, wyobraź sobie, jak wpłynie to na twoje życie towarzyskie!

Chcą, abyś martwił się tym, co Twoi znajomi pomyśleliby o otrzymaniu takiego filmu, więc płacisz, aby ich uciszyć. Jeden e-mail z prośbą o 985 USD, a drugi 670 USD, to kosztowna wypłata.

Możesz jednak otrzymać tę wiadomość e-mail, nawet jeśli nigdy nie odwiedzałeś takich witryn lub jeśli Twój komputer nie ma kamery internetowej / masz zapewnioną kamerę internetową. Oszust ma nadzieję, że dopasujesz utworzony przez siebie opis, aby cię przestraszyć.

Zamknięcie systemu

Drugi e-mail był zauważalnie bardziej agresywny niż pierwszy. Ostrzegł, że jeśli nie zapłacimy, złośliwe oprogramowanie całkowicie zamknie nasz system:

Ponadto system zablokuje się w określonym czasie i nigdy nie będzie można go ponownie użyć... . Jeśli nie dokonasz transakcji w tym przedziale czasowym, urządzenie zostanie zablokowane, nawet jeśli rozłączysz się z Internetem lub zmienisz wszystkie hasła online.

Jest to oczywiście śmieszne. Chociaż takie złośliwe oprogramowanie jest teoretycznie możliwe, amator oszustów nie poświęciłby czasu na zbudowanie tak złożonego programu. Szukają szybkiej i prostej wypłaty, którą otrzymaliby, gdybyś wysłał im bitcoiny, o które proszą.

Wszystko, co musieli zrobić dla tego zagrożenia, to opracowanie przerażającej historii, wysłanie e-maila i podanie adresu portfela Bitcoin. To oszustwo to nic więcej.

Jak uniknąć oszustw związanych z wymuszaniem wiadomości e-mail

Jak zapewne można się domyślić, napisaliśmy to długo po upływie „limitu czasu” określonego w tych wiadomościach e-mail. To dowodzi, że są całkowicie fałszywe.

Nauczyliśmy się kilku dobrych informacji z tej analizy. E-maile są nie tylko łatwe do sfałszowania, ale kiedy rozkładasz takie zagrożenia, okazuje się, że są niesamowicie niejasne. Nie dostarczają żadnego dowodu na to, że mają kompromitujące informacje, i odrzucają dość ekstremalne infekcje złośliwym oprogramowaniem jako banalne.

Wiadomości są również pełne błędów gramatycznych, co pokazuje, że nadawcy nie dbali o to, aby je poprawić i uczynić je bardziej wiarygodnymi.

Oczywiście możliwe jest, że taki atak może się zdarzyć w przyszłości. Zalecamy dalsze czytanie jak uchronić się przed oszustwami związanymi z wymuszaniem wiadomości e-mail Jak chronić się przed oszustwami typu phishing phishingOszuści są obciążającymi winą użytkownikami materiałów dla dorosłych i grożą im, że podzielą się swoimi nawykami internetowymi w ramach oszustwa polegającego na wyłudzaniu informacji w ramach wyłudzania informacji „Powinieneś się wstydzić”. Dowiedz się, co to jest i jak tego uniknąć. Czytaj więcej .

Źródło zdjęcia: EdZbarzhyvetsky /Depositphotos

Ben jest zastępcą redaktora i menedżerem postów sponsorowanych w MakeUseOf. On trzyma B.S. w Computer Information Systems z Grove City College, gdzie ukończył Cum Laude i z wyróżnieniem w swojej specjalności. Lubi pomagać innym i jest pasjonatem gier wideo jako medium.