Reklama

Trojany i botnety są złe, ale ransomware Don't Fall Foul of the Scammers: przewodnik po oprogramowaniu ransomware i innych zagrożeniach Czytaj więcej jest jednym z najbardziej paskudnych, najbardziej podłych rodzajów złośliwego oprogramowania. I jego coraz gorzej Ransomware stale rośnie - jak się chronić? Czytaj więcej . Przestępcy używający oprogramowania ransomware stają się coraz bardziej zaawansowani, a integrując elektronikę z prawie każdą częścią naszego życia, otwieramy przed nimi kolejne cele. Oto pięć rzeczy, które można wziąć jako zakładników w najbliższej przyszłości.

Twój samochód może zostać zhakowany

W lipcu dwóch hakerów zabiło Jeepa jadącego autostradą. Akcelerator przestał działać, a jeep zwolnił do pełzania po wiadukcie bez ramienia. To wszystko było zaplanowane - na… Przewodowy artykuł—Ale wynik demonstracji pozostaje chłodny. Zawiedli z klimatyzacją, radiem i wycieraczkami przedniej szyby. Krótko mówiąc, mieli całkowitą kontrolę nad Jeepem, mimo że znajdowali się w piwnicy 10 mil dalej.

Oczywiście jest to raczej skrajny przykład, ale idea włamać się do samochodu Czy hakerzy NAPRAWDĘ mogą przejąć Twój samochód? Czytaj więcej powinieneś się trochę denerwować. Niektórzy twierdzą, że tak się nie stanie, inni twierdzą, że to duże zagrożenie. Prawda jest taka, że po prostu jeszcze nie wiemy. Jeden zespół badawczy znalazł sposób na zdalne wyłączenie hamulców samochodu. Inna grupa była w stanie zepsuć system ciśnienia w oponach i śledzić ruchy samochodu.

Nawet jeśli zdalne wyłączenie samochodu nie jest możliwe, nietrudno wyobrazić sobie, że oprogramowanie ransomware może trafić w twój pojazd w najbliższej przyszłości. Niezależnie od tego, czy dostarczono je bezprzewodowo, czy przez wbudowany port diagnostyczny, kawałek złośliwego oprogramowania może po prostu uniemożliwić uruchomienie samochodu i wyświetlić komunikat okupu na desce rozdzielczej. „Zapłać, a otrzymasz samochód”. „Dokonaj szybkiego depozytu, a będziesz mógł iść do pracy”. Lub jeśli Przewodowy artykuł może być postrzegany jako wskaźnik przyszłych zdolności, „daj nam trochę gotówki, a my pozwolimy ci przenieść samochód z boku autostrady”.

Złośliwe oprogramowanie Smart Home

Internet przedmiotów (IoT) dodał wiele fajnych funkcji do naszych domów, ale też je sprawił znacznie większe zagrożenie bezpieczeństwa 5 urządzeń, których NIE chcesz łączyć z Internetem przedmiotówInternet przedmiotów (IoT) może nie być wszystkim, czym jest. W rzeczywistości istnieją pewne inteligentne urządzenia, z którymi możesz nie chcieć się łączyć z Internetem. Czytaj więcej . Kamery IP mogą być używane do szpiegowania ludzi, wykrywacze dymu mogą być pomieszane, telewizory mogą być zhakowane, inteligentne termostaty mogą po zmianie ustawień inteligentne lampy można włączać i wyłączać… nawet całe centra automatyki domowej można zabrać nad. Co sprawia, że inteligentne domy są głównym celem oprogramowania ransomware.

Jeśli mieszkasz w zimnym miejscu, ile zapłaciłbyś za ponowne włączenie ogrzewania? Czy zechciałbyś poczekać, aż policja spróbuje wytropić sprawcę? A może po prostu rozwidlisz ponad 500 USD, abyś nie musiał zostać z kimś innym, dopóki sytuacja nie zostanie rozwiązana? Co powiesz na brak świateł w całym domu? Czy Twoja toaleta jest stale spłukiwana? Są to rodzaje spustoszenia, które hakerzy mogą siać w inteligentnym domu.

Na szczęście luki w technologii inteligentnego domu były szeroko dyskutowane i jest prawdopodobne że niektórzy producenci zwrócą uwagę na niepokój wywołany przez tę dyskusję konsumenci. Strony trzecie również opracowują systemy, które potrafią chroń swój inteligentny dom IGuardian: inteligentny sposób na ochronę sieci domowej Czytaj więcej próbując zapobiec potencjalnym atakom takim jak ten.

Oczywiście większość ludzi po prostu nie wie, że są bezbronni, i narażają się na atak.

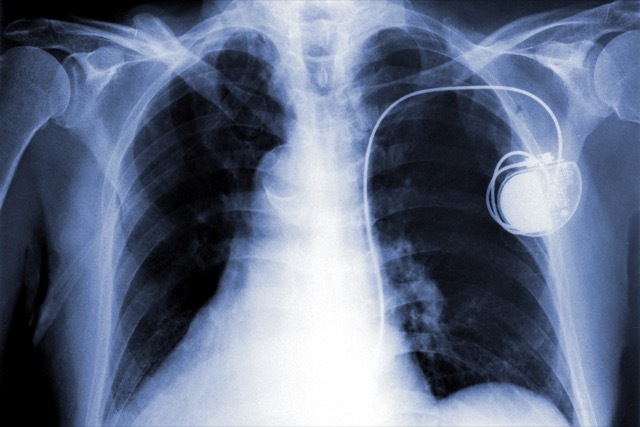

Twoje zdrowie jest do zdobycia

To może być najbardziej przerażająca perspektywa ze wszystkich. Niedawny raport Forrester przewidywał, że w przyszłym roku zaczniemy patrzeć na urządzenia medyczne atakowane przez oprogramowanie ransomware. Stymulatory serca, implanty cukrzycowe, monitory zdrowia, stymulatory głębokiego mózgu Te implanty mózgowe obiecują wyeliminować depresję ludzkościFascynująca forma leczenia depresji zwana głęboką stymulacją mózgu zyskuje na popularności i może zmienić sposób, w jaki postrzegamy leczenie zaburzeń psychicznych. Czytaj więcej , nawet systemy alarmowe mogą zostać schwytane przez hakerów, którzy żądają zapłaty za ich uwolnienie. Oczywiście możesz argumentować, że osoby starsze nie są do tego świetnymi celami, ponieważ prawdopodobnie nie wiedzą, czym są Bitcoiny, ale zagrożenie wciąż istnieje.

Wszczepione urządzenia zawierające komputery Podłączanie mózgu i ciała - przyszłość implantowanych komputerówPrzy obecnym trendzie innowacji technicznych i postępu, teraz jest dobry czas, aby odkryć najnowocześniejsze technologie komputerowo-ludzkie. Czytaj więcej stają się coraz bardziej powszechne; i chociaż większość z nich jest obecnie wszczepiana pacjentom z problemami przewlekłymi, jest całkiem możliwe, że tak będzie dobrowolne implanty, które monitorują takie rzeczy jak tętno, ciśnienie krwi i inne standardowe parametry życiowe i przekazują je doktor. Gdyby Projekt soczewek kontaktowych Google Czy soczewki kontaktowe LED czynią szkło Google przestarzałym?Soczewka kontaktowa, która wyświetla informacje, przypomina coś z science fiction, przywołując obrazy Terminatora i Bionicznej Kobiety. Ta technologia, być może następca Google Glass, jest tuż za rogiem. Czytaj więcej działa, może utorować drogę dla połączonych wszczepianych siatkówek lub innych technologii optycznych.

Im więcej tych urządzeń mamy, tym bardziej otwieramy się na potencjalne ataki. Przemysł medyczny do tej pory nie wykonał świetnej roboty w zakresie bezpieczeństwa cybernetycznego w urządzeniach do noszenia - a jeśli nie chcemy, aby nasze ciała były zakładnikami, muszą to przyspieszyć.

Ransomware i gry wideo

Niedawny atak podobny do CryptoLocker uderzył w wielu graczy, zmuszając ich do dokonania płatności Bitcoinem w celu uzyskania dostępu do ich gier. Chociaż atak ten miał miejsce na komputerze PC, naiwnością jest myśleć, że nie może się to zdarzyć również na konsolach do gier. Chociaż nie widziałem żadnych raportów na temat oprogramowania ransomware na PS4 lub Xbox, nie zdziwiłbym się, gdy wkrótce pojawi się na rynku. Ponieważ tak wiele informacji na konsoli jest również zapisywanych w chmurze, hakerzy mogą je mieć aby wprowadzać innowacje, aby były skuteczne, ale jeśli jakąś cechę można przypisać hakerom, to właśnie tak zaradność.

Możesz nie myśleć, że ransomware do gier byłoby wielką rzeczą, ale wiele osób inwestuje ogromne kwoty czasu i pieniędzy w grach, a przetrzymywanie ich jako zakładników może być strasznie traumatyczne doświadczenie. Jeśli wydałeś 1000 USD na system gier i gry, zapłacenie kilkuset dolarów za odblokowanie może nie wydawać się złym interesem. Niektóre zapisane pliki gier zawierają setki godzin 5 gier, w które możesz grać przez ponad 100 godzin - to wartość!Jedną z wielu cech charakterystycznych dla gier wideo jest sama rozrywka zapewniana przez grę. Podczas gdy film kończy się średnio w dwie godziny, a program telewizyjny może zaoferować ... Czytaj więcej życia danej osoby, a wymazanie może być realnym zagrożeniem.

Twój smartfon może być następny

Mobilne oprogramowanie ransomware FBI Ransomware uderza w Androida: jak go uniknąć (i go usunąć)Dowiedz się, jak chronić swoje urządzenie z Androidem przed oprogramowaniem FBI Ransomware dzięki tym wskazówkom. Czytaj więcej jest już coraz popularniejszy, ale nie stał się jeszcze ogromny. Ale nasze telefony są naszym łącznikiem ze światem i mogę myśleć o wielu ludziach, którzy byliby bezsilni ich telefony, za które szybko zapłacą okup, aby mogli sprawdzić, co zrobić, gdy ich telefony zostaną trafione ransomware.

Oprócz trzymania telefonu w niewoli hakerzy mogą również uzyskać wiele informacji; kontakty, konta w mediach społecznościowych, karty kredytowe, informacje bankowe… wszystko jest przechowywane w telefonie. A jeśli potrafią zaszyfrować wszystkie te dane, istnieje duża szansa, że również je ukradną. Oprócz tego, że telefon jest zablokowany, uniemożliwiając oglądanie filmów o kotach i wysyłanie nieprzyzwoitych SMS-ów, prawdopodobnie również ukradną wszystko.

Co jeszcze zostanie wzięte do niewoli?

W tej chwili komputery osobiste są głównym wektorem ataku ransomware - ale prawdopodobnie wkrótce się to zmieni. A kiedy to nastąpi, wiele osób będzie zaskoczonych. Niestety niewiele z tych zagrożeń można zrobić. Nie możesz zainstalować oprogramowania antywirusowego w samochodzie i prawdopodobnie nie możesz zmienić hasła w rozruszniku serca. W większości przypadków ochrona tych urządzeń będzie zależała od producentów tych urządzeń. I to jest naprawdę bardzo niepokojące.

Czy martwisz się, że oprogramowanie ransomware uderzy w Twój samochód lub dom? Czy uważasz, że producenci zwracają wystarczającą uwagę na te zagrożenia? Czy to wszystko jest po prostu przesadzone? Podziel się swoimi przemyśleniami poniżej!

Kredyty obrazkowe: Ekskluzywna deska rozdzielcza samochodu autor: kaczor58 przez Shutterstock, Syda Productions za pośrednictwem Shutterstock.com, khuruzero przez Shutterstock.com, MyImages - Micha przez Shutterstock.com, conejota przez Shutterstock.com.

Dann jest konsultantem ds. Strategii i marketingu treści, który pomaga firmom generować popyt i potencjalnych klientów. Bloguje także na temat strategii i content marketingu na dannalbright.com.