Reklama

Jesteśmy wielkimi fanami menedżerowie haseł W jaki sposób menedżerowie haseł dbają o bezpieczeństwo hasełTrudne do złamania hasła są również trudne do zapamiętania. Chcesz być bezpieczny? Potrzebujesz menedżera haseł. Oto jak działają i jak zapewniają ci bezpieczeństwo. Czytaj więcej tutaj w MakeUseOf. Ułatwiają życie, przyspieszają wiele procesów i poprawiają bezpieczeństwo. Ale koncentrują one również wrażliwe informacje dotyczące hasła w jednym miejscu - i może to być niebezpieczne.

Przykład: OneLogin, producent aplikacji do pojedynczego logowania i zarządzania hasłami na poziomie przedsiębiorstwa, został zhakowany 31 maja 2017 r. I to są naprawdę złe wieści. Oto, co się stało, co powinieneś zrobić i kilka lekcji, których możemy się nauczyć.

Co się stało w OneLogin?

Oto, co mówi OneLogin:

„… Aktor zagrożenia wykorzystał jeden z naszych kluczy AWS, aby uzyskać dostęp do naszej platformy AWS za pośrednictwem interfejsu API z hosta pośredniego z innym, mniejszym dostawcą usług w USA…”

Co to znaczy? Oznacza to, że ktoś przeglądał wrażliwe dane OneLogin. I choć wiele z tych danych jest szyfrowanych, OneLogin uważa, że atakujący byli w stanie odszyfrować co najmniej niektóre dane.

Gdy tylko technicy OneLogin wykryli wtargnięcie, zamknęli infiltrowane systemy. Niestety doniesiono, że nie wykryli włamania aż do siedmiu godzin po jego rozpoczęciu. To długi czas na przeszukiwanie poufnych danych.

Do jakiego rodzaju danych mieli dostęp napastnicy?

„Aktor zagrożeń miał dostęp do tabel bazy danych, które zawierają informacje o użytkownikach, aplikacjach i różnych typach kluczy”.

Chociaż nie jest do końca jasne, jaki jest zakres tej listy, jest to zdecydowanie wiele wrażliwych rzeczy.

Trzeba przyznać, że OneLogin otwarcie mówi o tym incydencie. Trzymali zaktualizowany post na blogu na swojej stronie, komunikował się z klientami o ataku i udzielał porad, co robić. Jak dotąd nic nie wskazuje na to, że firma zaciemniła to, co się stało. (Być może w pewnym stopniu lekceważyli powagę ataku).

Co powinieneś zrobić, jeśli korzystasz z OneLogin

OneLogin szybko wydał przewodnik, aby pomóc użytkownikom złagodzić wszelkie skutki ataku (Rejestr również opublikował tę listę dla nie-klientów). Lista zawiera resetowania haseł, nowe tokeny uwierzytelniania, pozbycie się bezpiecznych notatek oraz szereg innych technicznych sugestii na poziomie administratora.

Jeśli jednak jesteś użytkownikiem OneLogin, oczywisty sposób działania jest znacznie prostszy: zmień hasła i zaktualizuj tokeny uwierzytelniające. To zajmie trochę czasu, ale warto to zrobić, ponieważ istnieje bardzo duża szansa, że ktoś ma dostęp do wszystkiego, co masz na koncie. Zmień swoje hasło główne, zmień hasła do swoich aplikacji, zmień wszystko, co zapisałeś w OneLogin.

I wyrzuć swoje bezpieczne notatki.

Tak, będzie do dupy. Ale będzie to znacznie mniej ssać niż przejęcie jednej z ważnych usług przez napastnika (lub, co gorsza, zatrzymanie za okup).

Czego możemy się nauczyć od OneLogin Hack

Pierwsza i najbardziej niepokojąca lekcja jest jasna: pojedyncze logowanie (SSO) i firmy zarządzające hasłami nie są odporne na zagrożenia bezpieczeństwa. Firmy te wiedzą, że bezpieczeństwo jest ważną sprawą dla ich klientów i że posiadają ogromną ilość cennych informacji.

Ale zdarzają się złe rzeczy. W tym przypadku klucze API, które dały atakującym dostęp do OneLogin, pochodzą „z hosta pośredniego z innym, mniejszym usługodawca w USA ” Pomimo zaangażowania OneLogin w bezpieczeństwo, niedociągnięcia innej firmy mogły pozwolić atakującym w.

Niestety żadna firma nie jest odporna na ataki hakerskie. Firmy zarządzające hasłami i firmy SSO traktują bezpieczeństwo bardzo poważnie i ogólnie dobrze sobie z tym radzą. Ale to musiało się stać.

Idąc dalej, co możesz zrobić? Podczas korzystania z tego typu usług należy pamiętać o kilku kwestiach.

Przechowywanie wszystkiego w jednym miejscu to zły pomysł

Oczywiście będziesz przechowywać swoje hasła w aplikacji do zarządzania hasłami. Ale czy powinno to być repozytorium wszystko twoich poufnych informacji? Może nie.

Bezpieczne notatki LastPass są łatwe na przykład do przechowywania informacji o koncie bankowym lub domowego hasła Wi-Fi. Ale jeśli ta usługa zostanie zhakowana, teraz patrzysz na jeszcze więcej problemów. Być może masz już zapisane informacje o karcie kredytowej. Ale jeśli dodasz jeszcze kilka kluczowych informacji 10 fragmentów informacji wykorzystywanych do kradzieży tożsamościKradzież tożsamości może być kosztowna. Oto 10 informacji, które musisz chronić, aby Twoja tożsamość nie została skradziona. Czytaj więcej , kradzież tożsamości staje się znacznie łatwiejsza.

Rozważ użycie innej zaszyfrowanej usługi, która nie przechowuje informacji w chmurze, np SplashID, Lub tylko szyfruj i hasło chroń folder na twoim komputerze Jak zabezpieczyć hasłem folder w systemie WindowsChcesz zachować prywatność folderu Windows? Oto kilka metod ochrony plików na komputerze za pomocą hasła. Czytaj więcej . Jest to nieco mniej wygodne, ale może znacznie zmniejszyć poziom trudności w przypadku naruszenia.

Pomyśl dwa razy o jednokrotnym logowaniu

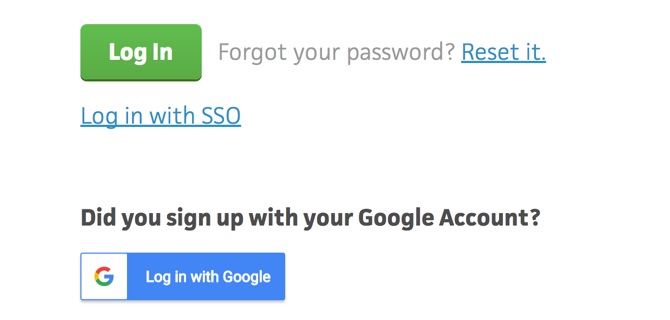

Jednokrotne logowanie jest świetne, ponieważ oszczędza mnóstwo czasu i ogranicza Twoje hasła do minimum. OpenID, logowanie się za pomocą danych logowania do sieci społecznościowej Korzystasz z logowania społecznościowego? Wykonaj następujące kroki, aby zabezpieczyć swoje kontaJeśli korzystasz z usługi logowania społecznościowego (takiej jak Google lub Facebook), możesz pomyśleć, że wszystko jest bezpieczne. Nie tak - czas przyjrzeć się słabościom logowań społecznościowych. Czytaj więcej , a inne podobne metody są dość popularne. (Szczerze mówiąc, sam ich używam.)

Bardziej bezpieczną opcją jest po prostu otwarcie konta z adresem e-mail dla każdej witryny. Jeśli używasz menedżera haseł, jest to łatwe. Nie tak łatwe jak OAuth lub podobne logowanie jednym kliknięciem, ale tak jest zdecydowanie bezpieczniejsze Jak miliony aplikacji są podatne na pojedynczy hack bezpieczeństwaOAuth to otwarty standard umożliwiający logowanie się do aplikacji lub strony internetowej innej firmy przy użyciu konta Facebook, Twitter lub Google - i jest podatny na ataki hakerów. Czytaj więcej .

Aby być uczciwym, niektóre osoby zachęcają do korzystania z jednokrotnego logowania jako praktyki bezpieczeństwa. Zważ swoje opcje.

Użyj uwierzytelniania dwuskładnikowego w ważnych usługach

Rozmawialiśmy o uwierzytelnianiu dwuskładnikowym niezliczoną ilość razy, ale jeśli go nie znasz, Przeczytaj wszystko na ten temat Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto z niego korzystaćUwierzytelnianie dwuskładnikowe (2FA) to metoda bezpieczeństwa, która wymaga dwóch różnych sposobów potwierdzenia tożsamości. Jest powszechnie stosowany w życiu codziennym. Na przykład płacenie kartą kredytową wymaga nie tylko karty, ... Czytaj więcej i uczyć się które usługi mogą z niego korzystać Zablokuj teraz te usługi za pomocą uwierzytelniania dwuskładnikowegoUwierzytelnianie dwuskładnikowe to inteligentny sposób ochrony kont internetowych. Rzućmy okiem na kilka usług, które możesz zablokować z większym bezpieczeństwem. Czytaj więcej . Następnie włącz.

Do jakich usług należy używać uwierzytelniania dwuskładnikowego? Krótko mówiąc, jak najwięcej. Twoje najważniejsze usługi, takie jak poczta e-mail, bankowość i przechowywanie w chmurze, powinny zdecydowanie być przez nią chronione. Wszystko inne jest bonusem. Zrób to teraz.

Bądź ostry

Użytkownicy OneLogin nauczyli się trudnej lekcji: żadna usługa nie jest w 100 procentach bezpieczna. Był to szczególnie trudny sposób na nauczenie się tej lekcji, ale na dłuższą metę może być najlepiej. Jeśli jesteś użytkownikiem OneLogin, powinieneś zająć się zbieraniem elementów. Jeśli nie, uważaj się za szczęściarza i podejmij kroki, aby upewnić się, że tak się nie stanie.

Czy dotknął Cię hack OneLogin? Czy to sprawia, że myślisz dwa razy o menedżerach haseł lub aplikacjach do pojedynczego logowania? Podziel się swoimi przemyśleniami w komentarzach poniżej!

Dann jest konsultantem ds. Strategii i marketingu treści, który pomaga firmom generować popyt i potencjalnych klientów. Bloguje także na temat strategii i content marketingu na dannalbright.com.