Reklama

Dlaczego miałoby być konieczne ukrywanie się w Internecie? Czy takie zachowanie nie jest tylko dla hakerów, szpiegów i lowlifów? Nie do końca. Jeśli naprawdę myślisz o niektórych sytuacjach, w których możesz zablokować swoje IP, wymyślenie dobrego przebrania online może być konieczne nawet dla najbardziej upartej osoby w Internecie Internet.

Dlaczego miałoby być konieczne ukrywanie się w Internecie? Czy takie zachowanie nie jest tylko dla hakerów, szpiegów i lowlifów? Nie do końca. Jeśli naprawdę myślisz o niektórych sytuacjach, w których możesz zablokować swoje IP, wymyślenie dobrego przebrania online może być konieczne nawet dla najbardziej upartej osoby w Internecie Internet.

Oto przykład. Kilka lat temu byłem bardzo aktywny w debacie dotyczącej mistyfikacji online. Szczegóły dotyczące mistyfikacji nie są tak ważne, jak wynik debaty. Ostatecznie zarówno ja, jak i jeden z moich bliskich przyjaciół z Wielkiej Brytanii ostatecznie otrzymali zakaz dostępu do forum pełnego ludzi, którzy wierzyli w mistyfikację. Mój przyjaciel i ja ujawniliśmy oszustwo - a nadgorliwy administrator wierzący na forum poczuł, że nie jesteśmy już tam mile widziani.

Jedyny problem polegał na tym, że mój przyjaciel i ja chcieliśmy ściśle kontrolować artystę oszustów na wypadek, gdyby spróbował ponownie zaatakować. Potrzebowaliśmy więc sposobu na obejście zakazu IP i monitorowanie forum. Wymagało to wymyślenia przebrania - konta użytkownika zawierającego dane dotyczące lokalizacji i identyfikatora oraz adresu IP, którego administrator forum nie rozpoznałby.

Istnieje wiele podobnych sytuacji, w których możesz się ukryć w Internecie. Być może skomentowałeś na blogu, a moderator zadowolony z zakazu zablokował twoje IP przed komentowaniem. Może chcesz pobrać zawartość, która jest dostępna tylko z określonego kraju. A może chcesz opublikować komentarz publiczny na forum bez wiedzy osób, że to Ty opublikowałeś komentarz. Nie zawsze łatwo jest się w pełni ukryć w sposób, którego nie da się wyśledzić, ale korzystając z narzędzi opisanych w tym artykule, powinieneś być w stanie to zrobić dość szybko.

Ukrywanie swojej tożsamości i adresu IP

Faktem jest, że rdzeń twojej tożsamości online jest owinięty wokół twojego adresu IP. Informuje serwer sieciowy, że łączysz się z lokalizacji komputera. Ponadto serwery sieciowe mogą wykryć system operacyjny, markę i wersję przeglądarki oraz wiele innych. Niezależnie od tego, czy interesuje Cię prywatność online, czy chcesz uzyskać dostęp do strony internetowej, która postanowiła zablokować Twój konkretny adres IP, pomocne będą następujące narzędzia i techniki.

Po pierwsze - utwórz fałszywy identyfikator

Najłatwiej jest wymyślić wiarygodne szczegóły manekina, które można wprowadzić w formularzach rejestracyjnych, aby zarejestrować się na forum, blogu lub innej stronie internetowej, która mogła Cię zbanować. Bardzo polecam artykuł Craiga na temat kilku witryn, których możesz użyć do automatycznego generowania fałszywe dane identyfikacyjne 2 najlepsze strony do wymyślania fałszywego identyfikatora w InternecieCzy to w jakimkolwiek celu, założę się, że użyłeś jakiejś formy fałszywej tożsamości lub konta bankowego. To naturalne, że chcemy mieć anonimowość w niektórych zachowaniach i nie ma nic ... Czytaj więcej lubię to. Osobiście uważam, że pierwsza strona, o której wspomina - Fałszywy generator nazw - jest najlepszy do pracy.

W tym przypadku chcę zostać mężczyzną z Wielkiej Brytanii. Nie dbam o szczegóły, chcę tylko stworzyć swoją tożsamość z myślą o tej lokalizacji. Narzędzie do generowania fałszywych identyfikatorów używa typowych nazw z tego regionu świata, a następnie generuje fałszywy adres, telefon numer, nazwa użytkownika i hasło oraz cały zestaw innych fałszywych informacji, których możesz użyć do wypełnienia rejestracji Formularz.

Jedyną rzeczą, której możesz potrzebować, jest adres e-mail, ale MakeUseOf ma tam również wiele artykułów na temat generowania tymczasowe konta e-mail Pięć bezpłatnych tymczasowych usług e-mail w celu uniknięcia spamu Czytaj więcej . Z tych adresów e-mail zwykle korzystają ludzie, aby uniknąć spamu, ale możesz ich również użyć w dowolnym formularzu rejestracyjnym, w tym do tworzenia kont na forach i innych stronach internetowych.

Używanie oprogramowania komputerowego do maskowania twojego adresu IP

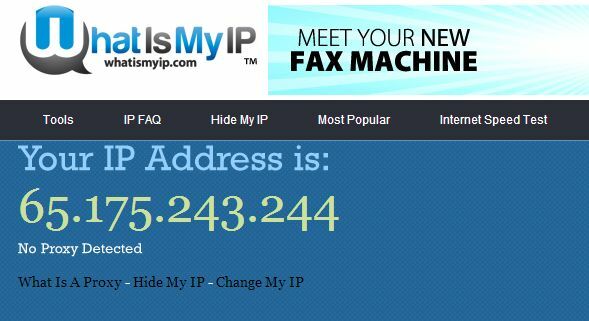

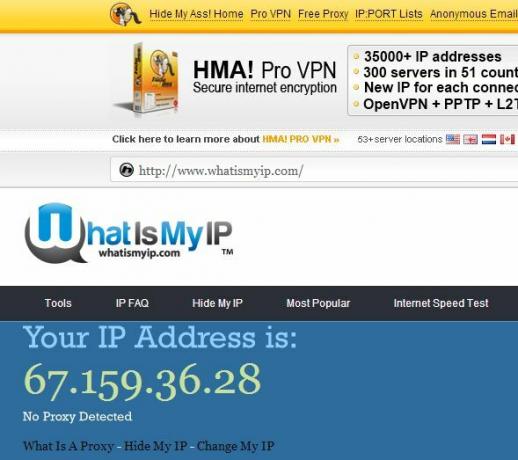

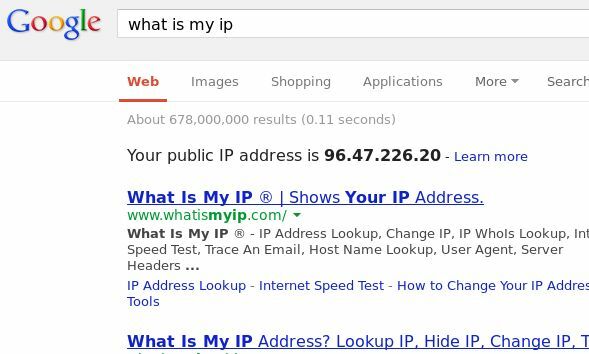

Teraz, gdy masz fałszywą tożsamość, najważniejszą częścią ukrywania się jest powstrzymanie tego zdalnego serwera WWW przed „zobaczeniem” prawdziwego adresu IP i lokalizacji twojego komputera. Zanim zaczniesz, musisz szybko sprawdzić swój aktualny prawdziwy adres IP. Po prostu przejdź do whatismyip.com i zobacz, co czyta dla twojego adresu IP.

Oto twoja misja. Musisz mieć możliwość odwiedzenia tej witryny i odczytania innego adresu IP. Jest kilka sposobów, aby to zrobić, a pierwszy, o czym wspomnę, to kilka przydatnych darmowych aplikacji komputerowych, które załatwią sprawę.

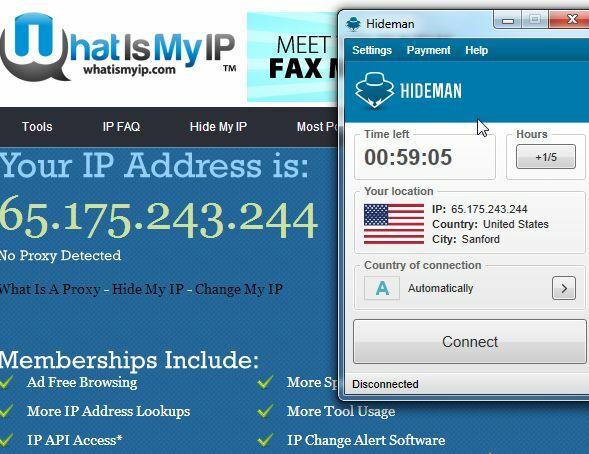

Pierwszy to Hideman Hideman: zamaskuj swój adres IP, aby ominąć ograniczenia pobierania stron internetowych Czytaj więcej , który pierwotnie był omawiany tutaj w MUO jako rozwiązanie pozwalające ominąć limity czasu pobierania plików witryn, zmieniając adres IP dla każdego pobrania - kolejny kreatywny powód do ukrycia siebie! Hideman instaluje się szybko i działa jako małe wyskakujące okienko na pulpicie, które pokazuje twój aktualny adres IP i lokalizację.

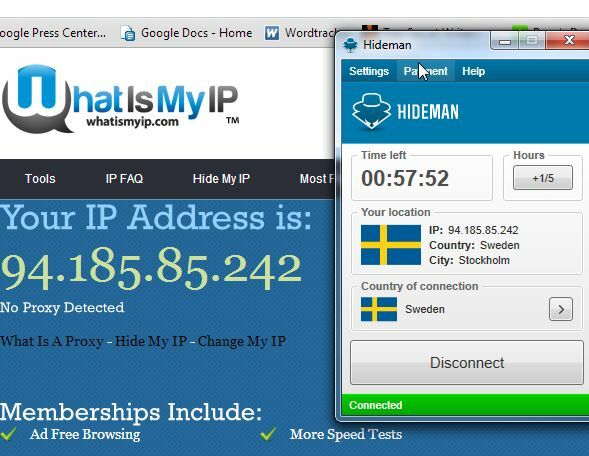

Po kliknięciu przycisku „Połącz” Hideman aktywuje i zamaskuje Twój adres IP, zmieniając go na adres IP w jednym z krajów wybranych z listy rozwijanej. Tutaj możesz zobaczyć, jak Hideman ukrył moje IP i pokazał, że łączę się z Internetem ze Szwecji.

Witryna nawet nie rozpoznała, że adres IP pochodzi ze szwedzkiego serwera proxy (patrz „Nie wykryto proxy”). W połączeniu ze szwedzką tożsamością za pomocą Fake Name Generator byłoby to bardzo, bardzo przekonujące przebranie.

Jak widać tutaj, Hideman nawet przekonał popularną witrynę, taką jak CNN, że łączyłem się z zagranicznej lokalizacji, zachęcając CNN do zapytania mnie, czy chcę przejść na edycję spoza USA.

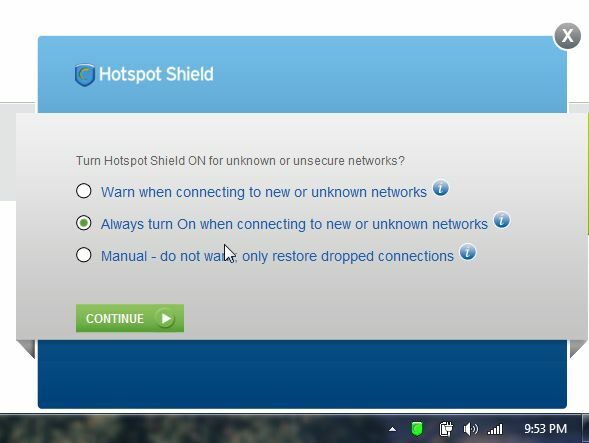

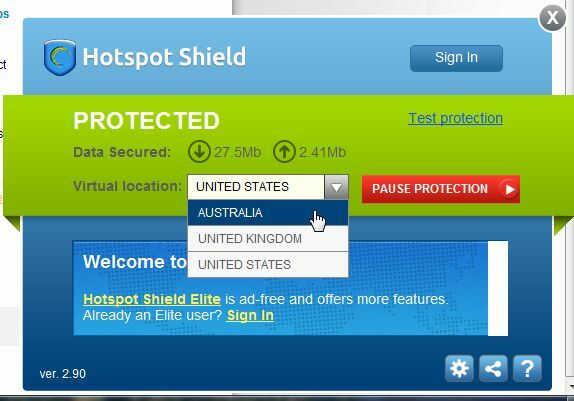

Hideman ma ograniczenie związane z darmową wersją, z której można korzystać tylko przez 5 godzin tygodniowo. Kolejną świetną aplikacją komputerową do maskowania twojego adresu IP Hotspot Shield, który pozostaje na pasku zadań i można go aktywować w dowolnym momencie. Możesz powiedzieć, jak i kiedy aktywować dostęp do Internetu za pomocą fałszywego adresu IP.

Wyskakujące okienko informuje, czy jesteś przebrany (chroniony), czy nie. W bezpłatnej wersji nie możesz wybierać z innych krajów - utknąłeś w domyślnej wersji Stanów Zjednoczonych.

Jednak nawet z tym ograniczeniem byłem w stanie ukryć się jako gość witryny internetowej z San Jose w Kalifornii.

Pamiętaj, że niektóre z tych usług mogą zostać oznaczone w niektórych witrynach jako serwer proxy lub jako anonimowy serwer proxy. Jeśli tak się stanie i nie możesz przejść przez proces rejestracji z tego powodu, przejdź do innych rozwiązań w tym artykule. Przynajmniej poniższe rozwiązanie TorBox powinno załatwić sprawę.

Internetowe usługi proxy

Prawdopodobnie najprostszym rozwiązaniem, aby się ukryć, jest po prostu skorzystanie z jednej z wielu internetowych usług maskujących, które maskują twoje IP, kiedy uzyskujesz dostęp do sieci za pośrednictwem tych stron. Najbardziej znanym jest Hide My Ass, ale istnieje wiele innych, które załatwią sprawę.

Angela wymieniła kilka z nich w swoim artykule na temat znalezienia Proxy na Facebooku 3 proxy i hacki na Facebooku, aby sprawdzić Facebook z dowolnego miejsca Czytaj więcej , i zaproponowała wiele innych rozwiązań w swoim artykule na temat uzyskiwanie dostępu do BBC iPlayer Jak oglądać BBC iPlayer z VPN lub proxy w Wielkiej BrytaniiIstnieją sposoby na obejście ograniczeń geograficznych dotyczących mediów strumieniowych. Oto jak możesz oglądać BBC iPlayer z VPN lub proxy w Wielkiej Brytanii. Czytaj więcej z dowolnego miejsca na świecie. Rozwiązanie internetowe jest najczęściej stosowanym sposobem maskowania, ponieważ nie wymaga pobierania i jest takie łatwe. Niestety jest to również najmniej prawdopodobne rozwiązanie zapewniające wiarygodny adres IP, który nie zostanie oznaczony przez docelową witrynę jako anonimowy serwer proxy. Warto wypróbować kilka, a następnie przejść do jednego z rozwiązań stacjonarnych, a jeśli wszystko inne zawiedzie - nadszedł czas, aby wyciągnąć wielkie pistolety i ukryć się przy użyciu rozwiązania TorBox.

Korzystanie z TorBox

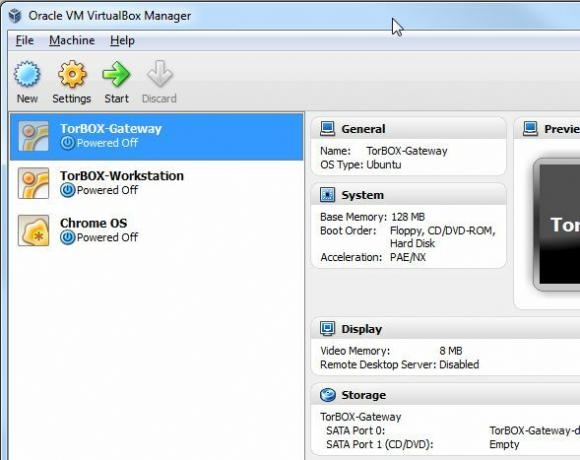

Jedną z najlepszych metod maskowania adresu IP i lokalizacji w sieci jest użycie bramy TorBox na VirtualBox. To rozwiązanie składa się z dwóch części - TorBox Gateway, która prowadzi własną sieć niezależnie od tego, co dzieje się gdzie indziej na pulpicie. Zasadniczo przypomina to uruchamianie całego innego komputera z własnym adresem IP.

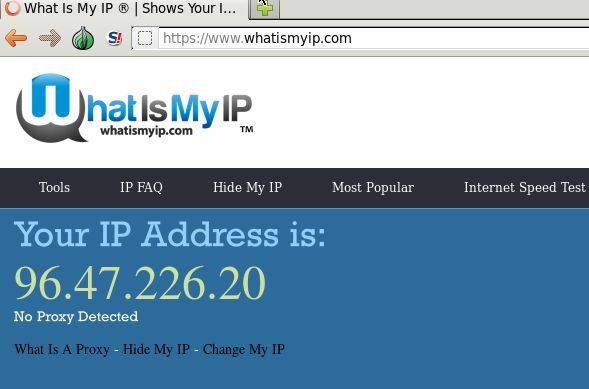

Chociaż proces konfigurowania TorBox Gateway i stacji roboczej jest poza zakresem tego artykułu, możesz przejść przez to (nie jest tak źle) w moim artykule, w którym opisuję używanie go do anonimowy e-mail Przeglądaj i wysyłaj e-mailem bezpiecznie i anonimowo dzięki TorBOXPrzed dwoma laty nigdy nie myślałem, że będę musiał blokować swoją tożsamość podczas korzystania z Internetu. Poważnie, myślałem, że anonimowe korzystanie z Internetu było tylko dla hakerów, ... Czytaj więcej . Po przejściu przez tę konfigurację zobaczysz dwa systemy TorBox w Oracle VirtualBox. Najpierw uruchom bramę, a następnie stację roboczą. Przejdź do WhatIsMyIp.com z przeglądarki TorBox i powinieneś zobaczyć coś takiego.

Który, w moim przypadku, jest adresem IP z bardzo odległej lokalizacji. Nawet Google myśli, że jestem pod tym adresem IP, kiedy przeglądam internet przez moją niesamowitą TorBox Gateway - całkowicie zamaskowaną i gotową do eksploracji Internetu bez wiedzy o tym, kim i gdzie naprawdę jestem.

W połączeniu z fałszywym identyfikatorem online i nieautoryzowanym adresem e-mail, ukryte IP stanowi doskonały plan przebrania się w Internecie. Możesz być kimkolwiek w dowolnym miejscu na świecie i nikt - nawet ten wstrętny administrator forum, który zbanował cię na podstawie twojego adresu e-mail i adresu IP, nie może cię powstrzymać.

Czy kiedykolwiek ukryłeś swoją prawdziwą tożsamość w sieci? Jakich narzędzi używasz do tego? Wolisz jedno z rozwiązań stacjonarnych czy internetowe? Podziel się swoimi wskazówkami i opiniami w sekcji komentarzy poniżej!

Ryan ma tytuł licencjata z inżynierii elektrycznej. Pracował 13 lat w inżynierii automatyki, 5 lat w IT, a teraz jest inżynierem aplikacji. Były redaktor naczelny MakeUseOf, przemawiał na krajowych konferencjach dotyczących wizualizacji danych i był prezentowany w krajowej telewizji i radiu.