Reklama

Wydaje się, że firmy nie powstrzymują hakerów próbujących ukraść dane klientów. Lista modlonych firm rzeczywiście się wydłużyła i obejmuje znane nazwiska, takie jak JP Morgan, Home Depot i Target. I właśnie o tym wiemy. Każda niewyjaśniona awaria strony internetowej jest wywoływana uniesionymi brwiami. Czy to była usterka? Czy witryna została zhakowana? A kiedy nas, gdyby to drugie było prawdą?

Wydaje się, że wszyscy zgadzają się, że firmy powinny robić więcej, aby chronić ludzi, którzy powierzyli im cenne dane, ale trend głośnych hacków prawdopodobnie utrzyma się w najbliższej przyszłości. Na razie konsumenci mogą zrobić niewiele, ale przygotować się i zareagować w razie wystąpienia zagrożeń. Oto jak możesz się chronić.

Ucz się o zagrożeniach

Nagłówki informujące o poważnych naruszeniach są w rzeczywistości tylko częścią opowieści. Mniejsze firmy i organizacje są regularnie naruszane, a te mniejsze historie rzadko są wiadomościami na pierwszej stronie, jeśli w ogóle są wiadomościami. Wiele ofiar tych drobnych incydentów nigdy nie zdaje sobie sprawy, że istnieje problem. W końcu większość z nas ma do czynienia z setkami firm rocznie. Sprawdzanie, czy zostały zhakowane (czy nie), jest w najlepszym razie trudne.

DataLossDB.org może jednak nieco ułatwić życie, podobnie jak Twitter witryny. DataLossDB pokazuje najnowsze znane naruszenia na swojej stronie głównej. Możesz także zapisać się na cotygodniowy biuletyn podsumowujący wszystkie przypadki utraty danych w poprzednim tygodniu. Śledzenie strony na Twitterze lub zapisanie się do newslettera może zabrać wiele wirtualnej pracy nóg z informowaniem Cię o nowych zagrożeniach bezpieczeństwa.

Polecam również sprawdzić nasza lista najlepszych blogów poświęconych bezpieczeństwu Red Alert: 10 blogów poświęconych bezpieczeństwu komputerów, które powinieneś dziś śledzićBezpieczeństwo jest kluczową częścią komputerów i powinieneś starać się kształcić i być na bieżąco. Będziesz chciał sprawdzić te dziesięć blogów poświęconych bezpieczeństwu i ekspertów od bezpieczeństwa, którzy je piszą. Czytaj więcej . Nie musisz ich przestrzegać, ale sprawdzanie tylko jednego tygodnia może być pomocne i na bieżąco.

Zarządzaj hasłami

Zmiana hasła jest konieczna, jeśli masz konto w zaatakowanej firmie. Nie wszystkie ataki koncentrują się na hasłach, ale wielu z nich tak robi złamane hasło 7 najczęstszych taktyk używanych do hakowania hasełKiedy słyszysz „naruszenie bezpieczeństwa”, co przychodzi ci na myśl? Zły haker? Jakieś dziecko mieszkające w piwnicy? W rzeczywistości wszystko, czego potrzeba, to hasło, a hakerzy mają 7 sposobów na zdobycie twojego. Czytaj więcej można wykorzystać do uzyskania pełnego dostępu, chyba że dostępne jest uwierzytelnianie dwuskładnikowe. Co gorsza, logowanie może wydawać się uzasadnione, co utrudnia twierdzenie, że w rzeczywistości był to ktoś inny.

Ale zmiana hasła to dopiero początek. Rozsądnie jest również podjąć proaktywne środki, które ochronią Cię przed dalszymi naruszeniami bezpieczeństwa. PwnedList [No Longer Available], witryna monitorująca sieć pod kątem wycieków danych, w tym adres e-mail i hasło, to świetny sposób na ochronę. Usługa jest bezpłatna i może automatycznie powiadomić Cię o wystąpieniu wycieku, dając Ci szansę zmiany hasła przed wystąpieniem szkody.

Mądrze jest także użyć menedżera haseł 5 Porównanie narzędzi do zarządzania hasłami: Znajdź ten, który jest dla Ciebie idealnyWybór strategii zarządzania hasłami, aby poradzić sobie z ogromną liczbą potrzebnych haseł, ma kluczowe znaczenie. Jeśli jesteś jak większość ludzi, prawdopodobnie przechowujesz swoje hasła w mózgu. Aby je zapamiętać ... Czytaj więcej . Pomoże to w opracowaniu bezpieczniejszych haseł, co jest zawsze plusem, i ułatwi zmianę hasła, jeśli będzie to konieczne. Najlepsze opcje mogą obejmować wiele urządzeń, w tym smartfony i tablety.

Użyj bezpieczeństwa swojej karty kredytowej

Wielu konsumentów jest zaniepokojonych, gdy słyszą o naruszeniu, ponieważ wierzą, że ich karta kredytowa zostanie wykorzystana do dokonania fałszywych zakupów. Może się tak zdarzyć, ale konsumenci rzadko ponoszą odpowiedzialność. Na przykład w Stanach Zjednoczonych obywatele nie mogą być pociągnięci do odpowiedzialności za jakiekolwiek nieuczciwe opłaty, które wystąpią z powodu skradzionych informacji i ponoszą odpowiedzialność tylko za 50 USD, jeśli opłaty wystąpią z powodu fizycznej karty Stracony. Tylko fałszywe obciążenia debetowe mogą spowodować całkowitą utratę środków, a nawet wtedy, jeśli nie zgłosisz tego w ciągu 60 dni.

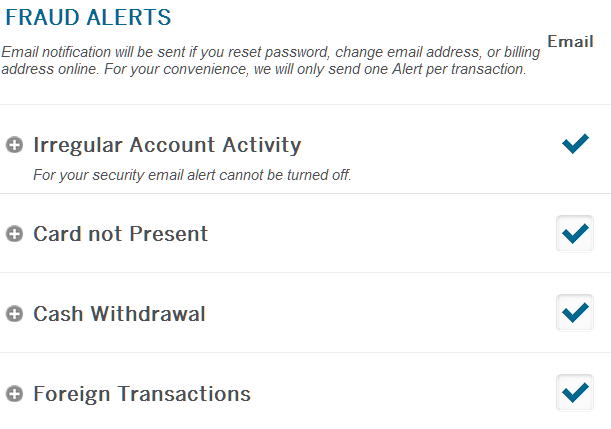

Nadal, nieuczciwe opłaty mogą być niewygodne 4 strony internetowe, które wyglądają na oficjalne, ale wezmą twoje pieniądzeNawet jeśli jesteś skrupulatną osobą, łatwo może zostać oszukany przez oficjalnie wyglądającą stronę. To nie są „oszustwa”, ale zaskoczyły ludzi. Czytaj więcej . Musisz skontaktować się z bankiem lub wystawcą karty kredytowej, a im więcej dokonanych opłat, tym trudniej będzie. Dlatego powinieneś włączyć jak najwięcej funkcji bezpieczeństwa. W szczególności wiele kart kredytowych oferuje system powiadomień, który automatycznie informuje Cię, gdy zostanie naliczona opłata większa niż pewna kwota lub gdy nastąpi transakcja „brak karty”. Opcje są różne, ale najlepsze firmy wydające karty kredytowe powiadomią Cię nawet o „podejrzanych działaniach”, takich jak nagły ciąg opłat pochodzących z tysięcy mil od miejsca zamieszkania.

Po włączeniu tych powiadomień możesz natychmiast skontaktować się z dostawcą karty i rozwiązać problem. Nadal będziesz musiał zadzwonić, ale proces ten będzie łatwiejszy, jeśli zauważysz oszustwo, gdy nastąpi, a nie miesiąc później, gdy sprawdzisz swoje miesięczne wyciągi.

Zamknij stare konta

Podczas patrolowania w poszukiwaniu informacji o incydentach związanych z utratą danych możesz natknąć się na naruszenia firm, z którymi nie regularnie prowadzisz interesy, ale wciąż mają na ciebie wpływ. Firmy zazwyczaj przechowują dane przez bardzo długi czas, a konsumenci mają tendencję do otwierania kont, a następnie zapominania o nich. To zmienia się w przepis na katastrofę.

Jeśli musisz odpowiedzieć na naruszenie, zadaj sobie pytanie, czy naprawdę potrzebujesz danego konta. Wiele osób otwiera firmową kartę kredytową lub członkostwo, aby zdobyć słodką ofertę, a potem szybko zapomina, aż stanie się coś złego. Jeśli Twoje dane zostaną utracone, a Ty nie robisz wiele ani nie robisz interesów z ludźmi, którzy je utracili, po prostu urocz swoje więzi. Zamknij swoje konta, wyzeruj wszelkie pozostałe salda i idź gdzie indziej.

Może to spowodować usunięcie danych z ich komputerów, ponieważ wiele firm utrzymuje dane przez pewien czas po zamknięciu konta. Ale zamknięcie konta sprawi, że przejęte dane będą mniej przydatne i da ci o jeden front do martwienia się o wojnę o twoją prywatność.

Zostań sceptykiem

Nagłówki na temat znanych hacków zwykle koncentrują się na utracie hasła lub informacji o karcie kredytowej. Wszyscy wiedzą, że te dane są ważne, więc stanowi dobrą historię. Ale możliwości ataku wykraczają poza zwykłe naliczanie fałszywych zakupów lub logowanie się do konta za pomocą skradzionego hasła.

W hack docelowy 4 strony internetowe, które wyglądają na oficjalne, ale wezmą twoje pieniądzeNawet jeśli jesteś skrupulatną osobą, łatwo może zostać oszukany przez oficjalnie wyglądającą stronę. To nie są „oszustwa”, ale zaskoczyły ludzi. Czytaj więcej , na przykład napastnicy przechwycili nazwiska, adresy i numery telefonów. Dzięki tym informacjom możliwe jest tworzenie fałszywych e-maili, listów, a nawet połączeń telefonicznych, które wyglądają na bardziej uzasadnione niż zwykle. Jeśli otrzymasz wiadomość e-mail z prośbą o „potwierdzenie niektórych informacji”, a ten sam adres e-mail zawiera Twoje imię i nazwisko oraz adres, możesz z roztargnieniem uznać, że jest on prawidłowy.

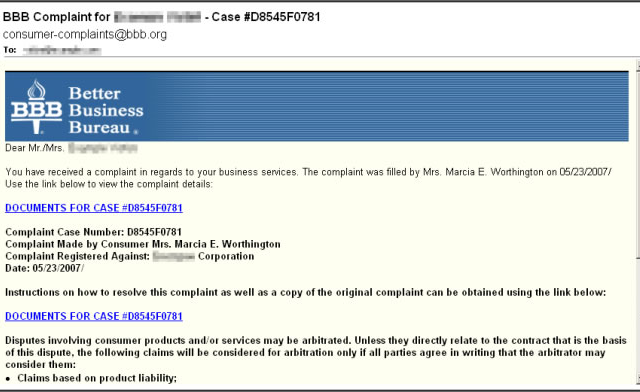

Ta technika nazywana jest „phishingiem włóczni” ze względu na jej dokładny charakter. Chociaż nie jest tak powszechny jak ogólny spam typu phishing, może być bardzo skuteczny. W jednym przypadku hakerom udającym Better Business Bureau udało się przechwycić dane od 1400 dyrektorów firm. Każdy e-mail zawierał informacje związane z działalnością każdego egzekucji i pojawiał się na drodze, którą mogliby uznać za uzasadnioną, co czyniło atak bardzo skutecznym.

Lekcja tutaj jest niefortunna, ale prosta; nigdy nie zawiedźcie się. Załóżmy, że każdy nieoczekiwany e-mail, SMS lub połączenie telefoniczne może być oszustwem typu phishing Czym dokładnie jest phishing i jakich technik używają oszuści?Sam nigdy nie byłem fanem połowów. Wynika to głównie z wczesnej wyprawy, kiedy mój kuzyn zdołał złapać dwie ryby, podczas gdy ja złapałem zip. Podobnie jak w prawdziwym rybołówstwie, wyłudzanie informacji nie jest ... Czytaj więcej i odpowiednio odpowiedz. Odwiedzaj witryny za pomocą przeglądarki zamiast klikać łącza, sprawdź, czy numery telefonów są autentyczne przed połączeniem, i nigdy odpowiadać na niechciane wiadomości e-mail danymi osobowymi.

Poszukaj (ostrożnie) swojego bezpłatnego raportu kredytowego

Duże firmy, które zostały skutecznie zaatakowane przez hakerów, napotykają poważny problem. Naruszenie potencjalnie stawia firmę na haczyku za wszelkie szkody poniesione przez klienta z powodu jego zaniedbania. Oprócz zadawania podwójnego ciosu złym PR, szkody klienta (i opłaty adwokackie wymagane do rozpatrzenia roszczeń) mogą obciążyć konto bankowe firmy.

Dlatego większość firm dotkniętych poważnym naruszeniem danych korzysta z bezpłatnej oferty monitorowania kredytu. Często otrzymasz o tym powiadomienie pocztą, ale czasem pojawi się ono w wiadomości e-mail. Poziom usługi jest zwykle najbardziej dostępny, więc rejestrujesz się, aby otrzymać powiadomienie, jeśli ktoś otworzy konto pod Twoim nazwiskiem, ale jest lepszy niż nic.

Zapaleni czytelnicy mogą zauważyć lukę w zabezpieczeniach. Jeśli firma, która została zaatakowana przez hakera, ogłosi, że oferuje bezpłatne monitorowanie kredytu, właśnie przygotowała swoich klientów do dobrego ataku typu phishing spear. Sprawdź dokładnie, co otrzymujesz i spróbuj zweryfikować ofertę za pośrednictwem oficjalnej strony internetowej firmy 4 strony internetowe, które wyglądają na oficjalne, ale wezmą twoje pieniądzeNawet jeśli jesteś skrupulatną osobą, łatwo może zostać oszukany przez oficjalnie wyglądającą stronę. To nie są „oszustwa”, ale zaskoczyły ludzi. Czytaj więcej przed wykonaniem połączenia lub kliknięciem łącza.

Jak byś zareagował?

Naruszenie danych jest powszechne, ale nie są czymś, co powinno Cię utrzymywać w nocy. Historie kradzieży z kradzieżą, które powodują, że konsumenci trzęsą się ze strachu, są rzadkie i zwykle wynikają z celowania ataki zamiast masowego naruszenia, chociaż dane wyciekły w wyniku naruszenia, mogłyby ułatwić kradzież tożsamości ofiary.

Czy robiłeś interesy z hackowaną firmą, a jeśli tak, to co robiłeś, kiedy się o tym dowiedziałeś? Daj nam znać w komentarzach.

Matthew Smith jest niezależnym pisarzem mieszkającym w Portland w stanie Oregon. Pisze i edytuje także dla Digital Trends.