Reklama

Jeśli chodzi o sposoby, w jakie hakerzy i dystrybutorzy złośliwego oprogramowania uzyskują dostęp do twojego komputera, wiele się mówi: Inżynieria społeczna Co to jest inżynieria społeczna? [MakeUseOf wyjaśnia]Możesz zainstalować najsilniejszą i najdroższą zaporę ogniową w branży. Możesz edukować pracowników na temat podstawowych procedur bezpieczeństwa i znaczenia wyboru silnych haseł. Możesz nawet zablokować serwerownię - ale jak ... Czytaj więcej , Wstrzyknięcie SQL Co to jest zastrzyk SQL? [MakeUseOf wyjaśnia]Świat bezpieczeństwa w Internecie jest nękany otwartymi portami, tylnymi drzwiami, dziurami w zabezpieczeniach, trojanami, robakami, podatnością na zaporę ogniową i mnóstwem innych problemów, które utrzymują nas wszystkich na nogi. Dla użytkowników prywatnych ... Czytaj więcej , Ataki DDoS Co to jest atak DDoS? [MakeUseOf wyjaśnia]Termin DDoS gwiżdże w przeszłości, ilekroć cyberaktywizm zbiera się w głowie. Tego rodzaju ataki pojawiają się w nagłówkach międzynarodowych z wielu powodów. Kwestie, które przyspieszają te ataki DDoS, są często kontrowersyjne lub bardzo ... Czytaj więcej , i tak dalej. Ale o jednym ataku, o którym nie mówi się tak wiele, jest równie nikczemny, jak inne kliknięcie.

Clickjacking jest trudny do wykrycia, może dotyczyć praktycznie każdego i jest rozpowszechniony w wielu różnych systemach operacyjnych i aplikacjach. Oto, co musisz wiedzieć o klikaniu, w tym o tym, gdzie go zobaczysz i jak się przed nim zabezpieczyć.

Co to jest Clickjacking?

Jak można się domyślić z nazwy, kliknięcie to proces przechwycenia kliknięcia użytkownika przez użytkownika komputer (można go również wykorzystać do porwania naciśnięć klawiszy, ale „naciśnięcie klawiszy” jest o wiele trudniejsze do mówić). Proces ten może odbywać się na kilka sposobów, ale wszystkie mają jedną wspólną cechę: użytkownik uważa, że klika jedną rzecz, podczas gdy w rzeczywistości klika coś innego.

Wiele ataków typu „clickjacking” obejmuje przezroczysty interfejs użytkownika umieszczony nad innym interfejsem, którego użytkownik spodziewa się zobaczyć (dlatego „przywracanie interfejsu użytkownika” to inna nazwa tej metody). Następnie, gdy ten użytkownik myśli, że coś klika, w rzeczywistości klika coś innego, czego nie widzi. Możesz pomyśleć, że klikasz link, który zarejestruje Cię w celu fajny biuletyn Dowiedz się czegoś nowego dzięki 10 wartym uwagi biuletynom e-mailBędziesz dzisiaj zaskoczony jakością biuletynów. Powracają. Subskrybuj te dziesięć fantastycznych biuletynów i dowiedz się, dlaczego. Czytaj więcej , kiedy faktycznie klikniesz przycisk, który daje cyberprzestępcy dostęp do Twojego konta e-mail, na przykład.

Inny rodzaj ataku zmienia rzeczywistą pozycję kursora użytkownika, ale pozostawia ekran nietknięty, dzięki czemu kursor wygląda tak, jakby znajdował się w jednym miejscu, ale w rzeczywistości znajduje się w innym. Wygląda na to, że byłaby to po prostu wielka irytacja, ale można go użyć, aby nakłonić ludzi do klikania rzeczy, które dają Wrażliwa informacja 10 fragmentów informacji wykorzystywanych do kradzieży tożsamościKradzież tożsamości może być kosztowna. Oto 10 informacji, które musisz chronić, aby Twoja tożsamość nie została skradziona. Czytaj więcej .

Niektóre inne kreatywne ataki również mieszczą się w zasięgu kliknięć. Na przykład w niedawnym ataku wykorzystano szkodliwe oprogramowanie do przekierowania wyszukiwań użytkowników na Bing, Google i Yahoo w celu dostosowania (i oszukańczych) stron wyników, które były pełne reklam opartych na Google AdSense. Użytkownicy klikają reklamy, sądząc, że są to prawidłowe wyniki wyszukiwania, a napastnicy otrzymają zapłatę.

Niektóre osoby uwzględniają nawet ataki typu socjotechnika podczas klikania; na przykład w 2009 roku na Twitterze krążył tweet z napisem „Nie klikaj” i zawierający link. Za każdym razem, gdy ktoś kliknie link, to samo będzie tweetowane z jego konta. Podobne techniki Pięć zagrożeń Facebooka, które mogą zainfekować komputer i sposób ich działania Czytaj więcej zostały wykorzystane do rozprzestrzeniania generujących pieniądze linków na Facebooku.

Clickjacking nie ogranicza się tylko do stron i aplikacji, w których użytkownicy mają mysz; może się to również zdarzyć na urządzeniach mobilnych. Jednym z ostatnich przykładów jest Android. Lockdroid. E, kawałek Oprogramowanie ransomware dla systemu Android Złośliwe oprogramowanie na Androida: 5 typów, o których naprawdę musisz wiedziećZłośliwe oprogramowanie może wpływać zarówno na urządzenia mobilne, jak i stacjonarne. Ale nie bój się: odrobina wiedzy i odpowiednie środki ostrożności mogą ochronić Cię przed zagrożeniami takimi jak ransomware i oszustwa związane z seksualizacją. Czytaj więcej które wykorzystywało klikanie (lub „dotykanie”, jeśli wolisz), aby uzyskać uprawnienia administracyjne do urządzenia docelowego. Niedawno słyszeliśmy o Dostępność Luka w zabezpieczeniach Clickjacking na Androida W jaki sposób można wykorzystać usługi ułatwień dostępu Androida do włamania się do telefonuW pakiecie ułatwień dostępu Androida znaleziono różne luki w zabezpieczeniach. Ale do czego służy to oprogramowanie? Czytaj więcej smartfony i tablety.

Co możesz zrobić, aby zapobiec Clickjackingowi

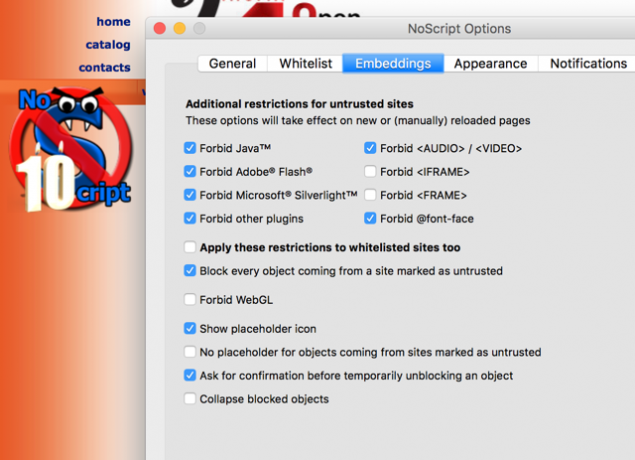

Niestety niewiele można zrobić, aby zapobiec kliknięciom, chyba że jesteś administratorem witryny. Zdecydowanie najczęściej zalecaną metodą ochrony się podczas przeglądania jest używanie NoScript, dodatek do przeglądarki Firefox, który uniemożliwia ładowanie skryptów bez określonej autoryzacji ty. NoScript ma pewne funkcje zapobiegające klikaniu i jest naprawdę dobry w wykrywaniu rodzajów skryptów tworzących przezroczyste nakładki na stronach internetowych.

Wszelkie podobne rozszerzenia, których możesz użyć uniemożliwić ładowanie skryptów lub aplikacji Kontroluj zawartość sieci: podstawowe rozszerzenia do blokowania śledzenia i skryptówPrawda jest taka, że zawsze ktoś lub coś monitoruje twoją aktywność i treść w Internecie. Ostatecznie im mniej informacji pozwolimy tym grupom, tym będziemy bezpieczniejsi. Czytaj więcej zapewni również pewną ochronę.

Najlepszą obronę przed kliknięciem należy jednak uzyskać od administratorów witryny. Wiele z tych mechanizmów obronnych jest raczej technicznych, a jeśli chcesz dowiedzieć się, jak je w pełni wdrożyć, polecam przejrzenie Ściągnięcia Obrony Clickjacking od OWASP.

Jednym z najlepszych sposobów uniknięcia klikania w witrynie jest włączenie nagłówka HTTP z opcjami x-frame, który zapobiega ładowaniu zawartości witryny do ramki ( tag) lub iframe (

Zapobieganie skrypty między witrynami Co to jest skrypty między witrynami (XSS) i dlaczego stanowi zagrożenie dla bezpieczeństwaLuki w skryptach między witrynami stanowią obecnie największy problem bezpieczeństwa witryny. Badania wykazały, że są one szokująco częste - zgodnie z najnowszym raportem White Hat Security opublikowanym w czerwcu w czerwcu... 55% stron zawierało luki XSS w 2011 roku ... Czytaj więcej (XSS) pomoże również zmniejszyć szanse na atak typu „kliknięcie” w witrynie. Ponieważ XSS jest również używany do innych ataków, dobrze jest się przed nim zabezpieczyć.

Aby zminimalizować prawdopodobieństwo ataku typu „clickjacking” na urządzenie mobilne, możesz ograniczyć do pobierania tylko aplikacji z zaufanych źródeł, takich jak Apple App Store lub Google Play Sklep. Chociaż nie stanowi to gwarancji, że będziesz wolny od ataków, aplikacje te znacznie rzadziej zawierają złośliwy kod niż te, które otrzymujesz ze źródła zewnętrznego.

Możesz także uniknąć korzystania z przeglądarek w aplikacji, ponieważ jest to częste miejsce, w którym mogą wystąpić ataki typu touchjack. Ustaw domyślne zachowanie otwierania linków w aplikacjach, aby otwierały się w przeglądarce systemowej zamiast w przeglądarce aplikacji, a wyeliminujesz jeszcze jedną potencjalną słabość swojej obrony.

Prawdziwe zagrożenie

Jak wspomniano wcześniej, kliknięcie wydaje się bardziej denerwujące niż realne zagrożenie dla twojego bezpieczeństwa, ale jeśli zostanie skutecznie wykorzystane, może pomóc atakującym ukraść niektóre bardzo ważne informacje lub uzyskać dostęp do twoich kont internetowych, gdzie mogą zrobić coś poważnego uszkodzić.

I choć większość obrony musi pochodzić zza kulis, możesz użyć blokowania skryptów rozszerzenia, aby zapobiec większości takich ataków - jeśli nie masz nic przeciwko korzystaniu z tego rodzaju dodatków, as są trochę kontrowersyjny AdBlock, NoScript i Ghostery - The Trifecta Of EvilW ciągu ostatnich kilku miesięcy skontaktowała się ze mną duża liczba czytelników, którzy mieli problemy z pobraniem naszych przewodników lub dlaczego nie widzą przycisków logowania lub komentarzy nie ładują się; i w... Czytaj więcej .

Czy znasz jakieś przykłady ataków typu „clickjacking” na dużą skalę lub padłeś ofiarą jednego z tych ataków? Czy używasz NoScript lub wdrażasz zabezpieczenia na swojej stronie? Podziel się swoimi przemyśleniami poniżej!

Źródło obrazu: Mozilla.

Dann jest konsultantem ds. Strategii i marketingu treści, który pomaga firmom generować popyt i potencjalnych klientów. Bloguje także na temat strategii i content marketingu na dannalbright.com.