Reklama

Konta na Twitterze są atrakcyjnymi celami dla oszustów i złośliwe oprogramowanie Jaka jest różnica między robakiem, trojanem i wirusem? [MakeUseOf wyjaśnia]Niektóre osoby nazywają wszelkiego rodzaju złośliwe oprogramowanie „wirusem komputerowym”, ale nie jest to dokładne. Wirusy, robaki i trojany to różnego rodzaju złośliwe oprogramowanie o różnych zachowaniach. W szczególności rozprzestrzeniają się w bardzo ... Czytaj więcej dystrybutorzy. Gdy ktoś przejdzie na Twoje konto na Twitterze, może wysyłać tweety z linkami do oszustw i złośliwego oprogramowania, bombardując swoich obserwatorów śmieciami. Podnieś poziom bezpieczeństwa swojego konta na Twitterze i zapobiegaj wykorzystywaniu go do atakowania obserwujących, korzystając z tych wskazówek.

Konta na Twitterze są atrakcyjnymi celami dla oszustów i złośliwe oprogramowanie Jaka jest różnica między robakiem, trojanem i wirusem? [MakeUseOf wyjaśnia]Niektóre osoby nazywają wszelkiego rodzaju złośliwe oprogramowanie „wirusem komputerowym”, ale nie jest to dokładne. Wirusy, robaki i trojany to różnego rodzaju złośliwe oprogramowanie o różnych zachowaniach. W szczególności rozprzestrzeniają się w bardzo ... Czytaj więcej dystrybutorzy. Gdy ktoś przejdzie na Twoje konto na Twitterze, może wysyłać tweety z linkami do oszustw i złośliwego oprogramowania, bombardując swoich obserwatorów śmieciami. Podnieś poziom bezpieczeństwa swojego konta na Twitterze i zapobiegaj wykorzystywaniu go do atakowania obserwujących, korzystając z tych wskazówek.

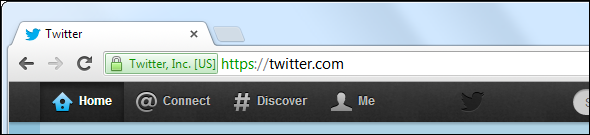

Twitter z czasem poprawił bezpieczeństwo, włączając HTTPS Co to jest HTTPS i jak włączyć bezpieczne połączenia domyślnieObawy związane z bezpieczeństwem rozprzestrzeniają się na szeroką skalę i dotarły na pierwszy plan większości. Terminy takie jak antywirus lub zapora ogniowa nie są już dziwnym słownictwem i są nie tylko zrozumiałe, ale również używane przez ... Czytaj więcej dla wszystkich (nie możesz już zrezygnować), ale wciąż jest wiele rzeczy, które możesz zrobić, aby zabezpieczyć swoje konto na Twitterze. Niestety, Twitter jeszcze nie oferuje uwierzytelnianie dwuskładnikowe Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto z niego korzystaćUwierzytelnianie dwuskładnikowe (2FA) to metoda bezpieczeństwa, która wymaga dwóch różnych sposobów potwierdzenia tożsamości. Jest powszechnie stosowany w życiu codziennym. Na przykład płacenie kartą kredytową wymaga nie tylko karty, ... Czytaj więcej .

Zarządzaj aplikacjami innych firm

Gdy zezwalasz aplikacji innej firmy na dostęp do Twojego konta na Twitterze, Twitter zapamiętuje to i zawsze zezwala na łączenie się aplikacji w przyszłości. Należy ostrożnie wybierać aplikacje innych firm - niektóre z nich proszą o pozwolenie na wysyłanie tweetów i bezpośrednich wiadomości. Jeśli aplikacja jest złośliwa lub zostanie w przyszłości zagrożona, może użyć Twojego konta na Twitterze do wysyłania spamu.

Aby zarządzać aplikacjami, które mają dostęp do konta, kliknij zakładka Aplikacje na stronie ustawień. Użyj przycisku Odwołaj dostęp, aby wyłączyć dostęp do aplikacji, których już nie używasz.

Nie używaj ponownie haseł

Nadal obowiązuje standardowa rada dotycząca używania silnego hasła, ale ważne jest, aby nie używać ponownie haseł. Jeśli użyjesz tego samego hasła do konta Twitter, jak do innych usług, możliwe, że: przeciek bezpieczeństwa w innej usłudze może narazić twoje hasło i dać dostęp złośliwym osobom do Ciebie konto. To nie jest tylko problem teoretyczny - na stronach tak dużych jak Yahoo!, LinkedIn i eHarmony pojawił się długi ciąg wycieków hasła. Wiele osób miało skradzione konta na różnych stronach internetowych, ponieważ ponownie wykorzystały hasło, które stało się znane publicznie.

Możesz zmienić swoje hasło na Twitterze z strona hasła w ustawieniach konta na Twitterze.

Aby pomóc zarządzać tymi unikalnymi hasłami i uprościć życie, wybierz strategia zarządzania hasłami Użyj strategii zarządzania hasłami, aby uprościć swoje życieWiele rad dotyczących haseł było prawie niemożliwych do zastosowania: użyj silnego hasła zawierającego cyfry, litery i znaki specjalne; zmieniaj to regularnie; wymyślić zupełnie unikalne hasło do każdego konta itp ... Czytaj więcej .

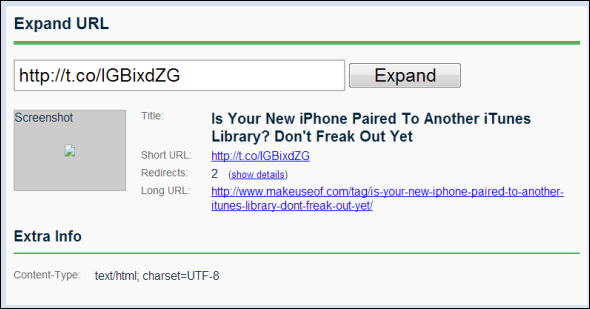

Użyj ekspandera URL

Ograniczenia dotyczące znaków na Twitterze oznaczają, że wiele osób używa skrótów URL, takich jak bit.ly, do udostępniania adresów URL. Zamiast widzieć link podobny http://badwebsite.biz/scam, zobaczysz coś takiego http://bit.ly/ABcd. Nie klikniesz, gdzie prowadzi link.

Możesz użyć ekspandera adresów URL, aby „skrócić” te krótkie adresy URL, odsłaniając pełny adres, do którego prowadzą, bez uprzedniego kliknięcia linku. Istnieją dwa rodzaje ekspanderów adresów URL, których można użyć - internetowy, który umożliwia kopiowanie i wklejanie linki do strony internetowej lub rozszerzenia przeglądarki, które automatycznie usuwa linki na Twitterze po instalacji to.

LongURL to dobry internetowy ekspander adresów URL. Aby uzyskać więcej opcji, przeczytaj: Ujawnij, gdzie naprawdę krótkie linki naprawdę prowadzą do tych ekspanderów adresów URL Ujawnij, gdzie naprawdę krótkie linki naprawdę prowadzą do tych ekspanderów adresów URLKilka lat temu nawet nie wiedziałem, co to jest skrócony URL. Dzisiaj to wszystko, co widzisz, wszędzie i przez cały czas. Szybki rozwój Twittera przyniósł niekończącą się potrzebę korzystania z nielicznych ... Czytaj więcej

Uważaj na phishing

Powinieneś uzyskać dostęp do Twittera, wpisując twitter.com w pasku adresu lub używając zakładki zamiast klikania linków na innych stronach internetowych. Upewnij się, że na pasku adresu widnieje napis twitter.com, a nie coś podstępnego, np. Twitter.com.ru.

(Tak, w tym artykule mamy linki do różnych stron ustawień Twittera, aby ci pomóc - ale nie ufaj nikomu online. Sprawdź pasek adresu i upewnij się, że po kliknięciu trafiłeś na stronę twitter.com; to dobra praktyka).

Jeśli nieoczekiwanie zobaczysz stronę logowania na Twitterze po kliknięciu linku na Twitterze - lub w dowolnym innym miejscu w sieci - nie wpisuj swojego hasła. Sprawdź, czy faktycznie jesteś na twitter.com.

Czytaj więcej:Czym dokładnie jest phishing i jakich technik używają oszuści? Czym dokładnie jest phishing i jakich technik używają oszuści?Sam nigdy nie byłem fanem połowów. Wynika to głównie z wczesnej wyprawy, kiedy mój kuzyn zdołał złapać dwie ryby, podczas gdy ja złapałem zip. Podobnie jak w prawdziwym rybołówstwie, wyłudzanie informacji nie jest ... Czytaj więcej

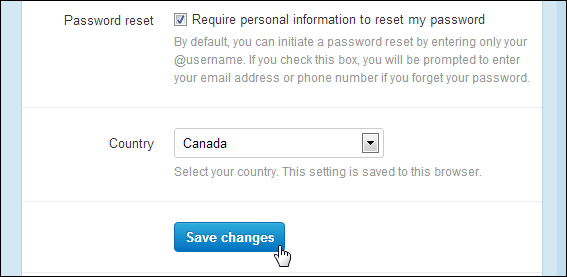

Ogranicz resetowania hasła

Twitter pozwala każdemu zainicjować resetowanie hasła do twojego konta po prostu wpisując twoją @username. Jeśli tak się stanie, otrzymasz wiadomość e-mail umożliwiającą zresetowanie hasła. Jeśli przypadkowo klikniesz link w wiadomości e-mail, twoje hasło zostanie zresetowane. Aby zablokować tę funkcję - szczególnie przydatną, jeśli otrzymujesz e-maile dotyczące resetowania hasła, które inicjują inne osoby - otwórz twoja strona ustawień konta na Twitterze.

Przewiń w dół do dołu strony i włącz Wymagaj danych osobowych, aby zresetować moje hasło pole wyboru po prawej stronie resetowania hasła. Musisz podać swój adres e-mail lub numer telefonu, aby zainicjować resetowanie hasła.

Popraw swoją przeglądarkę i bezpieczeństwo komputera

Zakładając, że uzyskujesz dostęp do Twittera z przeglądarki internetowej na swoim komputerze, poprawa bezpieczeństwa przeglądarki pozwoli ci bez obaw klikać linki w tweetach. Oto rzeczy, które możesz zrobić:

- Aktualizuj swoją przeglądarkę. Nowe przeglądarki są ustawione na automatyczne aktualizowanie się w tych dniach, więc powinieneś być dobry, dopóki tak nie jest za pomocą przeglądarki Internet Explorer 6 Jeśli nadal używasz IE6, jesteś problemem [Opinia]IE6 był najlepszy z najlepszych, gdy został świeżo wyciśnięty z fabryki oprogramowania Microsoft. Dzięki temu udało się osiągnąć rekordowy 95% udział w rynku przeglądarek na wysokości ... Czytaj więcej lub wyłączenie tych automatycznych aktualizacji.

- Upewnij się, że wtyczki do przeglądarki są całkowicie aktualne. Możesz sprawdź tutaj zainstalowane wtyczki. Rozważ odinstalowanie wtyczek, których nigdy nie używasz wtyczka Java Czy Java jest niebezpieczna i czy należy ją wyłączyć?Wtyczka Java firmy Oracle staje się coraz bardziej popularna w Internecie, ale coraz częściej pojawia się w wiadomościach. Niezależnie od tego, czy Java pozwala na zainfekowanie ponad 600 000 komputerów Mac, czy Oracle ... Czytaj więcej .

- Użyj antywirusa. Jeśli nie masz zainstalowanego programu antywirusowego na swoim komputerze, możesz pobierz kilka świetnych za darmo Bezpłatne porównanie antywirusowe: 5 popularnych wyborów Przejdź od stóp do główJaki jest najlepszy darmowy program antywirusowy? To jedno z najczęściej zadawanych pytań w MakeUseOf. Ludzie chcą być chronieni, ale nie chcą płacić rocznej opłaty ani korzystać ... Czytaj więcej (ale upewnij się, że instalujesz tylko jeden!).

- Regularnie aktualizuj swój system operacyjny. Ustaw Windows Update na Instaluj aktualizacje automatycznie Dlaczego aplikacje Nag Me do aktualizacji i powinienem słuchać? [Windows]Powiadomienia o aktualizacji oprogramowania wydają się być stałym towarzyszem na każdym komputerze. Każda aplikacja chce regularnie aktualizować, a oni czekają na nas, dopóki się nie poddamy i nie zaktualizujemy. Powiadomienia te mogą być niewygodne, zwłaszcza ... Czytaj więcej - lub przynajmniej ostrzegają o nowych aktualizacjach - jeśli korzystasz z systemu Windows.

Podać pomocną dłoń

Jeśli kiedykolwiek zobaczysz znajomego, który wysyła oszustwo wyglądający tweet lub wiadomość bezpośrednią, skontaktuj się z nim i powiadom go, że jego konto zostało przejęte.

Niezależnie od tego, czy jest to konto Twojego znajomego, czy konto, śledź Instrukcje Twittera dotyczące odzyskiwania z przejętego konta: zmień hasło, unieważnij połączenia z aplikacjami innych firm i dodaj nowe hasło do używanych aplikacji na Twitterze.

Aby uzyskać więcej informacji o Twitterze, pobierz nasz kompletny przewodnik po Twitterze Jak korzystać z TwitteraNa początku Twitter może być przytłaczający, ale jesteśmy tutaj, aby pomóc Ci to zrozumieć. Oto kompletny przewodnik na temat korzystania z Twittera i zrozumienia, jak to działa. Czytaj więcej i Ściągawka na Twitterze Ściągawka CheatSheet Czytaj więcej .

Czy kiedykolwiek naraziłeś swoje konto na Twitterze? Czy masz jeszcze jakieś wskazówki, jak zabezpieczyć swoje konto na Twitterze? Wchodź w komentarzach!

Chris Hoffman jest blogerem technologicznym i uzależnionym od technologii, mieszkającym w Eugene w stanie Oregon.