Reklama

Podejrzewasz, że ktoś używa Twojego komputera Mac, gdy nie ma Cię w pobliżu, nawet jeśli powiedziałeś mu, żeby tego nie robił? Dowiedz się, bez potrzeby specjalnego oprogramowania.

Oczywiście możesz fizycznie odkurzyć komputer Mac w celu pobrania odcisków palców, ale jeśli nie masz na to odpowiedniego sprzętu, nie martw się: istnieją narzędzia cyfrowe, których możesz użyć do tej pracy detektywistycznej. Zdziwisz się, co możesz dowiedzieć, sprawdzając dzienniki i przeglądając ostatnio otwierane dokumenty i aplikacje.

Ryan ostatnio ci pokazał jak sprawdzić, czy ktoś używa Twojego komputera 4 sposoby na sprawdzenie, czy ktoś szpiegował na twoim komputerzeTwój komputer nie jest taki, jak go zostawiłeś. Masz swoje podejrzenia, ale jak możesz stwierdzić, czy ktoś szpiegował na twoim komputerze? Czytaj więcej , ale nie zajęło wam długo pytanie o zrobienie tego samego na komputerze Mac. Oto, jak możesz stwierdzić, czy ktoś używa Twojego komputera z systemem OS X.

Krok 1: Sprawdź dzienniki

Twój komputer Mac rejestruje wiele rzeczy. Obsesyjnie. Otwórz konsolę, jeśli mi nie wierzysz - ta aplikacja daje prosty sposób na przeglądanie wielu różnych dzienników. Znajdziesz to w

Narzędzia, który znajduje się na komputerze Mac Aplikacje teczka. Otwórz go po raz pierwszy, a zobaczysz głównie bełkot:

To prawie zapis wszystkiego, co kiedykolwiek wydarzyło się na twoim komputerze, i może być całkowicie przytłaczający.

Jak ci to pomaga? Jeśli możesz to zawęzić do bardzo istotnych punktów informacji, bardzo dużo. Być może najbardziej pomocną rzeczą jest wyświetlenie listy za każdym razem, gdy komputer się budzi, a robienie tego jest proste. Wpisz „przyczynę pobudki:” w pasku wyszukiwania, a zobaczysz, kiedy to się stało:

Kliknij przycisk „wcześniej” u dołu, aby przejść dalej i cofnąć się w czasie. Wiesz, że coś może być podejrzane, jeśli Twój komputer obudzi się przez jakiś czas, gdy będziesz poza domem.

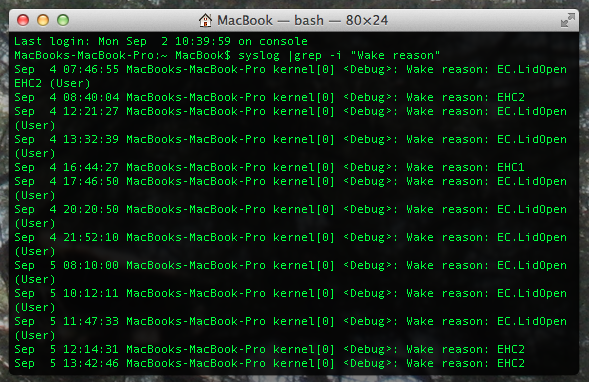

Możesz to zrobić szybciej, jeśli nie masz nic przeciwko Terminalowi: po prostu pisz syslog | grep -i "Powód budzenia" i zobaczysz dłuższą listę:

Wiedza o tym, kiedy komputer się budzi, może nie wystarczyć - koty naciskające klawisze klawiatury mogą być wystarczające, aby to zrobić. Ale jeśli używasz MacBooka, będziesz wiedział dokładnie, kiedy ktoś go otworzył, aby móc korzystać z Twojego komputera, i to jest pomocne.

To nie powie ci, kto korzysta z twojego komputera, ani co zrobił. Ale to dobre miejsce na początek.

Krok 2: Sprawdź ostatnie pozycje

Twój komputer Mac śledzi ostatnio otwarte aplikacje i dokumenty. Robi to głównie po to, aby pomóc ci szybko uzyskać do nich dostęp ponownie, ale jest to również bardzo przydatne, jeśli podejrzewasz, że ktoś inny używa twojego komputera. W końcu będą prawdopodobnie zainteresowani innymi aplikacjami i dokumentami niż ty.

Zobacz listę wszystkich najnowszych aplikacji i dokumentów, klikając logo Apple w prawym górnym rogu, a następnie najeżdżając myszką na „Najnowsze elementy”. Zobaczysz listę:

Przytrzymaj Command i możesz kliknąć, aby zobaczyć te pliki w Finderze, co daje dostęp do informacji, takich jak kiedy były ostatnio otwierane.

Mówiąc o: nowsza wersja OS X oferuje podobną funkcjonalność do tej w samym Finderze. Zobaczysz ostatnio otwarte dokumenty, zdjęcia, filmy i inne w podziale na kategorie w Wszystkie moje pliki skrót:

Jeśli znajdziesz tutaj coś, o czym wiesz, że nie oglądałeś ostatnio, gratulacje: masz jeszcze jeden dowód, że ktoś inny używa Twojego Maca, gdy nie ma Cię w pobliżu.

Istnieją oczywiście inne „najnowsze” rzeczy, które można sprawdzić poza tym, co sam komputer nagrywa na komputerze Mac. Twoja przeglądarka internetowa zawiera na przykład szczegółową historię online. Aplikacje takie jak Microsoft Word i InDesign mają własną listę ostatnio otwieranych dokumentów. Sprawdź te i inne rzeczy, jeśli chcesz zebrać dodatkowe dowody.

Dodatkowy krok 1: Zainstaluj oprogramowanie Snooping

Jeśli to nie mówi ci wystarczająco dużo i podejrzewasz, że trwa nieautoryzowane użycie, możesz zainstalować oprogramowanie szpiegujące, aby dowiedzieć się, co się dzieje. Prey pozwala monitorować użycie komputera Wykorzystaj zdobycz i nigdy więcej nie trać laptopa ani telefonu [na wiele platform]Oto kwestia urządzeń mobilnych i przenośnych: ponieważ nie są one przywiązane do niczego, prawie zbyt łatwo jest je zgubić lub, co gorsza, ukraść je spod nosa. Mam na myśli, jeśli ... Czytaj więcej z dowolnego innego urządzenia podłączonego do sieci. Możesz robić zrzuty ekranu, aby zobaczyć dokładnie, co się dzieje z komputerem Mac, gdy go nie ma. Do licha, możesz nawet użyć go do zrobienia zdjęcia swojego moochera za pomocą wbudowanej kamery internetowej.

Alternatywnie możesz po prostu użyć Kurczak z VNC Jak skonfigurować i używać Chicken Of VNC do zdalnego dostępu [Mac]Jeśli kiedykolwiek potrzebowałeś zdalnego dostępu do komputera, prawdopodobnie zdałeś sobie sprawę, że niektóre rozwiązania są znacznie lepsze od innych. Nawet jeśli chodzi o klientów VNC (Virtual Network Computing), istnieje ... Czytaj więcej lub jakiekolwiek zdalne oprogramowanie do oglądania tego, co dzieje się na twoim komputerze, gdy Cię nie ma.

Dodatkowy krok 2: Zabij go hasłami

Ale jest jeszcze prostsze rozwiązanie: zablokuj komputer Mac hasłem. Jeśli nie chcesz, aby ludzie korzystali z twojego komputera za twoimi plecami, jest to najbardziej efektywny sposób.

Jeśli jednak tego nie chcesz, powinieneś wiedzieć, kto używa komputera Mac z pierwszym dwa kroki - między dziennikami a najnowszymi aplikacjami porządny detektyw powinien być w stanie wykluczyć większość poważniejszych podejrzani Reszta oczywiście zależy od ciebie - chyba że użyjesz Prey do zrobienia zdjęcia sprawcy.

Jeśli masz takie same obawy dotyczące telefonu, sprawdź je aplikacje, które mogą złapać szpiegów próbujących dostać się do telefonu.

Chcę wiedzieć, które narzędzia są najbardziej przydatne w tej pracy, a które działały dla Ciebie. Podziel się swoimi historiami z bitew w komentarzach poniżej.

Kredyty obrazkowe: Willow and the Mac Via Flickr

Justin Pot jest dziennikarzem technologicznym z siedzibą w Portland w stanie Oregon. Uwielbia technologię, ludzi i naturę - i stara się cieszyć wszystkimi trzema, gdy tylko jest to możliwe. Możesz teraz porozmawiać z Justinem na Twitterze.