Reklama

Otrzymasz link do dokumentu Google. Kliknij go, a następnie zaloguj się na swoje konto Google. Wydaje się wystarczająco bezpieczny, prawda?

Najwyraźniej źle. Zaawansowana konfiguracja phishingowa uczy świat kolejnej lekcji na temat bezpieczeństwa online.

Co to jest phishing i jak go wykorzystują oszuści? Czym dokładnie jest phishing i jakich technik używają oszuści?Sam nigdy nie byłem fanem połowów. Wynika to głównie z wczesnej wyprawy, kiedy mój kuzyn zdołał złapać dwie ryby, podczas gdy ja złapałem zip. Podobnie jak w prawdziwym rybołówstwie, wyłudzanie informacji nie jest ... Czytaj więcej Zasadniczo phishing oznacza skłonienie użytkowników do dobrowolnego wpisania nazwy użytkownika i hasła, często przy użyciu fałszywej strony logowania. Takie strony są zwykle łatwe do wykrycia dla znających się na sieci użytkowników, ale ten ostatni przykład phishingu jest godny uwagi ze względu na to, jak realistycznie wyglądała strona logowania. Mógł oszukać niemal każdego i mieć adres URL Google.

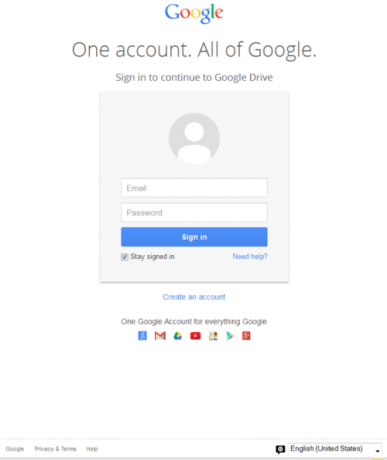

Oto jak to działało: ofiary otrzymywały e-maile o temacie „Dokumenty”. Sam e-mail zawierał coś, co wyglądało na link do Dokument Google - wraz z rzeczywistą domeną „Google.com” - i wskazał użytkownikom, co wygląda na prawidłowy login Google ekran.

Często zdarza się, że użytkownicy muszą się zalogować, aby zobaczyć dokument Google, więc wielu z nich wpisało swoje hasło. Zostały przekierowane do faktycznego dokumentu Google, ale ich nazwa użytkownika i hasło nie były używane przez Google: zamiast tego zarejestrowali je przestępcy.

Google twierdzi, że wszystkie takie strony zostały już usunięte, ale nadal warto zachować czujność. Nie klikaj linków do Dokumentów Google, jeśli nie masz pewności co do nadawcy. Jeśli musisz, sprawdź, czy jesteś zalogowany w Dokumentach Google, zanim klikniesz link.

To tylko ochroni cię przed tym jednym incydentem, co prowadzi nas do przerażającej rzeczy: coraz trudniej jest informować ludzi o bezpieczeństwie. Wcześniej opisaliśmy cztery sposoby na uniknięcie oszustw związanych z wyłudzaniem informacji 4 Ogólne metody wykrywania ataków phishingowych„Phish” jest terminem określającym witrynę oszustwa, która próbuje wyglądać jak witryna, którą znasz i którą często odwiedza. Akt wszystkich tych stron próbujących ukraść twoje konto ... Czytaj więcej i nie jest całkowicie jasne, czy którykolwiek z nich pomógłby w tym przypadku.

Google zaleca zmianę hasła, jeśli podejrzewasz, że jesteś ofiarą. W tym momencie zalecamy Ci również zablokuj swoje konta za pomocą uwierzytelniania dwuskładnikowego Zablokuj teraz te usługi za pomocą uwierzytelniania dwuskładnikowegoUwierzytelnianie dwuskładnikowe to inteligentny sposób ochrony kont internetowych. Rzućmy okiem na kilka usług, które możesz zablokować z większym bezpieczeństwem. Czytaj więcej . Po włączeniu tej funkcji uzyskanie hasła nie wystarczy, aby przestępcy uzyskali dostęp do Twojego konta - będą także potrzebować Twojego telefonu.

Źródło: Symantec.com

Justin Pot jest dziennikarzem technologicznym z siedzibą w Portland w stanie Oregon. Uwielbia technologię, ludzi i naturę - i stara się cieszyć wszystkimi trzema, gdy tylko jest to możliwe. Możesz teraz porozmawiać z Justinem na Twitterze.