Reklama

Spójrzmy prawdzie w oczy, w dzisiejszych czasach prawdopodobieństwo, że ktoś cię monitoruje, stale rośnie. Nie twierdzę, że każdy, wszędzie, grozi inwigilacja telefonu komórkowego, ale istnieje wiele sytuacji, w których możesz być zagrożony, nie zdając sobie z tego sprawy.

Spójrzmy prawdzie w oczy, w dzisiejszych czasach prawdopodobieństwo, że ktoś cię monitoruje, stale rośnie. Nie twierdzę, że każdy, wszędzie, grozi inwigilacja telefonu komórkowego, ale istnieje wiele sytuacji, w których możesz być zagrożony, nie zdając sobie z tego sprawy.

Może jesteś aktywistką na ulicach Nowego Jorku, a policja i FBI zaparkowane przed budynkiem. Być może jesteś bojownikiem o wolność na Bliskim Wschodzie i próbujesz informować o warunkach panujących w twoim kraju. A może jesteś dziennikarzem pracującym gdzieś na świecie, gdzie istnieje korupcja ze strony rządu i próbujesz ją ujawnić.

Nie jest wiele, aby zostać celem zarówno amatorów, jak i profesjonalistów, w celu podsłuchu i inwigilacji. Artykuł z New York Times z marca ujawnił, że agencje policyjne w USA coraz częściej wykorzystują telefony komórkowe do nadzoru osób podejrzanych. Nie oznacza to, że stosują tę technikę tylko w stosunku do potwierdzonych przestępców - wystarczy być „podejrzanym”, aby stawić czoła zagrożeniu, że „starszy brat” analizuje każdy twój ruch.

Nawet w obliczu przytłaczającej inwigilacji, a nawet profesjonalnych prób gromadzenia informacji o tobie za pośrednictwem telefonu, istnieje kilka kroków, które możesz podjąć, aby chronić swoje dane osobowe Informacja. Przynajmniej narzędzia i porady, które zamierzam przedstawić w tym artykule, znacznie utrudnią wszystkim dowiedzieć się, co robisz z telefonem.

Ochrona telefonu komórkowego przed próbami nadzoru

Śledzenie kogoś za pomocą telefonu komórkowego to popularna prośba - chcą tego roztrzęsieni byli chłopcy lub dziewczyny wiedzieć, jak kogoś wyśledzić, podejrzane żony lub mężowie zawsze pytają, jak to zrobić, i lista jest długa na. Jeden z moich najpopularniejszych artykułów, które kiedykolwiek napisałem, dotyczy właśnie tego prześledzić telefon komórkowy za pomocą Google Latitude Jak śledzić i znajdować lokalizację telefonuPokażemy, jak wyśledzić telefon i znaleźć jego lokalizację na Androidzie. Pamiętaj, że nie można znaleźć lokalizacji telefonu według numeru. Czytaj więcej . Do dziś nadal otrzymuję prośby od osób proszących mnie o pomoc w śledzeniu czyjegoś telefonu komórkowego.

Steve również omówił ten temat, wyjaśniając, jak to zrobić znajdź znajomych za pomocą GPS Znajdź swoich znajomych za pomocą GPS dzięki 7 darmowym aplikacjom na AndroidaSzukasz aplikacji do śledzenia znajomych lub rodziny? Sprawdź te aplikacje do wyszukiwania lokalizacji, aby mieć oko na swoich bliskich. Czytaj więcej . Niebezpieczeństwo śledzenia jest tak realne, że Christian czuł się do tego zmuszony pisać artykuł Sekret wyłączania lokalizacji telefonu komórkowegoZwiększona łączność zapewniana przez telefony komórkowe i tablety ma wyraźną ciemną stronę - wiele aplikacji i gier, z których korzystamy, może ujawnić naszą lokalizację, w taki czy inny sposób. To... Czytaj więcej pomagając ludziom wyłączyć „lokalizację” na swoich telefonach. Ale czy wyłączenie tych usług wystarczy, aby się chronić?

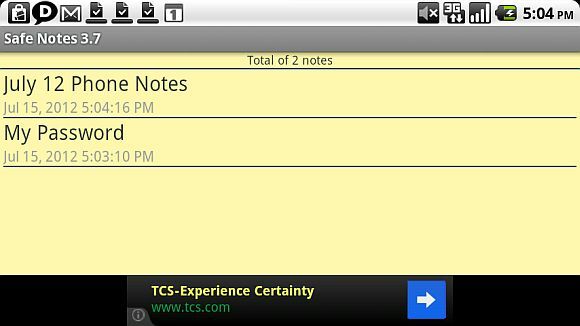

Szyfrowanie notatek

Prawda jest taka, że wyłączenie tych aplikacji i usług, które śledzą Twoją lokalizację, to tylko pierwszy krok. Gorąco sugeruję, abyś posłuchał rady chrześcijan i uczynił to jako pierwszy krok. Zbyt łatwo jest wyśledzić osobę, która włączyła GPS i włączyła aplikację, która zgłasza się do Latitude, Facebooka lub Twittera.

Jednak następnym krokiem jest upewnienie się, że tajniaki siedzący w furgonetce na ulicy nie będą mogli przechwytywać wiadomości e-mail, SMS-ów i połączeń telefonicznych. Musisz także chronić dane przechowywane w telefonie. W tym artykule pomogę Ci zaszyfrować i chronić wszystkie te informacje.

Jeśli chcesz śledzić prywatne informacje, takie jak hasła lub numery kont, na telefonie komórkowym, zainstaluj Bezpieczne notatki. Bezpieczne notatki będą przechowywać te krytyczne notatki za wybranym numerem PIN.

Oczywiście posiadanie numeru PIN w celu uzyskania dostępu do przechowywanych notatek nie chroni danych przed kimś, kto może uzyskać dostęp do katalogu danych w telefonie i próbuje wyodrębnić tekst z notatki za pomocą techniki back-door. W związku z tym Safe Notes przechowuje wszystkie wprowadzone notatki w telefonie przy użyciu szyfrowania 128-bitowego.

Oznacza to, że wszelkie informacje przechowywane w Bezpiecznych notatkach będą naprawdę chronione przed wścibskimi oczami. Tylko najbardziej wyrafinowany, zaawansowany technologicznie haker miałby nawet szansę na złamanie tego, a taki haker nie będzie na liście płac policji. Być może będziesz musiał się martwić, jeśli FBI jest zaangażowane - ale nawet wtedy federalni federalni federalni starają się przełamać 128-bitowe szyfrowanie.

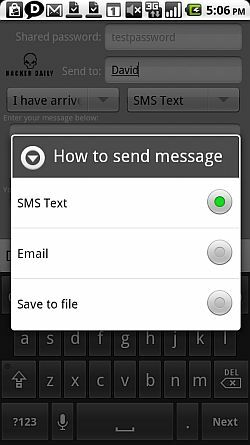

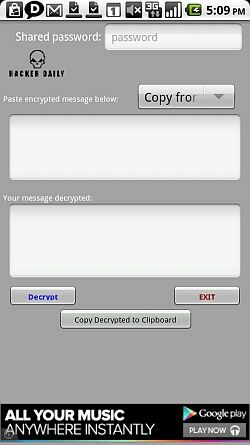

Szyfrowanie tekstu i wiadomości e-mail

Innym dużym problemem są nie tylko informacje przechowywane w smartfonie, ale również informacje przesyłane strumieniowo w formie wiadomości SMS i e-mail. Jedną z prostych aplikacji, która może pomóc chronić te transmisje, są zaszyfrowane wiadomości [niedostępne] Hackera Daily.

Ta aplikacja umożliwia utworzenie wiadomości tekstowej, którą chcesz przesłać, nadanie jej hasła, a następnie odebranie wiadomości w postaci zaszyfrowanej w polu wiadomości na dole aplikacji. Jedynym sposobem, w jaki każdy będzie w stanie odszyfrować tę dziwną kombinację tekstu i znaków, jest posiadanie aplikacji Encrypted Messages i znajomość prawidłowego hasła.

Jeśli klikniesz przycisk „Poczta”, aplikacja faktycznie utworzy wiadomość e-mail za pomocą domyślnej aplikacji e-mail i wklei zaszyfrowaną wiadomość do treści. Wszystko, co musisz zrobić, to nacisnąć Wyślij.

Osoba otrzymująca zaszyfrowaną wiadomość może po prostu wkleić wiadomość do aplikacji, wpisać poprawne wspólne hasło i odczytać odszyfrowany tekst w dolnym oknie.

To naprawdę nie jest o wiele prostsze. Zaletą tego rodzaju konfiguracji jest to, że jeśli hasło zostanie kiedykolwiek naruszone, możesz po prostu zgodzić się na nowe hasło i ponownie bezpiecznie wysyłać zaszyfrowane wiadomości.

Szyfrowanie głosu

Szyfrowanie tekstu jest dobre i dobre, ale co z wszystkimi rozmowami telefonicznymi, które wykonujesz? Co powstrzymuje kogoś przed przechwyceniem tych transmisji w powietrzu i wsłuchaniem się w twoją rozmowę? Realistycznie, nie za dużo.

W miarę jak świat staje się coraz bardziej mobilny, ludzie stają się coraz bardziej podatni na przechwytywanie rozmów. Możesz nie sądzić, że rozmowy głosowe zawierają wiele prywatnych informacji, ale pomyśl o wszystkich, z którymi rozmawiasz przez telefon - lekarzowi, prawnikowi lub współpracownikom.

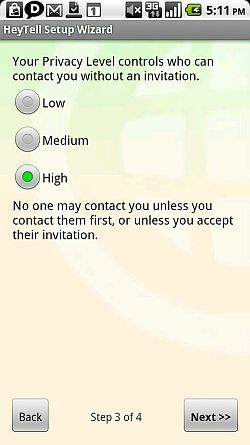

Głos jest trudniejszy do zaszyfrowania, ale niewiele osób zdaje sobie z tego sprawę HeyTell Aplikacja VoIP faktycznie szyfruje wszystkie przesyłane dane i audio.

Po prostu ustaw swoją prywatność na wysoką, aby tylko Ty mógł decydować, z kim się komunikujesz, a następnie zacznij korzystać z aplikacji. Jest to bardzo fajna aplikacja, która może zastępować rozmowy telefoniczne do znajomych lub współpracowników, którzy również uruchamiają tę aplikację na swoim smartfonie.

![Jak chronić się przed rządowym nadzorem nad telefonami komórkowymi [Android] securephone10](/f/02d7189edc0ba32bb15df17cf4eaabb9.jpg)

Zasadniczo zmienia telefon w telefon obsługujący funkcję „naciśnij i mów” - zamieniając telefon w cyfrowe krótkofalówkę z szyfrowanymi transmisjami!

Masz więc wszystkie swoje notatki, wiadomości tekstowe, e-maile i transmisje głosowe zaszyfrowane i chronione przed rządową inwigilacją, więc czy coś zostało?

Zablokuj hasła i konta

Wiem, że wspomniałem, że SafeNotes może być używany do szyfrowania tekstu, takiego jak hasła, ale jeśli naprawdę chcesz podwójnie zabezpieczyć swoje krytyczne, prywatne informacje, musisz zainstalować MindWallet.

MindWallet to popularna aplikacja do ochrony danych, która przechowuje dane twojego konta i hasła za szyfrowaniem wojskowym - 128-bitowym algorytmem AES.

![Jak chronić się przed rządowym nadzorem nad telefonami komórkowymi [Android] securephone11](/f/518a251b67f766c52dfb2c71126666a0.jpg)

Twoje hasło główne nie jest przechowywane nigdzie w postaci zwykłego tekstu, nawet na telefonie, więc jest to hasło, którego nie chcesz zapomnieć. To twój klucz do wszystkiego. Po zalogowaniu się przy użyciu tego hasła głównego możesz przechowywać wszystko - dane konta bankowego, krytyczne strony internetowe, dane konta e-mail, konta karty kredytowej i wszelkie inne nazwy użytkownika / hasła, których potrzebujesz Zapamiętaj.

![Jak chronić się przed rządowym nadzorem nad telefonami komórkowymi [Android] securephone12](/f/dd1632d8827d441983beb3c7f58933ee.jpg)

Fajne jest to, że nie jesteś ograniczony do szablonów dostarczanych z MindWallet. Jeśli są bardzo konkretne informacje, które chcesz zablokować, po prostu utwórz własną bazę danych pola wprowadzania i dodaj je do własnego „elementu”, który chcesz przechowywać w sejfie "portfel".

Jeśli chodzi o inwigilację, głównym powodem włamania się policji, a nawet dziennikarzy tak łatwo w danych osobowych użytkowników telefonów komórkowych, ponieważ nikt nie stara się chronić sami. Głos i dane są przesyłane bez większego bezpieczeństwa w większości przypadków. Dodając rodzaj szyfrowania wysokiego poziomu znajdującego się w powyższych aplikacjach, staniesz się znacznie mniejszym celem, który jest prawie nieprzenikniony dla większości prób nadzoru.

Kluczem jest szyfrowanie. Wypróbuj aplikacje powyżej i daj nam znać, jak dobrze Ci się udało. Czy były wystarczająco wygodne, czy utrudniały korzystanie z aplikacji komunikacyjnych? Podziel się swoimi przemyśleniami i spostrzeżeniami w sekcji komentarzy poniżej.

Kredyty obrazkowe: Policja przez Shutterstock

Ryan ma tytuł licencjata z inżynierii elektrycznej. Pracował 13 lat w inżynierii automatyki, 5 lat w IT, a teraz jest inżynierem aplikacji. Były redaktor naczelny MakeUseOf, przemawiał na krajowych konferencjach dotyczących wizualizacji danych i był prezentowany w krajowej telewizji i radiu.