Reklama

Odkąd Edward Snowden wydał gwizdek na PRISM, nie będący już tajnym programem nadzoru NSA, wiemy jedno z całą pewnością: nic, co dzieje się w Internecie, nie może być uznane za prywatne. Co gorsza, wyciekły dokumenty ujawniły, że firmy takie jak Microsoft, Yahoo i Google uczestniczą w programie, przekazując dane użytkownika rządowi USA. W rezultacie użytkownicy z całego świata zaczęli wycofywać się z usług amerykańskich, takich jak Google czy Facebook.

Odkąd Edward Snowden wydał gwizdek na PRISM, nie będący już tajnym programem nadzoru NSA, wiemy jedno z całą pewnością: nic, co dzieje się w Internecie, nie może być uznane za prywatne. Co gorsza, wyciekły dokumenty ujawniły, że firmy takie jak Microsoft, Yahoo i Google uczestniczą w programie, przekazując dane użytkownika rządowi USA. W rezultacie użytkownicy z całego świata zaczęli wycofywać się z usług amerykańskich, takich jak Google czy Facebook.

Czy naprawdę potrafisz uciec przed zbieraczami danych służb wywiadowczych, unikając określonych usług? Ponieważ ujawniono podobne programy we Francji, Wielkiej Brytanii i Niemczech, wydaje się to bardzo mało prawdopodobne. Co więcej, powrót do usługi w kraju ojczystym lub sąsiednim, która nie rejestruje danych internetowych, niekoniecznie oznacza, że Twoje dane będą bezpieczne. Sposób działania Internetu Jak działa Internet [INFOGRAFIKA] Czytaj więcej znacznie komplikuje prywatność i bezpieczeństwo danych. Zobaczmy, jak to działa.

Jak działa Internet

Bez wchodzenia w szczegóły, powiedzmy, że użytkownicy rzadko nawiązują bezpośrednie połączenie z usługą online. Między punktami A i B ruch internetowy zawsze przechodzi przez kilka węzłów lub serwerów. Kolejność węzłów zależy od bieżącego ruchu lub ilości danych dostępnych dla odpowiedniego dostawcy. Zamiast wybierać najbardziej fizycznie bezpośrednią trasę, serwery zazwyczaj kierują ruchem wzdłuż najszybszej lub najtańszej trasy. W ten sposób pakiety danych mogą skręcać bardzo niezręcznie, zanim dotrą do miejsca docelowego.

Oczywiście Internet jest sprawą międzynarodową i historycznie większość infrastruktury znajduje się w Stanach Zjednoczonych. Innymi słowy, jest bardzo prawdopodobne, że dane przejdą przez serwer w kraju zaangażowanym w nadzór internetowy, niezależnie od tego, skąd dane pochodzą lub dokąd mają jechać.

Aby dowiedzieć się o szczegółach technicznych, zapoznaj się z naszym przewodnikiem na temat Jak działa Internet Jak działa InternetMożemy teraz uzyskać dostęp do Internetu z naszych domowych komputerów, biur, laptopów i telefonów. Ale wiele osób wciąż nie jest całkowicie pewien, czym jest Internet i jak naprawdę działa. Czytaj więcej .

Śledź trasę swoich danych za pomocą Traceroute

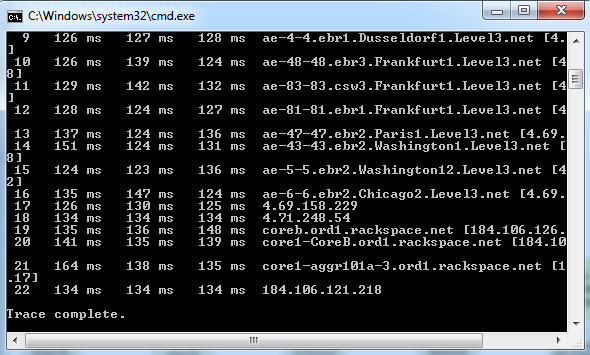

Możesz samodzielnie śledzić trasę ruchu za pomocą wiersza poleceń / narzędzia terminalowego o nazwie traceroute.

W systemie MAC OS przejdź do Narzędzia sieciowe, Wybierz Traceroute i wpisz traceroute polecenie, a następnie nazwę domeny w terminalu.

W systemie Windows kliknij [Windows] + [R], Wpisz cmd i uderzył [Wchodzić]; otworzy to wiersz polecenia. Teraz wystarczy wpisać polecenie tracert, po której następuje nazwa domeny.

Na przykład traceroute na MakeUseOf.com ujawnił, że między moim routerem w Berlinie, Niemczech a celem serwer w San Antonio w Teksasie, pakiety danych przeszły przez 20 różnych węzłów, zlokalizowanych w Niemczech, Francji i Stany Zjednoczone.

Jeśli nie masz ochoty uruchamiać wiersza polecenia, możesz skorzystać z narzędzia online Just-Traceroute Just-Traceroute: Uruchom Traceroute Online Czytaj więcej .

Demo OpenDataCity Traceroute [już niedostępny]

Możesz także dowiedzieć się, jak ruch jest kierowany za pomocą aplikacji internetowej niemieckich specjalistów ds. Danych OpenDataCity. Aplikacja wizualnie pokazuje trasę pakietów danych z Niemiec do zestawu przykładowych stron internetowych, takich jak Amazon, Skype czy YouTube. Po liście serwerów, przez które przesyłane są dane, aplikacja zawiera również listę potencjalnych szpiegujących danych.

Powyższy przykład pokazuje, że w tym przypadku nawet dane lokalnej niemieckiej organizacji żółty papier prasowy BILD przechodzi przez amerykański serwer, po czym zostaje przekierowany z powrotem do Niemcy.

Co możesz zrobić?

Niewiele, oprócz tego, że nie zamykam się na myśl, że to wszystko jest naprawdę złym pomysłem. Jak ten niemiecki artysta, który rzucił słowa United Stasi of America na ambasadę USA w Berlinie w Niemczech.

Podsłuch rządowy jest bardzo delikatnym tematem w Niemczech, przywołując wspomnienia o nazistowskim Gestapo i policja bezpieczeństwa Stasi, która wykorzystała rozległą sieć informatorów do zmiażdżenia dysydentów w komunistycznym Wschodzie Niemcy. (...) Waszyngtonskie metody szpiegowskie sprawiają, że była tajna policja z NRD wygląda jak harcerze. – Reuters

Wniosek

Nie możesz uciec przed międzynarodowymi agencjami wywiadowczymi. Gromadzący dane siedzą wszędzie, a sposób, w jaki ruch internetowy jest kierowany, oznacza, że w pewnym momencie przejdzie przez jednego z nich. Gdy jesteś online, są szanse, że twoje działania zostaną gdzieś zapisane i zapisane. Szyfrowanie tylko sprawia, że jesteś bardziej podejrzliwy i chociaż agencje takie jak NSA mogą nie być teraz w stanie złamać kodu szyfrującego, zostaną z czasem złamane. Tymczasem dane są bezpiecznie przechowywane w ich centrum danych.

Plusem jest to, że NSA lub inne tajne służby prawdopodobnie mają kopię zapasową twoich cennych zdjęć rodzinnych, pod warunkiem, że udostępniasz je na Facebooku.

Co sądzisz o PRISM i czy miał on konsekwencje dla jakichkolwiek usług internetowych, z których korzystasz lub jak ogólnie korzystasz z Internetu? Proszę opracować w komentarzach.

Tina pisze o technologii konsumenckiej od ponad dekady. Posiada doktorat z nauk przyrodniczych, dyplom z Niemiec oraz tytuł magistra ze Szwecji. Jej doświadczenie analityczne pomogło jej osiągnąć sukces jako dziennikarki technologicznej w MakeUseOf, gdzie zarządza badaniami i operacjami dotyczącymi słów kluczowych.