Reklama

W następstwie przerażających ataków terrorystycznych w Paryżu w Stanach Zjednoczonych i na całym świecie odbyło się wiele dyskusji na temat programy nadzoru danych Nadzór jutra: cztery technologie, które NSA użyje do szpiegowania ciebie - wkrótceNadzór jest zawsze w czołówce technologii. Oto cztery technologie, które zostaną wykorzystane do naruszenia prywatności w ciągu najbliższych kilku lat. Czytaj więcej , ich zalety i to, czy większa świadomość społeczeństwa na temat tych programów w ciągu ostatnich dwóch lat pozwoliła terrorystom latać pod radarem w Europie prowadząc ataki.

Istnieje wiele mylących informacji i dużo retoryki lecącej tam iz powrotem ze wszystkich stron, więc omówmy te kwestie, aby wszystko wyjaśnić.

Co wiemy przed atakami?

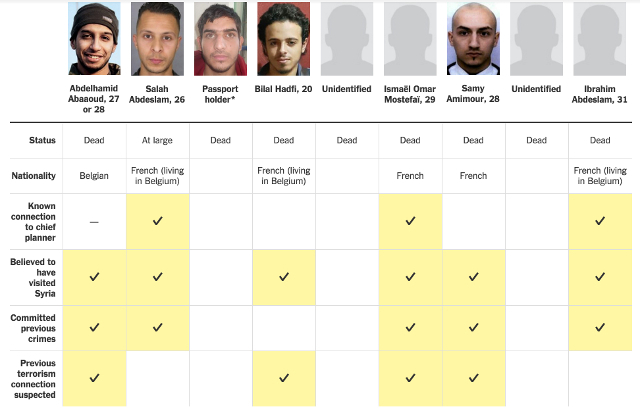

Ponieważ ataki są wciąż bardzo niedawne, a niektórzy podejrzani nadal są na wolności, agencje wywiadowcze nie omawiały szczegółowo tego, co było znane przed atakami. Jednak zgodnie z New York Times artykuł, pięciu z dziewięciu mężczyzn poszukiwanych w związku z atakami wcześniej popełniło przestępstwa, a czterech z nich prawdopodobnie miało powiązania z wcześniejszą działalnością terrorystyczną.

Co najmniej trzech atakujących ma również powiązania z Molenbeek, znaną przystanią ekstremistów w Belgii sugerując, że organizacje antyterrorystyczne w Europie mogły wiedzieć, kim są i że potencjalnie mogą być zagrożenie.

Ponadto istnieją doniesienia, że rządy francuski i niemiecki spotkały się miesiąc przed atakami w odpowiedzi na doniesienia, że terroryści mogą atakować Francję w najbliższej przyszłości. Doniesiono również, że samochód został zatrzymany w Niemczech, kierowca został aresztowany, a broń skonfiskowana - oba były prawdopodobnie związane z atakami w Paryżu.

Co to wszystko ma wspólnego z Edwardem Snowdenem? Przejdźmy do tego tygodnia, a zobaczysz.

„Dużo ręcznego wykręcania”

John Brennan, obecny dyrektor CIA, stwierdził, że „załamanie ręki”, które miało miejsce w następstwie Snowdena doniesienia na temat masowej inwigilacji doprowadziły do tego, że władze międzynarodowe przeoczyły ważne znaki, że miały miejsce ataki w Paryżu zaplanowany:

„W ciągu ostatnich kilku lat, z powodu szeregu nieuprawnionych ujawnień i wielu kłótni na temat roli rządu w próbach ich ujawnienia terroryści, podjęto pewne działania polityczne i prawne oraz inne działania, które zwiększają naszą zbiorową, międzynarodową zdolność do znalezienia tych terrorystów o wiele więcej trudne."

James Woolsley, były dyrektor CIA, mówi, że po Paryżu Snowden ma „krew na rękach”.

Jeb Bush, republikański kandydat na prezydenta, myśli „musimy przywrócić metadane Co rządowe agencje bezpieczeństwa mogą odczytać z metadanych twojego telefonu? Czytaj więcej program ”, czyli zbiór ogromnych ilości danych NSA na temat obywateli USA przechowywane na serwerach rządowych NSA przechowuje swoje dane w chmurze. Ale czy to bezpieczne?W wyniku wycieków Edwarda Snowdena Agencja Bezpieczeństwa Narodowego (NSA) zwraca się do przechowywania danych w chmurze. Po zebraniu informacji o tobie, jakie będzie to bezpieczeństwo? Czytaj więcej (program jest nadal aktywny, ale dane będą przechowywane na serwerach firm telefonicznych i dostępne tylko na podstawie nakazu, począwszy od tego miesiąca). Marco Rubio stwierdził, że „Osłabienie naszych zdolności do gromadzenia danych wywiadowczych naraża Amerykę na niebezpieczeństwo”.

Wielu kandydatów republikańskich oświadczyło, że zwiększy nadzór na obszarach zamieszkałych przez muzułmanów w Stanach Zjednoczonych. Nie mieliśmy czasu, aby zobaczyć, jak dochodzi do masowej inwigilacji w retoryce wielu kandydatów (zwłaszcza Demokratów), ale prawie na pewno starają się wymyślić nowe stanowiska polityczne, które złagodzą obawy społeczeństwa przed terroryzmem w Ameryce gleba.

Bliższe spojrzenie

Ludzie się boją. I to jest całkowicie zrozumiałe. ISIS udowodnił, że każdy może być celem w dowolnym miejscu na świecie, w dowolnym momencie. I to jest naprawdę przerażające. Ale musimy bardzo uważać, jak reagujemy na to zagrożenie. Istnieje wiele różnych pomysłów, które ludzie rzucają na temat inwigilacji, a my przejrzymy je pojedynczo.

Na początek przełammy pogląd, że większa masowa inwigilacja pomoże zapobiec takim atakom w przyszłości.

Po pierwsze, masa nadzór oznacza, że organizacja będzie gromadzić dane o ogromnej liczbie osób przez cały czas. Osoby, które nie są obecnie podejrzane lub podejrzane o połączenie z komórkami terrorystycznymi. Ludzie tacy jak twój sąsiad, twoja mama, nauczycielka twoich dzieci. Czy właśnie tam chcesz wydać zasoby rządowe?

A może powinien zostać wydany na osoby, które są już podejrzane o powiązanie z organizacjami terrorystycznymi? Ludzie, którzy brali udział w atakach w Paryżu, byli już w rządzie ściśle tajne pliki S., a francuskie władze nadal nie widziały nadchodzącego ataku. Monitorowanie metadane telefonu komórkowego Co rządowe agencje bezpieczeństwa mogą odczytać z metadanych twojego telefonu? Czytaj więcej reszta ich obywateli nie pomogłaby.

Tego rodzaju monitorowanie wymaga obecnie wielu republikanów w Stanach Zjednoczonych. I chociaż nie mam problemu ze starannym monitorowaniem podejrzanych o terroryzm, jestem pewien, że zwiększenie masowej inwigilacji nie pomoże. W rzeczywistości mógł utrudniać nasze próby zidentyfikowania potencjalnych terrorystów.

Według Glenna Greenwalda, NSA gromadzi tak dużo danych, że nawet nie wie, co ma w swoich archiwach. Czy nasi analitycy powinni sortować miliardy punktów danych na temat wszystkich naszych obywateli, czy po prostu koncentrując się na tych, którzy mają powiązania z organizacjami terrorystycznymi?

Po drugie, pomysł, że szyfrowanie Jak działa szyfrowanie i czy jest naprawdę bezpieczne? Czytaj więcej właśnie to powstrzymało władze przed odkryciem planów ataku. Nie zostało to wyraźnie stwierdzone, ale prawdopodobnie zostanie to zasugerowane w nadchodzących miesiącach podczas dyskusji na temat tego, w jaki sposób możemy zapobiec kolejnemu atakowi.

Niektórzy politycy już wyszli, mówiąc, że chcieliby zakazać lub ograniczyć użycie szyfrowania Dlaczego Snapchat i iMessage mogą być naprawdę zbanowane w Wielkiej Brytanii?Przemawiając w sali pełnej działaczy partyjnych w Nottingham, premier David Cameron stwierdził, że szyfrowanie wiadomości byłoby zakazane, gdyby jego partia zyskała większość przy następnym generale Wybór. Czytaj więcej , a do ich głosów na ogół dołączają inni po wydarzeniach takich jak ataki w Paryżu. Ale kiedy usłyszysz, że ktoś używa tego rozumowania, pamiętaj, że terroryści nie tylko szyfrują swoje dane i natychmiast stają się niewidoczni dla agencji wywiadowczych. Jest o wiele więcej.

Pamiętaj również, że zbieranie metadanych działa niezależnie od tego, czy komunikacja jest szyfrowana, czy nie. Więc jeśli polityk mówi o używaniu programów takich jak zbiór metadanych NSA do zwalczania szyfrowania przez terrorystów - jak niewątpliwie to zrobią - nie daj się zwieść ich połączeniu problemów. Metadane są dobre do tworzenia modeli sieci komunikacyjnych, ale nie oznacza to, że nadchodzi atak. Treść wiadomości jest nadal ukryta.

I wreszcie porozmawiajmy o Edwardie Snowden. Brennan, Woolsley i wielu innych twierdzą, że objawienia Snowdena bezpośrednio lub pośrednio doprowadziły do tego ataku. Glenn Greenwald, jak zwykle, stawia to lepiej niż ktokolwiek inny mógł:

„Wydaje się, że jedną z kluczowych przesłanek jest to, że przed doniesieniami Snowdena terroryści pomagali i głupio używali telefonów i niezaszyfrowane e-maile do spiskowania, dzięki czemu rządy Zachodu były w stanie śledzić ich spisek i zakłócać co najmniej na dużą skalę ataki Byłoby to ogromną niespodzianką dla ofiar ataków z 2002 r. Na Bali, 2004 r. W Madrycie, 2005 r. W Londynie, 2008 r. W Mumbaju i kwietnia 2013 r. Na maratonie bostońskim. W jaki sposób wielu sprawców tych dobrze skoordynowanych ataków - z których wszystkie miały miejsce przed objawieniami Snowdena w czerwcu 2013 r. - ukryło swoją komunikację przed wykryciem?

„To rażący przypadek, w którym propagandziści nie mogą utrzymywać swoich historii w prostocie. Domniemana przesłanka tego oskarżenia jest taka, że terroryści nie wiedzieli, jak unikać telefonów i jak używać skutecznego szyfrowania, dopóki Snowden nie przyszedł i nie powiedział im. Jednak ostrzegaliśmy nas przez wiele lat przed Snowdenem, że terroryści są tak diaboliczni i wyrafinowani, że angażują się w różnego rodzaju złożone techniki mające na celu uniknięcie elektronicznego nadzoru ”.

Terroryści mogą komunikować się na wiele sposobów, które nie uruchomiłyby alarmów metadanych rządu. Jednorazowe telefony komórkowe 4 dobre powody, aby uzyskać telefon z palnikiem awaryjnymTwój smartfon ma mnóstwo funkcji i to świetna rzecz. Czasami potrzebny jest tylko podstawowy telefon, aby trzymać się w nagłych wypadkach. Zobaczmy dlaczego. Czytaj więcej , komunikacja za pośrednictwem forów gier (medium, które podobno było używane w przeszłości), pamięci USB, i wiele innych metod, które nie wymagają regularnej, wzorzystej komunikacji komórkowej, jest obecnie dostępnych tam. I przynajmniej trzech paryskich napastników mieszkało w dzielnicy Molenbeek, a wielu z nich odwiedzało tam bar; nie ma powodu, dla którego nie mogliby się po prostu komunikować osobiście. Te i inne metody są stosowane od dziesięcioleci, nie tylko od 2013 roku.

Czy rewelacje Edwarda Snowdena spowodowały ataki w Paryżu? Nie. Czy zwiększyli prawdopodobieństwo ataku? Nie. Czy powiadomili terrorystów o fakcie, że są monitorowani? Nie. Nie zakochaj się w żadnym z tych nonsensów.

Więc co powinniśmy zrobić?

Oczywiście mamy tutaj do czynienia z bardzo poważnym problemem. Jak zapobiegamy kolejnym atakom, takim jak ten, który widzieliśmy w Paryżu? Jestem pewien, że wzmożony nadzór masowy nie jest dobrym rozwiązaniem. Zwiększona kontrola i ciągłe monitorowanie osób związanych z organizacjami terrorystycznymi wydaje się dobrym początkiem. A przerwanie programu metadanych NSA prawdopodobnie również pomogłoby, koncentrując dane, przez które muszą przejść nasi analitycy.

Ale poza tym, każdy zgaduje. Sugerowano wysiłki na rzecz radykalizacji, zwiększoną kontrolę granic, kontrolę uchodźców i dziesiątki innych strategii, z których każda ma swoje zalety. Prawdopodobnie oddasz swój głos na to, który z nich uważasz za najlepszy pomysł podczas najbliższych głównych wyborów w twoim kraju, i mam nadzieję, że ten artykuł był pomocny w pokazaniu, że wiele problemów jest łączonych i wykorzystywanych do popychania programów gromadzenia danych wywiadowczych, nawet tam, gdzie by ich nie było przydatny. Proszę, kontynuuj krytyczne myślenie.

Jest to poważny problem o poważnych konsekwencjach i mam szczerą nadzieję, że znajdziemy dobrą strategię rozwiązania tego problemu. Do tego czasu wszystko jest w powietrzu.

Co sądzisz o wzmocnionych apelach polityków o inwigilację i ograniczenie szyfrowania? Czy uważasz, że te strategie pomogłyby w walce z ISIS i innymi organizacjami terrorystycznymi? Gdzie wyznaczasz granicę między prywatnością osobistą a bezpieczeństwem narodowym? Podziel się swoimi (obywatelskimi, konwersacyjnymi) przemyśleniami poniżej!

Kredyty obrazkowe: The New York Times, scyther5 przez Shutterstock.com.

Dann jest konsultantem ds. Strategii i marketingu treści, który pomaga firmom generować popyt i potencjalnych klientów. Bloguje także na temat strategii i content marketingu na dannalbright.com.